攻擊者針對開源套件、瀏覽器延伸套件發動供應鏈攻擊的事故不時傳出,其中有不少是針對軟體開發套件開發者而來的事故,如今有專門針對瀏覽器套件開發者的情況傳出。

這起事故的曝光,源於12月27日資料保護業者Cyberhaven發布的資安公告,他們表示在聖誕節前夕遭遇惡意Chrome延伸套件的攻擊行動,有人在24日假借Google的名義,透過釣魚攻擊滲透該公司員工的帳密資料,得逞後藉由他們的名義上架惡意版本Chrome延伸套件,該公司資安團隊於25日世界協調時間(UTC)晚點11時54分察覺此事,並於一個小時內將惡意套件下架。

對此,Cyberhaven進一步透露整起事故的影響範圍,他們提及受影響的延伸套件版本僅有24.10.4版,於12月25日上午1時32分至26日2時50分之間,透過自動更新升級延伸套件的使用者,有可能受到影響。

他們進一步清查受害範圍,確認該公司的CI/CD流程,以及簽署程式碼的金鑰,或是其他系統未受到波及。而對於電腦被植入惡意套件的使用者,可能外流的資訊,包括:部分網站的瀏覽器的Cookie,以及通過身分驗證的連線階段(Session),該公司初步判斷駭客的攻擊目標,是特定社群網站及AI平臺的帳密資料。

對於受到影響的使用者,他們呼籲不僅要儘速將延伸套件更新為24.10.5版以上版本,並輪替、註銷所有未導入FIDO2的所有密碼,以及檢視事件記錄是否出現惡意行為。

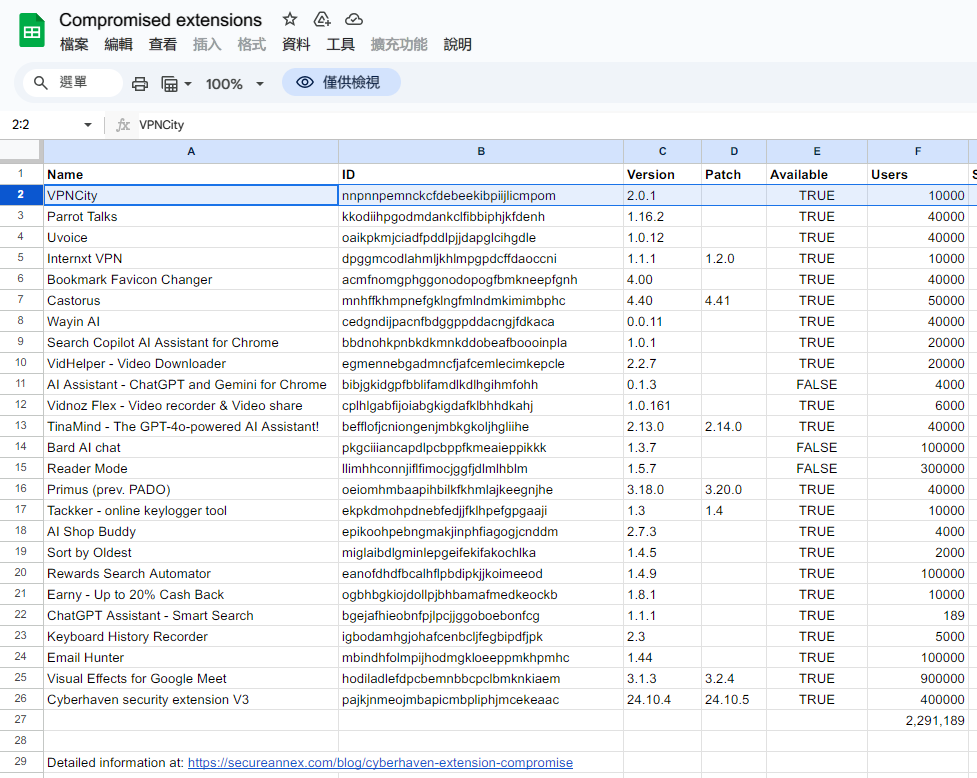

然而,Cyberhaven並非唯一遭到鎖定的Chrome Web Store開發團隊。資安業者Nudge Security共同創辦人暨技術長Jaime Blasco警告,還有其他延伸套件的開發人員疑似遭到鎖定,他根據駭客使用的C2伺服器IP位址進行比對,指出還有另外14個延伸套件也可能受害。資安業者Secure Annex也公布他們的調查結果,並彙整受到這起事故影響的延伸套件列表,截至目前為止,已有25個套件遇害,這些有問題的套件累積下載次數超過229萬,使用者資料恐面臨外流的情形。

資安業者Secure Annex彙整遭到攻擊的Chrome延伸套件名單,截至12月30日,已有25款受害,這些套件累計已被下載超過229萬次,其中,最多人下載的是Visual Effects for Google Meet、Cyberhaven security extension V3、Reader Mode,分別有90萬、40萬、30次下載,另外Bard AI chat、Email Hunter、Rewards Search Automator也被下載超過10萬次。附帶一提的是,25款延伸套件裡,與AI應用有關的套件最多,有7款,占超過四分之一。

熱門新聞

2026-02-11

2026-02-09

2026-02-10

2026-02-11

2026-02-10

2026-02-06

2026-02-10

2026-02-10