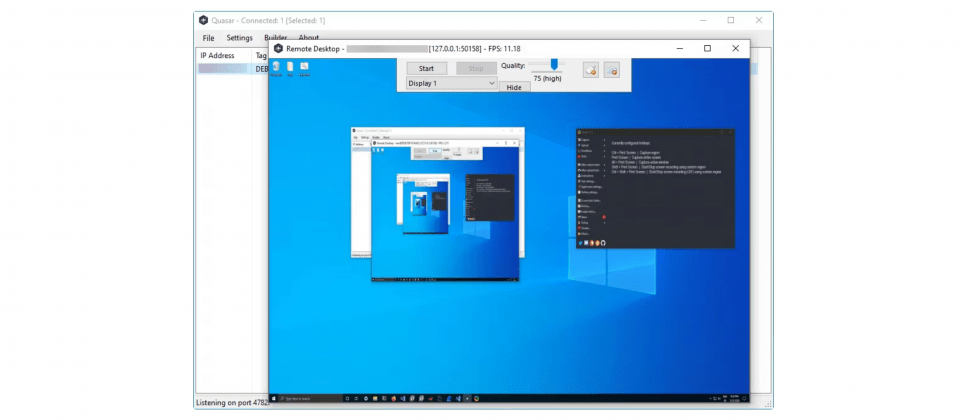

資安平臺Socket研究人員發現一個偽裝成以太坊智慧合約漏洞偵測工具的NPM套件,實際上暗藏了遠端存取木馬Quasar RAT。Quasar RAT是一個功能強大的遠端控制工具,一旦入侵成功,攻擊者便可遠端操控受感染的電腦,竊取機密資料、監控使用者行為,甚至完全掌控受害者的系統,對開發者造成資料外洩和經濟損失。

Socket研究人員發現NPM平臺上名為ethereumvulncontracthandler的套件,表面上宣稱能協助開發者找出智慧合約中的潛在漏洞,不過在開發者不慎安裝此套件之後,惡意程式碼便會在開發者的電腦上執行,進而植入Quasar RAT。

Quasar RAT遠端存取木馬已在網路和APT攻擊中被使用接近十年,其功能不僅限於遠端控制,還包括鍵盤側錄、螢幕截圖、憑證竊取和檔案竊取等。對個別開發者和大型組織而言,Quasar RAT的入侵可能造成嚴重後果。尤其是以太坊開發者,更有可能因此暴露與巨額資產相關的私鑰和憑證,而且當開發系統遭到Quasar RAT入侵,還可能成為企業遭受攻擊的入口。

資安研究人員指出,ethereumvulncontracthandler套件運用了多層次的混淆技術來隱藏惡意程式碼,增加偵測的難度。這個惡意套件不僅會從遠端伺服器下載並執行額外的惡意腳本,還會修改Windows系統的登錄檔,以確保在電腦重新啟動後仍然可以持續運作。Quasar RAT在成功植入後,攻擊者便會透過特定的命令與控制(C2)伺服器與受感染的電腦進行通訊,執行各種惡意行為。

資安研究人員提醒,開發者在專案使用任何第三方套件時,都應保持警覺,仔細檢查套件的來源和可信度,尤其是聲稱具有進階功能或來自相對陌生作者的程式碼。另外,監控網路流量並調查異常的檔案修改,也能及早偵測到系統中的惡意行為。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10

2026-02-10