駭客入侵軟體開發業者,並在正式發布的軟體裡加入惡意程式碼的情況,不時有事故傳出,最近一起針對韓國VPN業者的攻擊事故揭露,引起外界的關注。

值得留意的是,發動這起事故的中國駭客組織PlushDaemon,開發了具備超過30種功能的後門程式來從事攻擊,但資安業者ESET發現,這些駭客也著手開發威力更加強大的版本。

【攻擊與威脅】

韓國VPN業者IPany遭駭,攻擊者在原廠提供安裝檔上加料以散布惡意程式SlowStepper

近年來鎖定軟體業者而來的供應鏈攻擊不時傳出,其中一種就是在公司正式提供用戶下載的網站上,提供含有惡意內容的安裝程式,使得毫無戒心的使用者可能會因此中招。

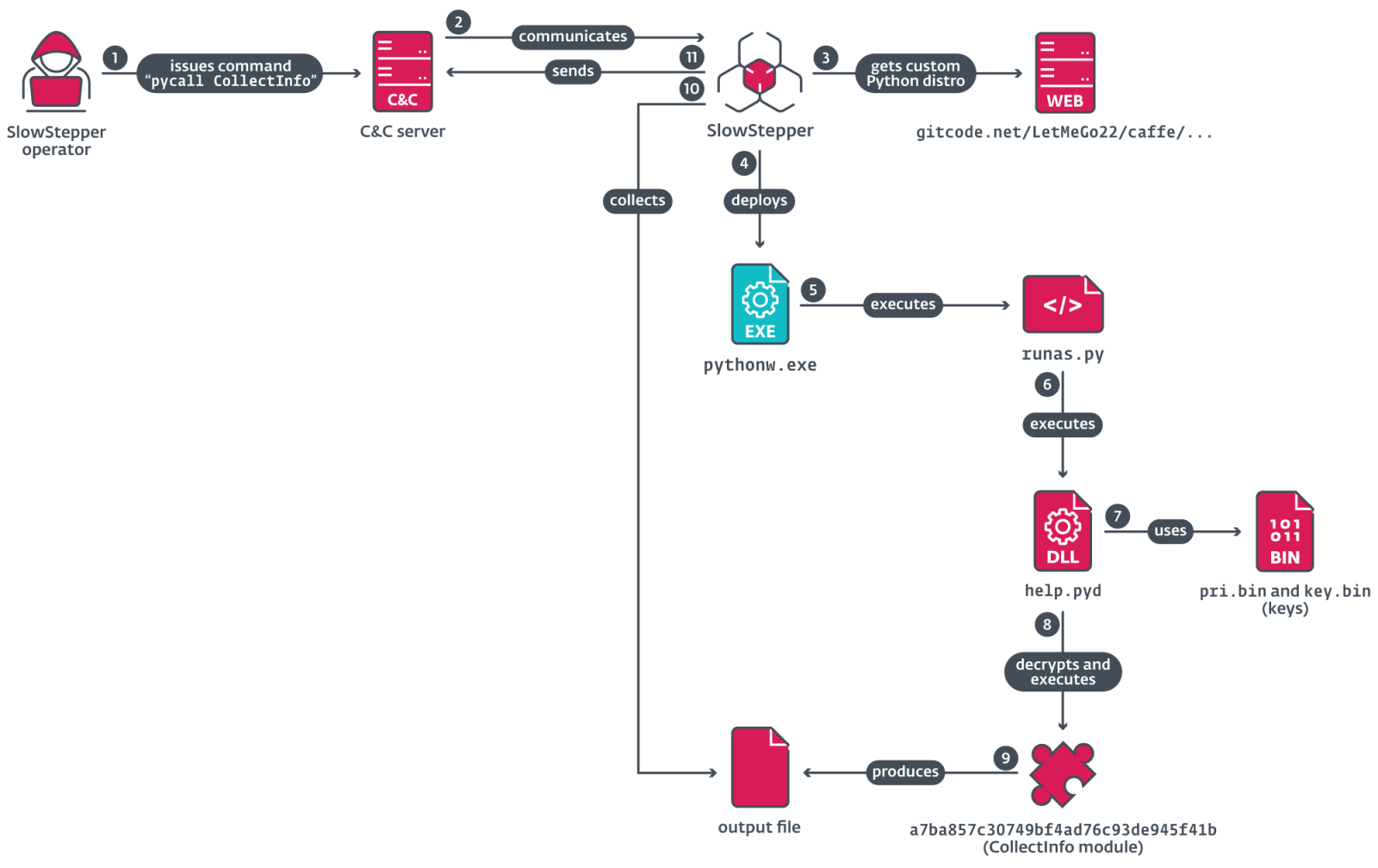

資安業者ESET揭露針對韓國VPN服務業者IPany的軟體供應鏈攻擊事故,中國駭客組織PlushDaemon從2023年發動攻擊,並在該公司VPN軟體的安裝程式植入後門程式SlowStepper,此為具備超過30種元件的多功能惡意軟體,用途是廣泛監控使用者並收集資料。

對於這起事故的受害範圍,ESET惡意軟體研究員Facundo Muñoz指出,他們根據遙測的資料,在去年11月、12月,發現有日本及中國使用者受害,此外,ESET也確認有使用者於韓國半導體公司、尚未確認身分的軟體開發業者的網路環境裡,發現用戶電腦試圖安裝木馬程式的跡象。

殭屍網路Airashi利用零時差漏洞綁架cnPilot路由器,不只發動DDoS攻擊,也打算提供非法代理伺服器服務

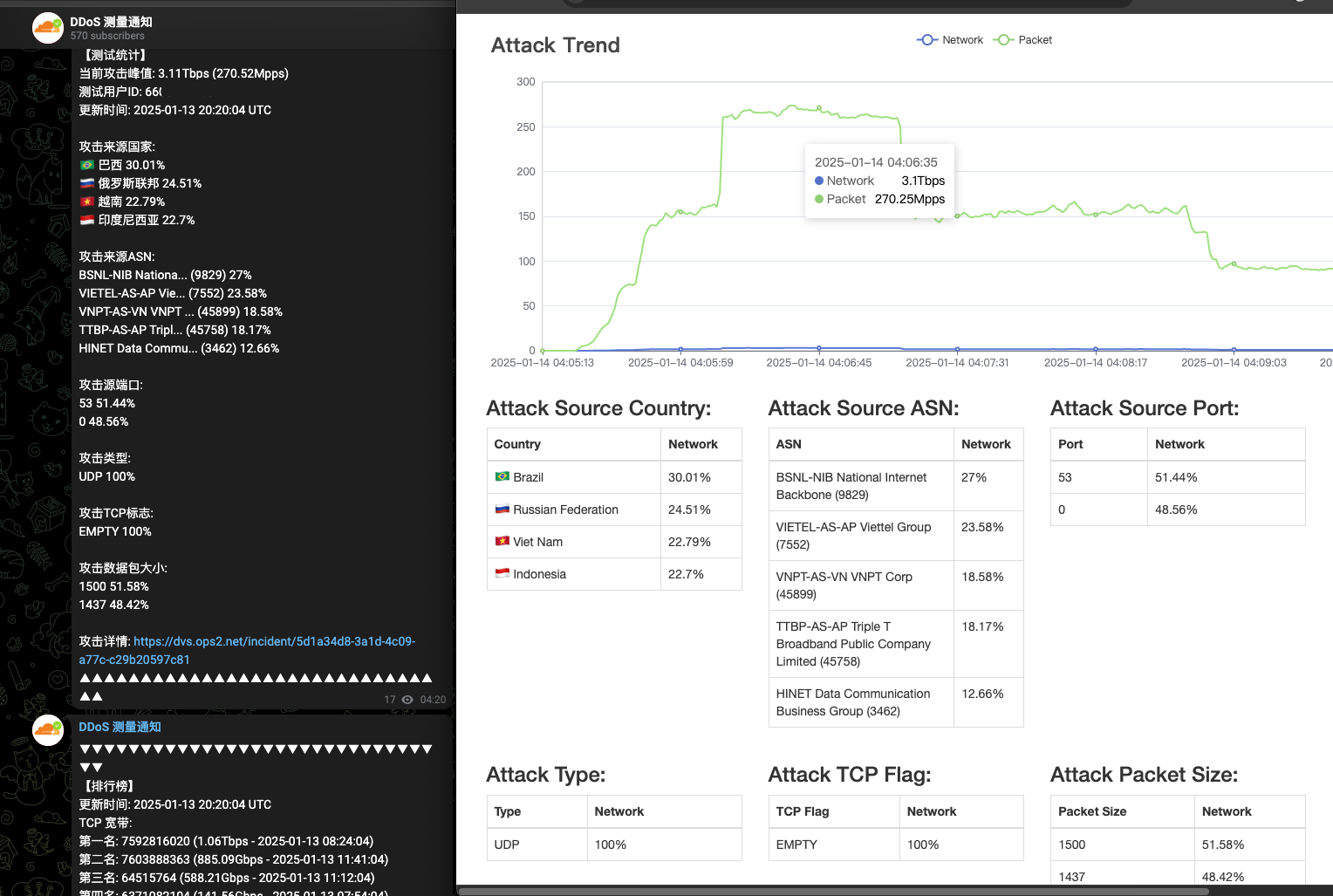

去年8月下旬電玩平臺Steam發生大規模DDoS攻擊,傳出與當時推出不久的大型電玩遊戲黑神話:悟空有關,中國資安業者奇安信指出,駭客動用多達60個殭屍網路,對全球Steam伺服器發動4波攻擊,其中號稱是攻擊主力的殭屍網路Aisuru,如今出現新的變種攻擊行動。

奇安信X實驗室Alex.Turing、Wang Hao等4名研究人員指出,Aisuru在上述攻擊行動曝光後,9月短暫停止攻擊行動,但背後的駭客組織在利益的驅動下,先後在10月、11月對殭屍網路進行翻新,其中11月底出現的殭屍網路Aisuru變種,駭客稱為Airashi。

新的殭屍網路變種更換主要綁架的網路設備,駭客針對美國網路設備業者Cambium Networks提供的無線基地臺cnPilot而來,利用零時差漏洞散布惡意程式;再者,攻擊者有意提供非法代理伺服器的新服務。

Cloudflare快取被濫用於零點擊攻擊,Signal與Discord用戶地理位置遭洩露

資安研究人員Daniel(@hackermondev)在GitHub揭露一個新型零點擊攻擊,利用Cloudflare的快取機制推測用戶的地理位置,對Signal和Discord等廣泛使用快取的應用程式造成威脅。此攻擊不需用戶執行任何操作,只要日常的推播通知或附件下載即可觸發,在GitHub引發開發者社群對隱私與安全風險的關注。

這項攻擊的核心原理,是利用Cloudflare快取回傳的HTTP標頭中包含的地理相關資訊,例如cf-cache-status和cf-ray參數。當用戶裝置存取啟用快取的資源時,攻擊者可以分析這些參數,推斷資源被快取的資料中心位置,進而估算出用戶的物理位置。

零點擊攻擊的特性使其難以偵測,尤其對記者、異議人士及其他隱私敏感群體構成威脅。研究人員指出,雖然Cloudflare已修補部分漏洞,例如阻止攻擊者透過其內部網路進行資料中心的直接定位,但攻擊者仍可藉助VPN等替代方法,繞過修補措施並重現攻擊效果。

川普下令解除所有美國國土安全部顧問委員會成員職務,恐波及Salt Typhoon攻擊電信業者事故調查

根據Dark Reading、SecurityWeek、The Hacker News、The Register等多家新聞網站報導,美國總統川普宣布解除所有國土安全部(DoH)顧問委員會的成員,其中包含了組成網路安全暨基礎設施安全局(CISA)與網路安全審查委員會(Cyber Safety Review Board,CSRB)的人員。由於CSRB尚在調查中國駭客Salt Typhoon大規模攻擊美國電信業者的資安事故,這項人事命令很可能對相關調查造成衝擊。

1月20日國土安全部代理秘書Benjamine C. Huffman宣布此事,並指出理由是為了消除資源遭到濫用的情況,確保他們行動的優先順序會以國家安全為考量。未來該委員會的工作,將會完全集中在保護國家及國土安全部的重點戰略任務。

Benjamine C. Huffman在信裡並未提及新的顧問委員會成員,但表示原本的成員可重新申請回鍋。

1月23日下午3時電子零件業者所羅門於股市公開觀測站發布重大訊息,指出他們偵測到資訊系統遭受攻擊的情況,該公司資訊部門第一時間執行斷網阻隔處理,避免事故影響範圍擴大,並全面啟動防禦機制,邀集外部資安公司技術專家協同處理。

而對於這起事故可能會帶來的影響,所羅門表示目前營運一切正常,根據他們的初步評估,對公司財務及業務無影響。

繼電子零件業者所羅門發布重大訊息後,下午4時太陽能系統零組件業者新門也於股市公開觀測站發布重大訊息,證實資訊系統遭受攻擊,為避免事故影響範圍擴大,該公司資訊部門第一時間切斷網路連線處理,並全面啟動防禦機制,邀集外部資安公司技術專家協同處理。

而對於這起事故可能會帶來的影響,根據新門的初步評估,對公司財務及業務無影響,目前營運也一切正常。

其他攻擊與威脅

◆雲端校園管理系統PowerSchool遭供應鏈攻擊,駭客聲稱竊得逾6千萬學生資料

◆【2025最新國家級駭客攻擊與威脅變化】邊緣裝置成駭客主要滲透媒介,軟體與服務供應鏈的風險加劇

其他漏洞與修補

◆供房地產網站使用的WordPress外掛存在重大漏洞,攻擊者有機會得到管理權限

◆7-Zip存在高風險MoTW漏洞,揭露此事的資安業者趨勢科技公布細節

其他資安產業動態

◆汽車漏洞挖掘競賽Pwn2Own Automotive 2025於日本東京舉行

【資安產業動態】

微軟於Windows Insider Canary頻道擴大測試管理員防護功能

微軟在Windows 11 Canary頻道開始推送Windows 11 Insider Preview 27774版本,擴大測試管理員防護(Administrator Protection)功能,並新增了讓用戶可直接透過Windows安全性設定啟用的選項。該功能藉由即時權限提升機制及強化的身分驗證流程,降低管理員權限遭到濫用的風險,同時提升整體系統安全性。

微軟於2024年10月首次公開管理員防護功能,這是一個專門針對惡意軟體與攻擊者濫用管理員權限攻擊而設計。管理員用戶登入系統時,預設僅具有標準用戶的權限,當需要執行高權限操作時,像是安裝軟體或修改系統設定,用戶需經由Windows Hello驗證身分,包括輸入PIN碼或使用生物辨識。在驗證完成後,系統會以隔離的會話短暫授權該操作。

近期資安日報

【1月22日】陞泰IP攝影機已知漏洞再傳遭到Mirai變種殭屍網路鎖定

熱門新聞

2026-02-06

2026-02-06

2026-02-06

2026-02-06

2026-02-09

2026-02-09