駭客假借求職名義向企業組織發動網路釣魚攻擊的情況,有不少是為了籌措營運資金的北韓駭客所為,但近期有其他駭客這麼做而引起關注。

資安業者eSentire今年1月發現被稱做Earth Kapre、RedCurl的駭客組織攻擊行動,這些駭客鎖定律師事務所及法律服務行業而來,過程中利用Adobe應用程式元件ADNotificationManager.exe,以側載的方式執行他們的惡意程式載入工具,並利用微軟網路公用程式Active Directory Explorer這類工具從事偵察,然後以7-Zip打包竊得資料且設置密碼保護,最終使用PowerShell發出請求,將資料透過雲端儲存服務供應商Tab Digital外流。

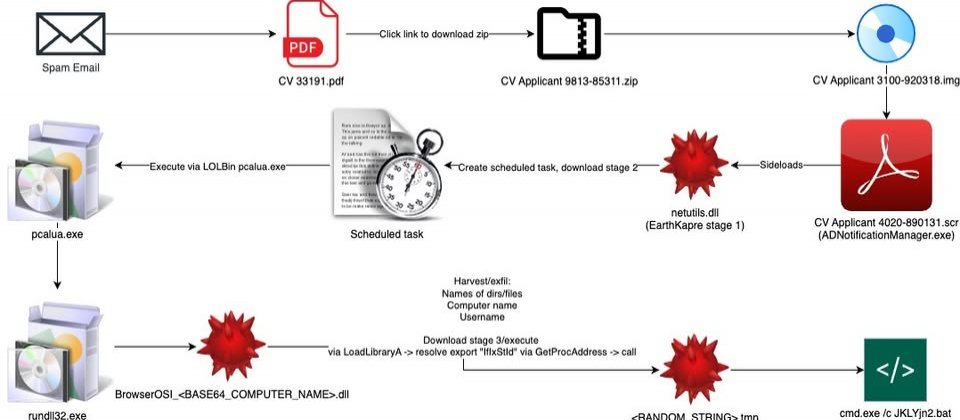

究竟這些駭客如何接觸受害者?他們假借求職為誘餌寄送釣魚郵件,信中挾帶PDF檔案,一旦收信人開啟並點選其中的連結,電腦就會下載ZIP壓縮檔,其內容為IMG光碟映像檔,若是收信人開啟,就會在電腦裡掛載。

接著,收信人會看到檔名以CV Applicant開頭的螢幕保護程式檔案(SCR),此檔案實際上就是ADNotificationManager.exe。一旦開啟,電腦就會載入惡意程式載入工具netutils.dll。

然後,電腦就會執行名為Simple Downloader的惡意程式,進行第一階段的攻擊,駭客呼叫bcrypt.dll有關字串解密功能的API,並用來產生字串的SHA256雜湊值。而這組雜湊值開頭的16位元,就是用來充當 解密攻擊流程各種有效酬載的AES金鑰,並與C2通訊接收下個階段的指令,執行惡意程式。

這些駭客利用批次檔自動化收集受害電腦的系統資訊,例如:本機使用者帳號資訊、系統資訊、磁碟狀態、安裝的防毒軟體,然後執行AD Explorer輸出結果,並透過7-Zip打包成以密碼保護的壓縮檔,最終發出PowerShell PUT請求,將檔案上傳到C2伺服器mia.nl.tab[.]digital。

熱門新聞

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-09

2026-02-06

2026-02-09