北韓駭客組織Lazarus再度以仿冒知名NPM套件的方式,對全球軟體開發供應鏈展開攻擊。根據Socket資安研究團隊最新揭露的報告,Lazarus此次發布了6個惡意NPM套件,試圖透過名稱相似性誘導開發人員下載。這些套件被植入名為BeaverTail的惡意程式,會進一步下載InvisibleFerret後門,企圖竊取受害者帳號密碼、加密貨幣私鑰,甚至安裝持續性後門程式。

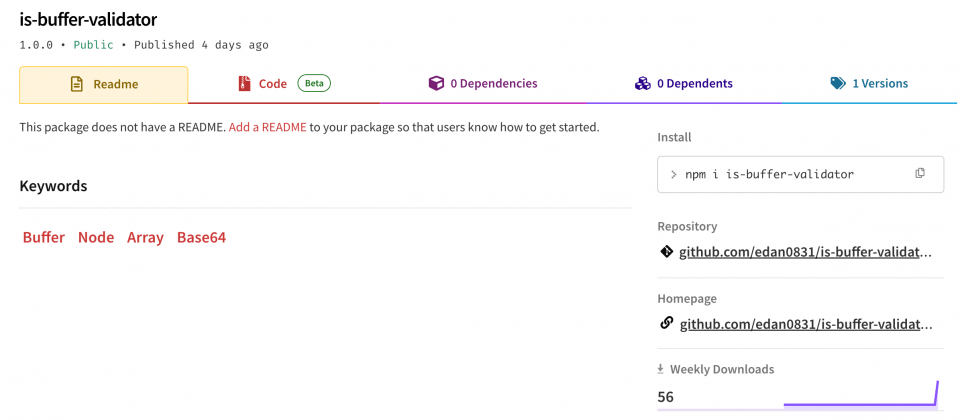

Socket團隊指出,這些惡意套件包括is-buffer-validator、yoojae-validator、event-handle-package、array-empty-validator、react-event-dependency及auth-validator。這些套件名稱與熱門的NPM套件高度相似,例如is-buffer-validator仿冒了下載量每周高達3,300萬次的熱門套件is-buffer。研究團隊表示,這種名稱冒充攻擊(Typosquatting)很常見,且持續對開發社群造成資安威脅。

這些惡意套件透過高度混淆的JavaScript程式碼,使用自我調用函式(Self-Invoking Function)、動態函式建構子(Dynamic Function Constructor)等方式掩蓋實際惡意行為,進而提升偵測難度。惡意程式會在受感染主機上搜尋Chrome、Brave和Firefox等主流瀏覽器儲存的帳密資訊,並進一步尋找如Solana與Exodus等加密貨幣錢包的私鑰檔案,傳送至遠端控制伺服器。

報告還指出,這批惡意套件同時具有跨平臺攻擊能力,能感染Windows、macOS與Linux等作業系統。此外,駭客還替這些套件建立並維護GitHub帳號及儲存庫,藉此增加攻擊行動的真實性與可信度,使開發者難以辨識。

目前,Socket團隊已通知NPM官方要求下架相關套件,並向GitHub檢舉相關帳號與儲存庫,在Socket發布訊息的當下,仍有部分惡意套件處於活躍狀態。

資安研究人員呼籲,開發團隊應加強對第三方函式庫的安全稽核,避免安裝來源不明或下載量異常的套件。同時建議企業採用自動化掃描工具,並定期進行相依套件審查,阻斷已知的遠端控制伺服器IP,藉此降低軟體供應鏈被惡意攻擊的風險。

熱門新聞

2026-02-13

2026-02-13

2026-02-13

2026-02-13

2026-02-13

2026-02-13

2026-02-13