近期駭客濫用微軟開源IDE編輯器Visual Studio Code(VS Code)的情況不時傳出,在我們本週報導中國駭客MirrorFace利用這套IDE工具的內建功能隱匿行蹤之後,又有駭客上架有問題的擴充套件,意圖散布勒索軟體。

值得留意的是,有研究人員向資安新聞網站透露,駭客早在4個月前就開始上架能發動攻擊的惡意套件,他們當時通報此事卻疑似因為鮮少用戶下載而被忽視,這代表微軟可能得調整相關機制來因應。

【攻擊與威脅】

繼NPM、PyPI套件庫成為駭客偏好散布惡意軟體的管道後,有人也鎖定微軟開源IDE編輯器Visual Studio Code(VS Code)的擴充套件下手,於市集上架惡意套件散布勒索軟體。

資安業者ReversingLabs發現兩個惡意套件ahban.shiba、ahban.cychelloworld,並指出開發人員如果在自己的電腦部署這些套件,電腦就有可能被植入勒索軟體。他們向VS Code市集通報此事,這些套件已經下架。

研究人員分析套件的內容,發現內含與PowerShell命令有關的程式碼,功能是從C2下載PowerShell指令碼型態的有效酬載,並於受害電腦執行。

2萬個WordPress網站淪陷,遭到惡意軟體攻擊DollyWay入侵

主機代管業者GoDaddy的資安研究團隊指出,他們發現自2016年開始的網站惡意軟體攻擊行動DollyWay,迄今已入侵超過2萬個網站。駭客透過惡意流量導向系統(Traffic Direction System,TDS)、C2節點形成的分散式網路基礎設施,鎖定WordPress網站而來。而在最新一波攻擊行動,駭客進一步採用加密資料傳輸、複雜的注入手法,以及自動化的重複感染機制。

特別的是,這批駭客還會幫受害網站更新WordPress、移除其他惡意軟體,而這麼做的目的是為了進一步完全控制,不讓其他駭客瓜分受害網站的資源。

為了持續在受害網站活動,駭客設置了重複感染機制,首先他們將惡意PHP程式碼以WPCode小工具的形式,注入所有啟用的外掛程式。一旦受害網站遭到感染,駭客的活動就不會停止,因為每次只要有任意的WordPress網頁開啟,就會啟動重複感染鏈,即使網站管理員察覺,也很難徹底清除。

去年公布的ChatGPT附加元件SSRF漏洞出現攻擊行動,美國政府機關是頭號目標

去年3月有研究人員公布ChatGPT commit f9f4bbc存在伺服器偽造請求(SSRF)漏洞CVE-2024-27564,此漏洞被列為中度風險層級,存在名為pictureproxy.php的元件,CVSS風險為6.5,近期有資安業者警告,該漏洞已被用於實際攻擊。

去年3月有研究人員公布ChatGPT commit f9f4bbc存在伺服器偽造請求(SSRF)漏洞CVE-2024-27564,此漏洞被列為中度風險層級,存在名為pictureproxy.php的元件,CVSS風險為6.5,近期有資安業者警告,該漏洞已被用於實際攻擊。

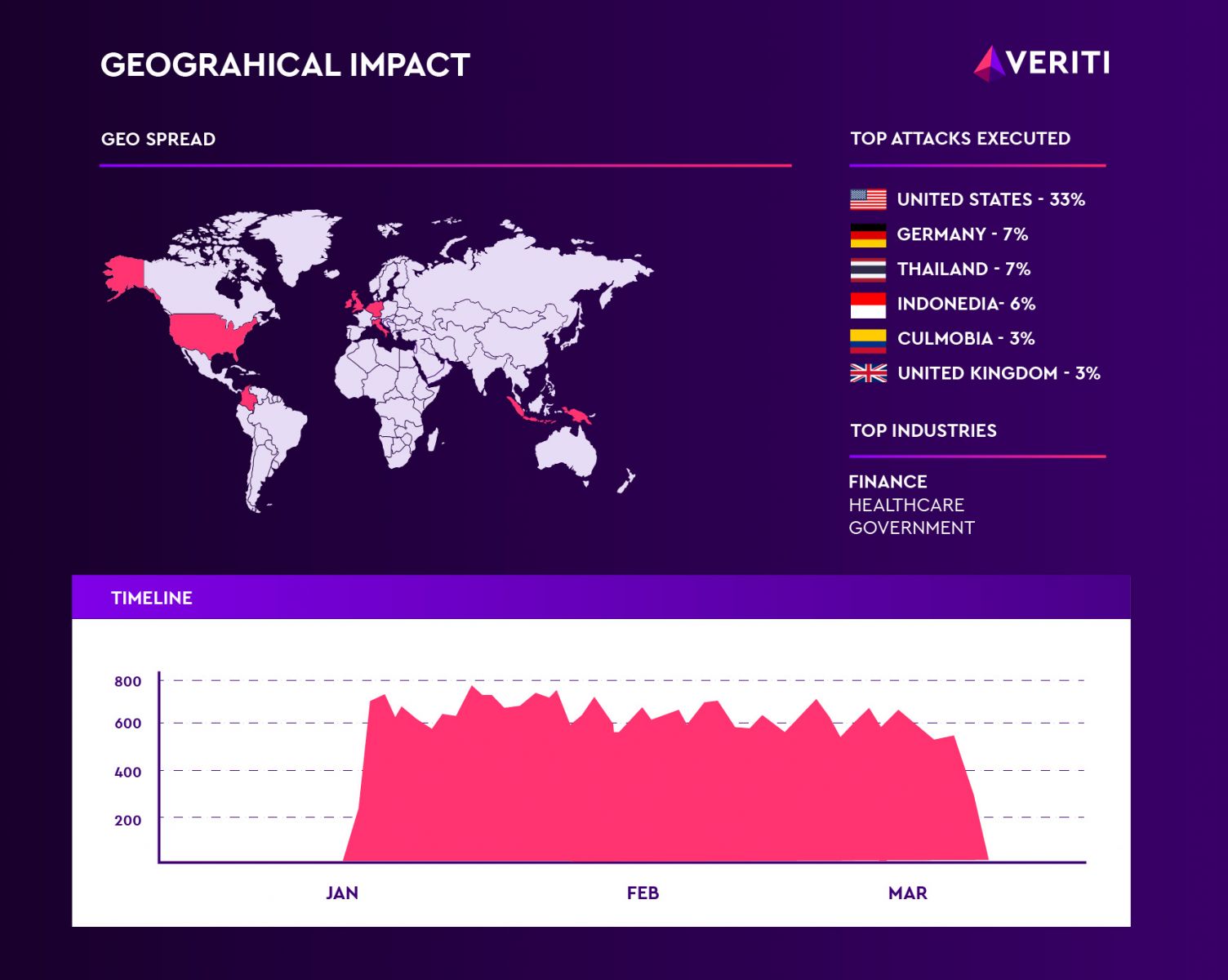

資安業者Veriti發現有人從今年1月開始將這項漏洞用於實際攻擊,惡意行為源自單一惡意IP位址,總共發動10,479次嘗試利用,主要目標是金融機構,原因是攻擊者偏好尋找以AI為基礎的服務及API整合的環境下手,但醫療照護、政府機關也有災情。

根據受害產業與地理位置來看,駭客的頭號目標是美國的政府機關。三分之一的攻擊行動針對美國企業組織而來占大宗,但德國、泰國、印尼、哥倫比亞、英國也有災情。

其他攻擊與威脅

◆稅務抽獎活動中獎人都是「彭家軍」!法務部調查局證實是駭客作弊擾亂抽獎結果

◆不只義大利!6國政府驚傳以間諜軟體Paragon及WhatsApp零時差漏洞進行監控

【漏洞與修補】

群暉公布去年Pwn2Own找到的NAS重大漏洞細節,並指出若不處理攻擊者有機會發動RCE攻擊

3月19日NAS廠商群暉更新多個去年發布的資安公告,針對去年10月舉行的漏洞挖掘競賽Pwn2Own Ireland 2024當中,找到的NAS設備漏洞,揭露細部資訊,提醒用戶注意部分漏洞非常危險。對此,我們也向群暉進一步詢問,該公司表示他們已提供修補程式,絕大多數用戶已套用更新,此外,有鑑於這些漏洞相當嚴重,群暉也破例為生命週期結束(EOL)的DSM 6.2版提供修補。

根據CVSS風險評分,最危險的是分數達到10分滿分的CVE-2024-10442,這是被稱為「差一錯誤(Off-by-One Error,OBOE)」的程式邏輯錯誤漏洞,存在於NAS設備的遠端複製軟體Replication Service,以及Synology Unified Controller(DSM UC),一旦利用這項漏洞,攻擊者就有機會遠端執行任意程式碼。群暉特別提及,攻擊者還有可能透過未知的管道造成更為廣泛的危害。

Veeam修補備份軟體重大漏洞,駭客可利用漏洞執行遠端程式碼

備份與資料保護軟體廠商Veeam,於3月19日揭露影響備份軟體的重大漏洞,並釋出修補。

這個編號為CVE-2025-23120的漏洞,是由watchTowr安全研究人員Piotr Bazydlo發現與通報,為嚴重性等級9.9的重大漏洞,存在於Veeam Backup & Recovery備份軟體12.3.0.310版以前,所有12.x版軟體中,會導致經過驗證的網域使用者,能夠從遠端存取系統,並且任意執行各種程式碼胡搞瞎搞,進而影響整個Veeam備份環境。

其他漏洞與修補

◆WordPress資安外掛WP Ghost存在重大漏洞,攻擊者有機會發動RCE攻擊

近期資安日報

【3月20日】PHP已知重大漏洞攻擊行動升溫,臺灣是主要攻擊目標

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10