為了引誘打手從事網路釣魚攻擊活動,能夠仿冒各式知名品牌的網釣工具包不斷推出,並以租用的型式(Phishing-as-a-Service,PhaaS)提供給賣家運用,但近期研究人員看到同時整合DNS郵件交換記錄(MX Record)、DNS-Over-HTTPS(DOH)的新型態網釣套件工具包,使得相關攻擊活動的調查變得更加困難。

資安業者Infoblox揭露名為Morphing Meerkat的網釣工具包,駭客最早可能從2020年1月就開始活動,總共仿冒114個品牌來進行相關攻擊。研究人員先是發現有數千封使用該工具包發送的垃圾郵件,但特別的是,有超過半數郵件來源與兩家網際網路服務供應商(ISP)有關,分別是英國業者Iomart、美國業者HostPapa,研究人員認為,這代表相關的攻擊是精心策畫,並透過通用系統來進行。

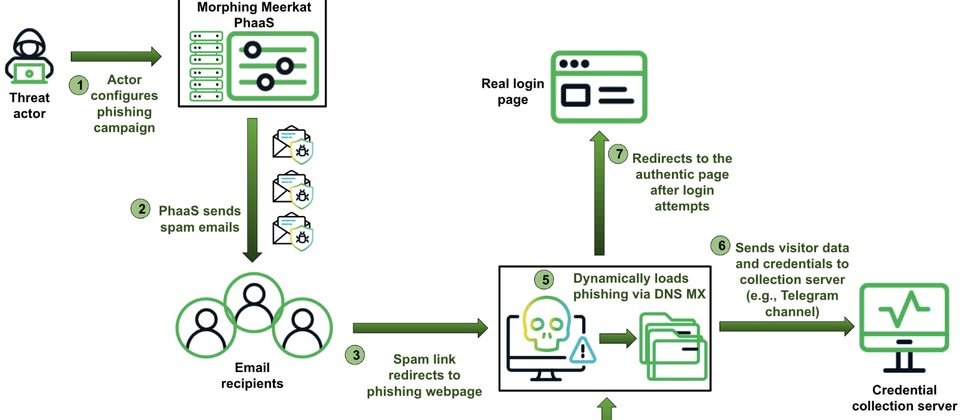

研究人員提及,此網釣工具包較其他的PhaaS平臺來得先進,原因是Morphing Meerkat不只具備發送大量垃圾郵件的能力,還配備能讓繞過資安系統的機制。其中,他們提及該工具包可藉由DoubleClick廣告伺服器的重新導向漏洞,產生網釣連結,從而繞過電子郵件防護系統;再者,駭客也透過已遭感染的WordPress網站,將使用者重新導向網釣內容;此外,攻擊者還利用DNS MX記錄來確認受害者的郵件服務供應商,從而動態偽造登錄網頁。

Infoblox指出,駭客結合MX記錄使得Morphing Meerkat在網釣工具包顯得獨特,原因是攻擊者能動態提供網釣登入頁面,並顯示與郵件服務供應商相關的網頁內容,進行針對性的攻擊。

附帶一提的是,研究人員也看到駭客也對於有高度戒心的使用者進行干擾,他們在釣魚網頁上停用部分的快速鍵與滑鼠右鍵,試圖阻止使用者檢查HTML程式碼來找出問題(但研究人員提及,使用者還是能利用瀏覽器開發工具來進行分析)。

而對於攻擊者竊取使用者帳密的管道,研究人員大致歸納為4種,包含電子郵件、PHP指令碼、發出AJAX遠端資料傳輸請求,以及使用網頁API的hook的純文字頻道通訊進行,而無論那一種方法,駭客傳送竊得資料的管道,都是運用輕量化的用戶端JavaScript程式庫來進行。

熱門新聞

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-09

2026-02-06

2026-02-09