駭客攻擊WordPress網站的事故不時傳出,其中較常見的手法是利用外掛程式的弱點,從而控制整個網站,但如今出現專挑特定類型外掛程式而來的手段。

資安業者Sucuri於2月中旬揭露新型態的WordPress網站攻擊行動,駭客鎖定Must-Use Plugins(mu-plugins)外掛程式資料夾而來,藉此在網站植入後門程式,以便遠端執行惡意程式碼,如今相關攻擊規模再度擴大,駭客濫用上述外掛程式來埋入更多惡意軟體,並進一步對網站使用者發動攻擊。

什麼是Must-Use Plugins?這類外掛程式會部署在特殊資料夾,並會自動對所有網頁啟用。這種型態的外掛程式通常運用在為主機加入特定的功能,不會在管理主控臺的外掛程式頁面出現,也無法直接停用。

然而,Sucuri發現,駭客濫用部署這類外掛程式的資料夾wp-content/mu-plugins/,置入惡意程式碼,他們一共看到3種型態的攻擊行動。

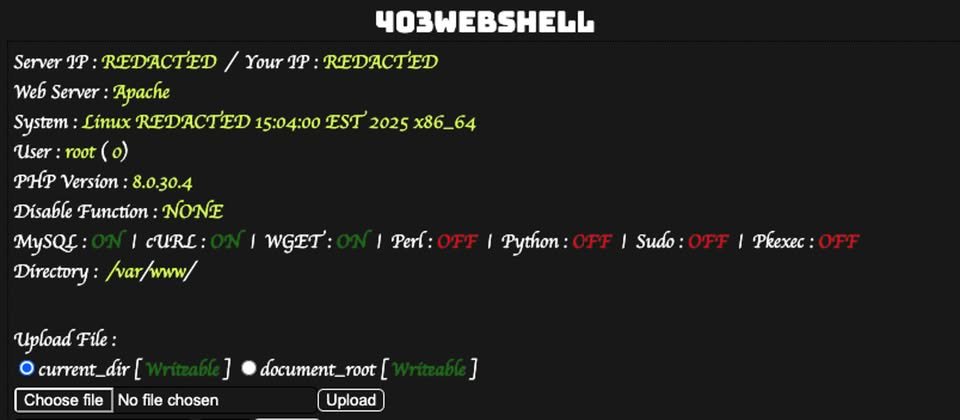

其中一種是假借提供更新的名義,將網站使用者重新導向外部網站的惡意軟體攻擊。第2種則是在網站植入Web Shell,使得攻擊者能夠執行任意程式碼,從而近乎完全控制整個網站。最後一種是注入垃圾內容的工具,駭客利用指令碼在網站裡注入垃圾內容,從而用來提升搜尋引擎最佳化(SEO)排名,或是從事詐欺行為。

針對攻擊者的目的,研究人員認為主要是牟取經濟利益,同時埋入惡意酬載,以便持續在網站上從事相關活動。而究竟駭客如何入侵受害網站,他們推測,很有可能是針對存在弱點的外掛程式及佈景主題、利用外流的管理員帳密,或是鎖定安全性不佳的代管環境而得逞。

熱門新聞

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-09

2026-02-06

2026-02-09