| google | Android | WireX | 殭屍網路

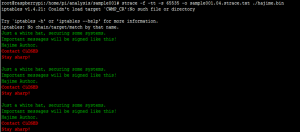

Google等七家業者聯手擊潰Android裝置組成的WireX殭屍網路

Google、Akamai、Cloudflare等7家業者聯手共同打擊Android裝置殭屍網路WireX,該殭屍網路曾在8月15日自至少7萬個IP發動DDoS,Google已移除Google Play上暗藏WireX的300個程式,同時自遠端清除用戶裝置上的相關程式。

2017-08-29

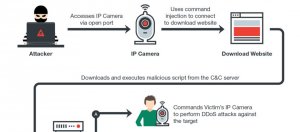

研究人員發現包含家用路由器在內上千個IoT物聯網裝置所使用的帳密、IP位址被公開於網路論壇上,據推測6月即已被公佈,目前已有超過2萬次讀取,若遭有心人士利用,這些裝置恐成為殭屍網路,淪為DDoS攻擊幫兇。

2017-08-28

| QNAP | NAS | 殭屍網路 | Shellshock

2年前駭客靠殭屍網路牟利的判決出爐,驚見逾2,500臺QNAP NAS設備

義大利籍駭客利用超過2,500臺含Shellshock漏洞的QNAP NAS網路設備作為殭屍設備,操控點擊廣告來賺取收入。QNAP總公司表示,2014年已經發布Qfix v1.0.2來修補Shellshock漏洞,提醒用戶需要定期更新QTS 韌體更新和Qfix安全更新程式,才能保障用戶資料安全。

2017-08-11

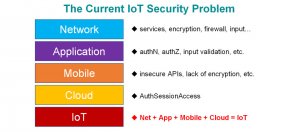

萬物聯網已是必然的趨勢,在擔心家中該如何使用智慧冰箱、智慧電視之前,更需要留意它們,是否已經被吸收,而成為殭屍網路一員了

2017-03-25