| 殭屍網路 | BadBox | BadBox 2.0 | 供應鏈攻擊

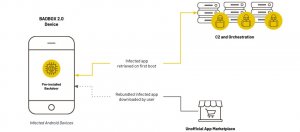

超過1百萬裝置遭殭屍網路BadBox 2.0綁架,用於廣告詐欺、非法代理伺服器

資安業者Human揭露專門鎖定白牌中國多媒體連網播放裝置的殭屍網路BadBox 2.0攻擊行動,並指出遭到感染的設備遍布全球,估計至少有100萬臺,駭客將其用於從事廣告詐欺、點擊詐欺攻擊,並提供非法代理伺服器服務給網路罪犯

2025-03-19

| 殭屍網路 | Ballista | TP-Link | CVE-2023-1389

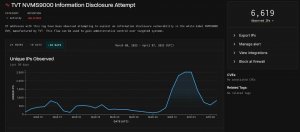

殭屍網路Ballista綁架尚未修補的TP-Link設備,逾6千臺遭感染

資安業者Cato Networks揭露殭屍網路Ballista的攻擊行動,使用義大利語的駭客鎖定美國、澳洲、中國、墨西哥等國,鎖定尚未修補CVE-2023-1389的Archer AX21無線基地臺而來

2025-03-13

8.6萬臺網路攝影機遭殭屍網路Eleven11bot綁架,用於發動DDoS攻擊

殭屍網路Eleven11bot攻擊升溫,2月底、3月初有多個資安團隊與組織陸續對此現象提出警告,指出駭客主要針對網路視訊攝影機(NVR)與視訊鏡頭下手,恐有8.6萬臺裝置遭到綁架

2025-03-11

| 殭屍網路 | Vo1d | Bigpanzi | Android.Vo1d

惡意軟體Vo1d鎖定智慧電視而來,全球160萬臺電視遭到入侵

中國資安業者奇安信揭露殭屍網路Vo1d最新一波的攻擊,這起行動約從去年11月開始,於今年1月中旬達到高峰,一天內曾有多達近160萬臺智慧電視遭到綁架,縱觀全球受此攻擊影響的國家與地區,巴西、南美洲、印尼的受害情況最嚴重

2025-03-03

| 殭屍網路 | 網路邊界 | MikroTik | Residential Proxy

大規模暴力破解攻擊專門針對網路邊緣裝置而來,駭客透過280萬個IP位址發動攻勢

資安研究機構Shadowserver基金會揭露為期數週的大規模暴力破解攻擊事故,駭客利用約280萬個IP位址的網路邊緣裝置,對Ivanti、Palo Alto Networks、SonicWall等廠牌的設備下手

2025-02-11

| DDoS | Residential Proxy | 黑悟空 | 殭屍網路 | Aisuru | Airashi

殭屍網路Airashi利用零時差漏洞綁架cnPilot路由器,不只發動DDoS攻擊,也打算提供非法代理伺服器服務

中國資安業者奇安信揭露殭屍網路Aisuru變種Airashi的攻擊行動,並指出駭客從原本以綁架網路設備從事DDoS攻擊,也開始打算擴展業務,提供非法代理伺服器服務

2025-01-23

| 殭屍網路 | Mirai | Gayfemboy | 四信 | Four-Faith | Neterbit | Vimar

針對鎖定四信工業路由器的殭屍網路攻擊,中國資安業者指出駭客亦使用其他已知及零時差漏洞攻擊連網設備

中國資安業者奇安信揭露殭屍網路Gayfemboy,並指出這些駭客從去年11月開始利用零時差漏洞感染設備,其中一個就是資安業者VulnCheck揭露的四信科技(Four-Faith)工業路由器漏洞CVE-2024-12856

2025-01-09

| 殭屍網路 | Mirai | Ficora | Kaiten | Capsaicin | D-Link | CVE-2015-2051 | CVE-2019-10891 | CVE-2022-37056 | CVE-2024-33112

殭屍網路Ficora、Capsaicin崛起,鎖定D-Link路由器已知漏洞而來

資安業者Fortinet揭露近期出現的殭屍網路Ficora、Capsaicin活動,其共通點就是利用D-Link無線基地臺的已知漏洞入侵設備。值得留意的是,Capsaicin雖然攻擊活動為期兩天,但目標相當具有針對性,鎖定臺灣、日本而來

2024-12-30

| 殭屍網路 | Mirai | Digiever | DS-2105 Pro | TP-Link.Teltonika | Tenda | Hail Cock

殭屍網路Mirai變種Hail Cock鎖定Digiever網路視訊監視設備而來,利用RCE漏洞入侵受害設備

資安業者Akamai揭露針對數款連網設備進行的殭屍網路Hail Cock攻擊行動,其中一種駭客綁架的裝置,就是臺廠永恒數位通訊科技(Digiever)旗下網路視訊監視設備(NVR)DS-2105 Pro

2024-12-24

美國傳出打算以國家安全為由禁用TP-Link路由器,起因是這類設備被中國駭客納入殭屍網路用於攻擊行動

華爾街日報取得知情人士的說法指出,美國司法部、商務部、國防部針對TP-Link路由器進行調查,假若評估會對美國國家安全帶來威脅,將有可能從明年開始禁用該廠牌設備

2024-12-20