臺灣上千家上市公司,從今年五月開始,對於資安重訊的發布,有了更高的要求,證交所修訂了重大訊息問答集第26款的內容,要求企業,只要發現遭駭客攻擊或入侵,不論是否涉及核心資訊系統、機密文件,都屬於對公司造成重大損害或影響,需發布重大訊息對外揭露。甚至,不一定要發生個資或內部文件外洩事實,而是只要有外洩的風險(問答集中的用語是「外洩之虞」),就需要發布重訊。

在這項的規定修正公布後不久,在6月上半,我們看到三家公司發布資安重訊,已經有企業採取了更高標準的自我要求,就算是周邊靜態的網頁(非核心)有遭存取的風險(偵測到遭外部入侵的意圖),也如實發布重訊。這一點正是證交所擴大資安重訊通報範圍的目的,要為企業資安態勢的透明化,樹立新的參考標準。

我認為,這樣如實揭露的企業態度,相當值得肯定。唯有更多企業如實揭露,才能讓整體產業培養出更成熟的資安當責文化,讓各界對資安事件有更正面的態度,不是一昧責難,導致許多企業擔心影響股價而資安噤口。應該反過來,鼓勵更多企業願意面對,讓企業將危機視為強化資安的成長機會。

但是,另一方面,在這三起六月初的資安重訊中,有家老牌企業,直到國外媒體曝光資料遭竊消息後2天,才發布重大訊息,坦言資安部門的確偵測到網路傳輸異常。

原本證交所就要求,上市公司需要回應媒體所披露的資料外洩,以免影響到公司形象(股價)。但是,這家公司直到外洩傳聞曝光兩天後,才出面證實有異常情事。這凸顯了企業對於自身資安防護態勢的認識不足,一種可能是資安偵測能力不足,沒有足夠的紀錄和資訊,更早一點發現自家哪些系統遭殃,或者可能是資安識別能力不足,無法更快判斷出自己遭遇了什麼樣的威脅。

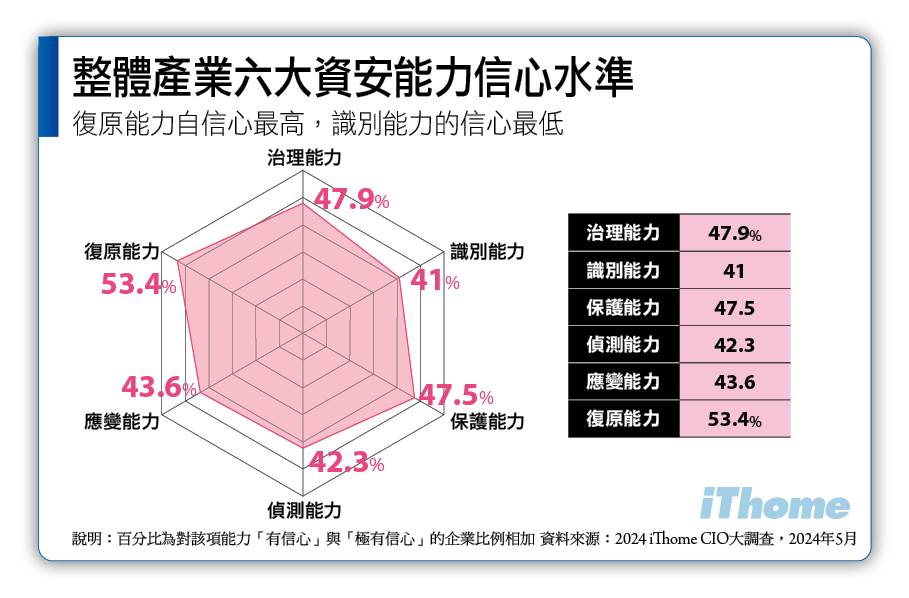

從今年CIO與資安大調查結果中,只有4成多的臺灣大型企業對自己的資安能力夠有信心,識別能力不足是多數企業資安自信心最低的資安短板。為了進一步了解臺灣大型企業今年資安布局如何因應這個資安短板。我們參考前美國銀行首席安全科學家Sounil Yu在2016年,他於銀行任職時發明的網路防禦矩陣CDM(Cyber Defense Matrix),繪製了一張臺灣大型企業網路防禦矩陣的2024年資安投資重點的分布圖。

從這份CDM對應圖,可以看到臺灣近5成的企業,今年資安投資仍是散彈打鳥,重點式的強化,主要聚焦在保護作為,也大多只涵蓋到特定資產的識別和偵測能力,另外在復原能力上,多數企業則偏重以事後因應而非更及時應變的異地備援作法。

不過,已有1~2成積極落實資安的企業,今年資安布局涵蓋到更完整的識別與保護面向,例如推動零信任資安、資安治理、身分識別與存取控管、紅隊演練等。甚至有極少數,約5%格外重視資安的大型企業,今年進一步要強化到各類資產的偵測、回應和復原能力,例如設立CSIRT小組。

現在的企業資安,不可能做到百分之百的防禦,不可能完全不受到有心人士(惡意程式)攻擊的影響。但是,企業是否能更快、更早知道自己遭到鎖定,知道自家門外已有可疑人士徘徊,甚至在門口被畫上了日後犯案的標記,這就考驗了企業對自家資安防護態勢的認識能力,企業得有足夠的資安自知之明,才能採取更適當也更有效的應變。

專欄作者

熱門新聞

2026-02-06

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-09

2026-02-09