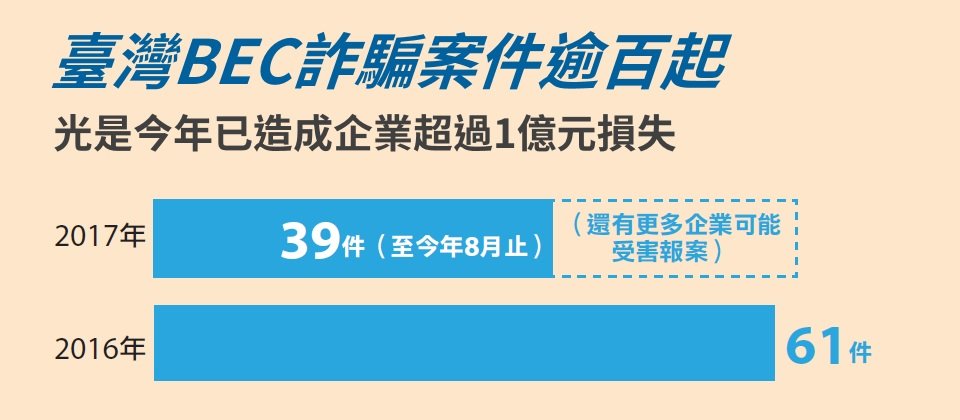

資料來源:刑事警察局165統計,iThome整理製表,2017年9月

近年來,內政部警政署刑事警察局已經公布兩起電子郵件詐騙案例,也讓我們實際見識BEC詐騙所用的手段。

內政部警政署刑事警察局科技研發科股長羅國良表示,像是在2016年10月,內政部警政署刑事局與台新銀行,成功攔阻一起商業電子郵件詐騙案,這樁詐騙的金額高達1億5,360元,為近期損失規模最大的事件。

這起事件是因為台新銀行的行員發現,某存款帳戶於105年10月26日,突然有1億5,360萬元款項的入帳,而該戶頭之前並未有鉅額款項的交易紀錄,由於疑似不法異常交易,因此,透過聯防機制聯繫165反詐騙諮詢專線,經員警依經驗判斷,立即通知台新銀行啟動圈存機制,將未及領出的款項凍結。

之後經過深入調查才知道,原來是香港某投資公司會計陳小姐,誤信了歹徒寄出的詐騙電子郵件,信件內容係假冒負責人要求,儘速將鉅額款項匯予指定帳戶。由於歹徒使用的電子郵件信箱,偽裝成公司負責人很相像的電子郵件信箱,讓陳小姐誤以為是真是大老闆寄出的信,因此依信件內容指示,將480萬美元(約新臺幣1億5,360萬元)匯款至歹徒指定之存款帳戶。

另一起事件是在2016年11月,內政部警政署刑事局接獲趨勢科技情資,有國內某傳產廠商與俄羅斯合作業者之間的交易郵件,被駭客竊取並竄改郵件內容的情形。由於掌握到相關證據,因此刑事警察局主動出面,與該臺灣廠商聯繫,並請他們與俄羅斯客戶確認,才阻止這次九萬美元,約合新臺幣300萬元的交易金額損失。

羅國良指出,在這兩次事件中,交易雙方都是處於不知情的狀況,而趨勢科技通報的這起案件,也是等到臺灣廠商接獲刑事警察局的警示電話才知曉。

這起案件是假冒臺灣廠商聯絡窗口,要求變更匯款帳號,郵件中竄改了寄件帳號,郵件回覆是指向一個偽裝與寄件者相像的電子郵件信箱,甚至隔天還寄出附上假收據的郵件,來增加取信於俄羅斯業者的聯絡窗口。

刑事局之所以能快速掌握詐騙證據,是因為詐騙者使用的是一個名為YOPmail的免費臨時信箱服務。市面上這類可拋棄式信箱、一次性信箱不少,像是YOPmail的特色是,郵件最多保留5日後刪除,不留證據,但登入這個網頁信箱也不需要密碼,因此,任何人只要知道信箱帳號,就能檢視。

趨勢科技中小企業事業部協理黃家寶也提出進一步說明,因為事件中的俄羅斯廠商就是他們的客戶,他們先從郵件遞送過程發現端倪,有問題的信件被趨勢郵件閘道產品偵測為有BEC詐騙的風險,然後循線找到駭客使用的YOPmail信箱與內容,因此能掌握到郵件內容是在詐騙的證據,發現詐騙款項尚未得手,趕緊聯繫刑事警察局來處理並提供相關證據。

黃家寶也提到,這次是剛好在遇害時間內,發現駭客使用的是一次性郵件信箱,並得知其內容,否則一般無法舉證如此詳細。

從上述兩個例子來看,國內很早就有聯合金融機構和警察機關的警示帳戶聯防機制,可縮短對詐騙案件的處理時程,以即時阻斷民眾被詐騙款項被歹徒提領。

另外,刑事警察局為加強打擊科技犯罪能量,在2015年時,也與資安廠商趨勢科技簽訂合作備忘錄,透過不定期的情資分享,期望能防範網路犯罪於未然。

然而,這些提前預防的案例相當少見,大多數企業都是受害之後,才開始進行後續調查。因此企業本身還是要提高警覺,不要疏於公司資安保護及交易匯款確認。

快速認識「商務電子郵件詐騙」

|

商業電子郵件詐騙(Business E-mail Compromise,BEC),也簡稱BEC詐騙。 受害對象 與國外供應商或業務有所往來的企業,尤其是製造、食品、零售、運輸等傳統類型產業,資安警覺性較低,受害可能性高。 五種常見BEC詐騙方式 場景一 駭客假冒海外供應商以要求企業付款。 (網路犯罪分子假冒國外客戶E-mail,要求變更匯款帳號,導致公司匯款至詐騙用帳戶。或者是假冒臺灣公司名義發送E-mail給國外客戶,導致國外客戶匯款至詐騙用帳戶。) 場景二 駭入企業高階主管的電子郵件帳號,並假冒其名義要求企業內部的財務經理人匯款。 (網路犯罪分子假冒老闆E-mail,像是CEO、CIO、CFO,向公司會計要求需緊急處理某筆電匯。) 場景三 與客戶聯繫的企業窗口電子郵件帳號被駭,並假冒其名義要求供應商付款。 (網路犯罪分子竊取公司企業窗口甚至負責人電子郵件,直接寄送偽造內容的信件,致使對方匯款至詐騙用帳戶) 場景四 駭客假冒律師或事務所的代表,宣稱要處理緊急事件而要求匯款,可能選在工作日的最後一天發信給受害者。 場景五 同樣是駭入高層主管郵件帳號,假冒其名義發信給內部的人事或審計主管,要求彙整提供所有員工資料。 BEC詐騙流程的四個階段 階段1 確認目標 駭客從網路上或展場中,蒐集到各企業大老闆或企業窗口的聯繫資訊,以及各式相關資訊。 階段2 潛伏觀察 駭客透過入侵或釣魚手法成功取得企業郵件登入帳號密碼,或透過惡意軟體側錄使得雙方通信內容一覽無遺,掌握公司財務對象、大老闆行程與交易資訊,等待時機攻擊。 階段3 正式發動攻擊 在國內企業與國外廠商交易快完成前,中斷廠商之間的通訊,向是Reply-to的寄件者至竄改的假冒E-mail,並假冒出口商要求變更匯款帳號,或是假冒大老闆名義向公司會計要求匯款。 階段4 取走匯款 待企業上當匯款之後,將款項提領一空,或是再匯至第三個國家地區銀行或第四個國家地區銀行。 |

資料來源:美國FBI犯罪申訴中心IC3,iThome整理,2017年9月

注意竄改Email帳號的偽裝手法

竄改Email手法|字形混淆變化

-600-1-%E5%AD%97%E5%BD%A2%E6%B7%B7%E6%B7%86%E8%AE%8A%E5%8C%96.jpg)

竄改Email手法|字元加減變化

-600-2-%E5%AD%97%E5%85%83%E5%8A%A0%E6%B8%9B%E8%AE%8A%E5%8C%96.jpg)

竄改Email手法|位置調換與直接假冒

-600-3-%E4%BD%8D%E7%BD%AE%E8%AA%BF%E6%8F%9B%E8%88%87%E7%9B%B4%E6%8E%A5%E5%81%87%E5%86%92.jpg)

基本上,網路犯罪分子往往使用名稱非常相似的假電子郵件帳號,例如將帳號中的英文字母「l」改成數字「1」,英文字母「o」改成數字「0」,甚至是英文字母「m」改成「rn」的方式。還有的手法是在帳號不顯眼處增減1字,或是將網域名移到@前方來魚目混珠。

使用者不論是在寄信、回信時,可以多確認一下寄件者的電子信箱是否正常。另外也要提醒,也有駭客是駭入企業使用的電子郵件系統,或盜取使用者帳號,由於對方是使用真正的郵件帳號發信,會更難防範。

面對BEC詐騙,企業該採取的5大行動

|

行動1 收到匯款變更通知,務必第二管道確認: 對於經常往來國外廠商突然變更收款帳戶,或是變更出貨地等情況時,應提高警覺,確認是否為正確郵件,最好要以電話等方式聯繫,做為雙重認證機制。 行動2 增強內部稽核流程: 合作廠商若要變更匯款資訊,企業內部是否也要制訂相關SOP,像是需要經由公司另一位人員複核。對於公司主管來信,各單位也應確認是否為正確郵件,如有金錢與重要資料交付有關,其他通訊管道聯繫確認。 行動3 提升員工資安意識: 被害廠商疏於交易匯款確認,為深化員工的資安意識,可加強人員對釣魚郵件與BEC詐騙的認識,或是增加社交工程詐騙演練,到養成一些簡單的預防動作,例如確認電子郵件寄件來源。 行動4 強化企業資安防護: 被害廠商疏於公司資安保護,應強化公司電腦資安維護,減少駭客入侵、木馬程式植入之機會。 行動5 檢舉報案: 一旦察覺任何詐騙事件,立即報警或向165反詐騙專線檢舉。 |

資料來源:各資安廠商、刑事警察局,iThome整理,2017年9月

熱門新聞

2026-02-16

2026-02-17

2026-02-16

2026-02-16

2026-02-13