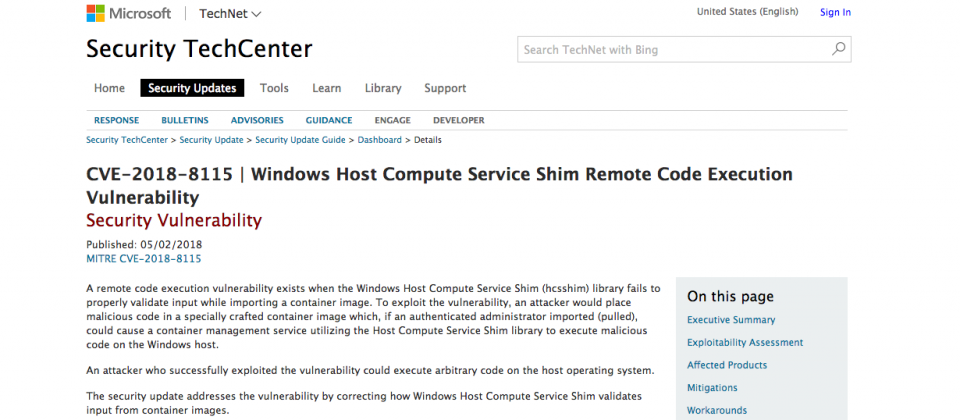

使用Windows環境執行容器的企業用戶要小心了,近日微軟公開了編號CVE-2018-8115的漏洞。在Windows Server容器套件hcsshim(Host Compute Service Shim)的函式庫中,隱含了遠端程式碼執行漏洞。微軟表示,該漏洞會讓系統無法正確認證使用者上傳的容器映像檔,因此,攻擊者可事先準備特殊設計的容器映像檔,裡頭打包著惡意程式碼。一旦握有系統權限的管理員,不慎將此映像檔上傳至Windows主機,該惡意容器映像檔便可透過此漏洞,對主機發動攻擊。

而早在2月時,資安研究員Michael Hanselmann就已經發現該漏洞,並且主動回報至微軟安全性回應中心(MSRC)及Docker。他表示,微軟在5月2日所發佈的hcsshim 0.6.10版已經修補。目前,企業如果使用Docker CE 18.03.1或Docker CE 17.05.0-rc1版,都已經內建該漏洞的更新檔,而使用Docker EE 17.06版的企業,Michael Hanselmann則提醒要下載最近期的更新檔。

基於和微軟所簽訂的協議,目前Michael Hanselmann還不能公開更多細節,不過他也預告,在5月9日時,相關漏洞的更多細節,他會親自在部落格上揭露。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10

2026-02-10

Advertisement