微軟在Azure Security Center加入對Linux無檔案攻擊的防禦能力,該功能會掃描記憶體中的所有程序,以尋找無檔案攻擊的蹤跡,每次掃瞄花費約5秒鐘時間,目前這項功能還在預覽階段。

無檔案攻擊是一種惡意程式會試圖隱藏足跡的駭客攻擊手法,常見的方式為攻擊者利用磁碟上的惡意程式,將惡意負載注射到記憶體中,接著將磁碟上的檔案刪除,這技術能大幅減少或是完全消除,磁碟上惡意軟體存在過的痕跡,且降低被磁碟惡意軟體掃描程式偵測到的機會。

微軟提到,掃描程序很難偵測這類攻擊,因為惡意負載隱藏在混淆層(Layers of Obfuscation)中,且只在磁碟上存在很短的時間。而現在Azure Security Center能夠辨識Linux上的無檔案攻擊,偵測記憶體中這類惡意負載,並告知用戶其破壞能力。

跟在Windows上的無檔案攻擊偵測一樣,Linux無檔案攻擊偵測功能會掃描所有程序的記憶體,尋找無檔案攻擊工具、技術以及行為等證據,目前已經可以偵測到的惡意程式,包括加密貨幣挖礦程式、使用ptrace的遠端控制行為,以及特權提升,另外,也可偵測基於LD_PRELOAD的Rootkit,預載入的惡意函式庫,或是在程序記憶體中可執行區域出現的Shellcode、注入的ELF可執行檔和惡意程式碼等。

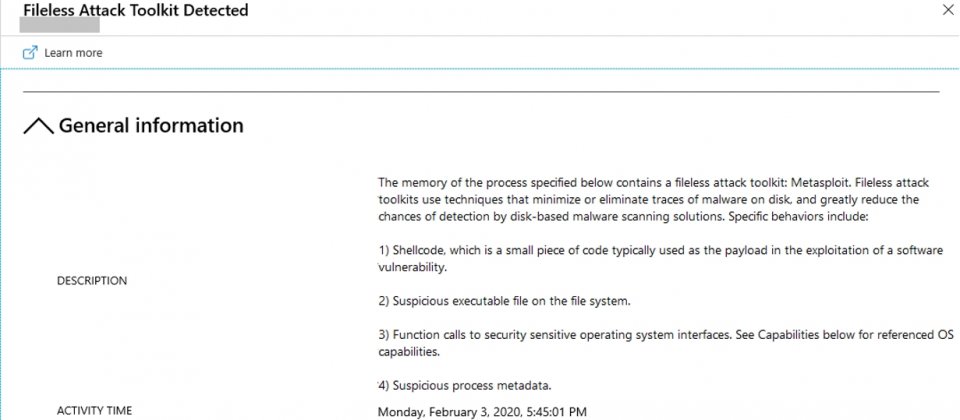

一旦Azure Security Center偵測到這些威脅,用戶會在安全警示頁面收到通知,警示內容會有詳細的攻擊內容,包含技術類型、程序元資料以及網路活動,這讓分析人員可以了解惡意軟體特性,有助於選擇後續要採取的行動。

在記憶體中尋找惡意負載的過程,為非侵入性的掃描,不會影響系統上的其他程序,絕大多數的掃描都會在5秒鐘內結束,微軟也強調,所有記憶體分析都在本機上完成,掃描結果也僅會有安全性相關的元資料以及可疑惡意負載的詳細資訊,能保護使用者的資料隱私安全。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10

2026-02-10