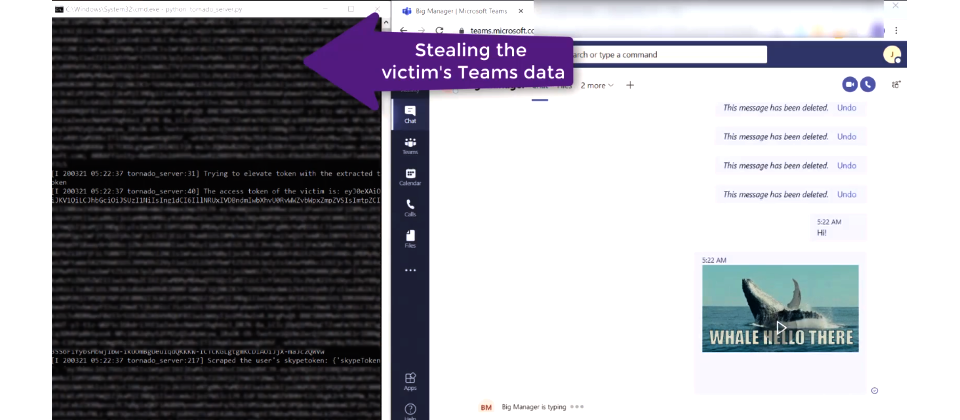

CyberArk研究人員針對Microsoft Teams DNS組態漏洞進行示範概念驗證攻擊,透過傳送一個GIF圖檔給Teams用戶,對方只要讀取圖片就被駭,讓攻擊者取得所有帳號資訊,包括群組對話內容。(圖片翻攝自:https://cyberark.wistia.com/medias/f4b25lcyzm)

安全廠商發現Microsoft Teams DNS組態漏洞,讓攻擊者傳送一則帶有GIF圖檔的惡意訊息,對方只要讀取該訊息就會遭駭,甚至可接管帳號,還會像蠕蟲一樣自動散布。

桌機和網頁版Teams都受此攻擊手法影響。CyberArk於二月間發現這項漏洞後通報微軟,並等微軟完成修補後公布漏洞細節,以及攻擊手法。

這項攻擊的關鍵是取得2個關鍵的驗證符記(token)。這2個符記分別是authtoken及skypetoken。前者負責驗證用戶,以便於Teams和Skype網域中下載圖片檔,並用於產生skypetoken,後者則是用於驗證處理用戶端呼叫的伺服器,以能執行讀取或傳送訊息等行為。微軟的原始設計是希望Teams用戶可以存取來自SharePoint、Outlook等其他不同服務資源。

不過這個設計卻在本攻擊中被轉作惡意用途。攻擊者只要迫使Teams用戶連上駭客掌握的網域,使用戶瀏覽器試圖從惡意伺服器載入圖檔,並將cookies(在此為skypetoken_asm cookies)回傳給伺服器,也就能製作skypetoken符記,到此,攻擊者就能接管Teams用戶帳號,竊取帳號下的資訊,還能透過Teams API發送呼叫做任何事,像是傳送訊息、建立群組、移除用戶或變更權限等

但在此之前有個問題,即authtoken只能在teams.microsoft.com的子網域下執行,因此,攻擊的準備工作包括刼持Microsoft Teams子網域。研究人員利用二個網域DNS組態不當的漏洞成功劫持,包括aadsync-test.teams.microsoft.com 和data-dev.teams.microsoft.com兩個網域,並可以此作為攻擊據點。

CyberArk研究人員還以影片示範概念驗證攻擊。只要傳送一個GIF圖檔給Teams用戶,對方只要讀取圖片就被駭,讓攻擊者取得所有帳號資訊,包括群組對話內容。

桌機和網頁版Teams都受到這項攻擊手法影響。研究人員指出,若是攻擊者對Teams對話沒興趣,也能在公司網路上橫向移動,蒐集營運計畫、密碼、重要檔案等機密資訊。

把互動對象限制在公司員工可降低被駭機率,但只要一則和外人視訊面試的訊息也可能引狼入室。而最恐怖的是,所有被駭的帳戶還會自動將訊息散布給其他Teams用戶,造成像蠕蟲感染一樣的災難。

微軟在3月底接獲CyberArk通報後,已經刪除了2個子網域DNS紀錄設置不當的漏洞,解決被駭的問題。此外,微軟也於4月20日釋出修補程式,將加入安全功能,防止未來再有類似漏洞發生。

熱門新聞

2026-02-06

2026-02-06

2026-02-06

2026-02-06

2026-02-09

2026-02-09

2026-02-09