情境示意圖,Photo by Jilbert Ebrahimi on unsplash

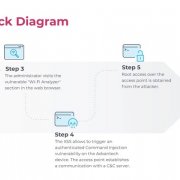

美國國安局(NSA)昨(20)日公布安全公告,警告有25項已知重大漏洞正遭中國政府支持的駭客積極發動攻擊或鎖定,呼籲政府機關及企業應立即採取防範措施。

NSA指出,這些漏洞許多存在介接內、外網的產品中,可被用來從網際網路直接駭入受害者網路中,進而讓駭客使用其他漏洞在內部發動攻擊。NSA特別警告美國國安系統、國防工業基地(DIB)及國防部相關單位,要特別留心並驗證系統的安全性。

NSA並未說明哪裏發現攻擊,但強調中國政府支持的惡意活動是上述三個資訊系統最大威脅之一,經常遭到對方用盡各種技倆、手法駭入電腦網路,以竊取敏感的智財、經濟、政治和軍事資訊。攻擊手法包括開採公開的已知漏洞,因此這些單位有必要儘速修補漏洞。

這25項漏洞許多和美國國土安全部9月中公布的網路設備漏洞名單重疊,包括F5 BIG-IP(CVE-2020-5902)、Pulse Secure VPN (CVE-2019-11510 )、Citrix Application Delivery Controller (ADC) 的CVE-2019-19781、MobileIron 的RCE 漏洞(CVE-2020-15505)、Microsoft Exchange (CVE-2020-0688)。另有影響Citrix ADC、Gateway、SD-WAN WANOP的三個漏洞(CVE-2020-8193, CVE-2020-8195, CVE-2020-8196),以及一個影響Cisco IOS XR Software的Discovery Protocol 實作 (CVE-2020-3118)。

多項微軟Windows漏洞名列其中,包括近日的CVE-2020-1472,即Zerologon、存在17年才發現Windows DNS重大漏洞(CVE-2020-1350)、迫使微軟例外修補XP的Windows RDS漏洞(CVE-2019-0708)、NSA首項主動通報的Windows CryptoAPI漏洞(CVE-2020-0601),以及影響Windows Win32K物件的權限升級漏洞CVE-2019-0803。

其他漏洞則允許任意程式碼執行及遠端執行程式碼,分別位於Exim(CVE-2018-6789 )、Zoho ManageEngine Desktop Central(CVE-2020-10189)、Progress Telerik UI for ASP.NET AJAX (CVE-2019-18935)、Symantec Messaging Gateway(CVE-2017-6327)、居易科技DrayTek Vigor3900 / 2960 / 300B(CVE-2020-8515)。

最後,名單上的產品漏洞還有Atlassian Crowd與Crowd Data Center(CVE-2019-11580)、Atlassian Confluence Server Widget Connector (CVE-2019-3396)、甲骨文Oracle WebLogic Server的 WLS Security component(CVE-2015-4852),以及 Oracle Fusion Middleware中Coherence(CVE-2020-2555),前三個為RCE漏洞,最後一個則允許接管系統。

熱門新聞

2024-12-02

2024-11-29

2024-12-02

2024-11-30

2024-12-02