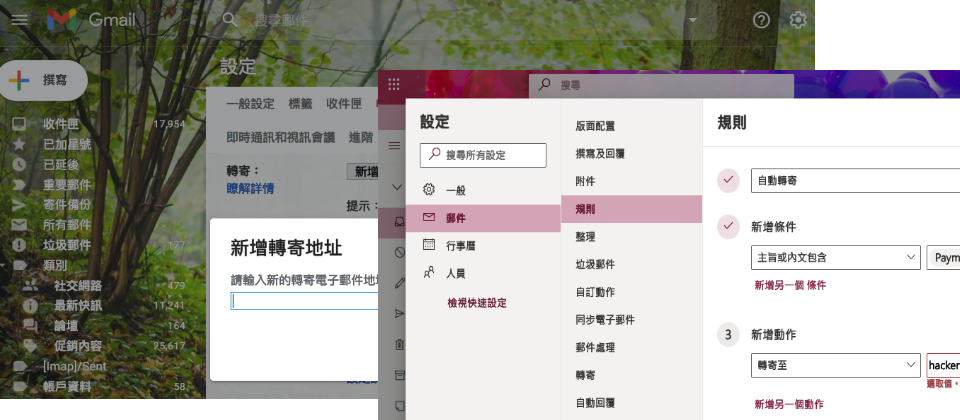

示意圖,駭客利用網頁郵件系統的自動轉寄設定,來收集BEC詐騙所需情資。圖為Gmail與Outlook網頁版的自動轉寄功能介面,與事件無關

達距辦公如今已成為常態,BEC電子郵件詐騙變得更加猖獗,駭客企圖藉由竄改部分寄件設定,讓使用者不知道自己的電子郵件帳號已遭到濫用。

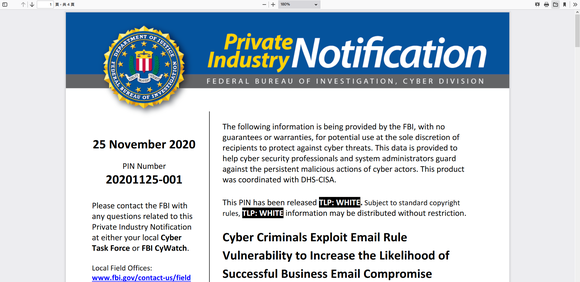

在11月25日,美國聯邦調查局(FBI)發布了警告,呼籲企業要留意電子郵件的用戶端應用程式和網頁版,兩者傳送郵件的規則是否一致。因為,他們在8月發現,駭客利用受害企業只檢查電腦版應用程式的郵件規則是否符合公司政策的特性,在入侵員工的電子郵件帳號後,藉由變更網頁版本的自動轉寄規則,冒用該名員工的身分來進行BEC詐騙。

根據FBI揭露的資料,這個駭客組織至少在8月發動2起BEC攻擊,不過,他們並沒有進一步公布攻擊者的身分。FBI舉出的第1個是針對美國醫療設備公司,駭客藉著這家公司剛升級網頁版郵件系統之際發動攻擊,他們疑似在該公司網頁版郵件系統建立了自動轉寄的規則,來掌握情報,進而模仿另一家知名國際廠商,建立與其名稱相仿的網域來行騙。但因為公司只對於企業內部的工作站電腦上的收信軟體,進行相關的信件規則管制,而未察覺上述駭客濫用網頁版郵件自動轉寄規則的情況,結果該醫療設備公司總共被騙走175,000美元。

而該組織的另一起BEC郵件詐騙攻擊,則是鎖定製造業下手。駭客在受害企業的網頁郵件系統上,建立了3個自動轉寄規則,來暗中收集企業的交易情報。其中的1個規則是將含有特定文字的信件,同時轉寄到駭客的電子郵件信箱,這些特定文字包含了「銀行(Bank)」、「付款(Payment)」、「發票(Invoice)」、「電匯(Wire)」,或者是「支票(Check)」等;而另外2個規則,則是指定公司以外的信件都要轉寄給上述駭客的信箱。不過,這家製造業的受害情況,FBI並未進一步說明。

FBI表示,這種濫用網頁版郵件信箱自動轉寄規則的手法,不只在公司只列管工作站電腦上收信軟體的情況下,有機會能讓駭客規避企業的異常行為偵測機制,進而收集特定情報,並用來進行BEC詐騙。同時,駭客還有可能藉此找到相關連網設備的弱點。而為了避免留下記錄,他們也會利用這類規則來刪除相關的記錄。因此,FBI呼籲企業,工作站電腦的郵件軟體與網頁郵件系統,應該要適時更新,以便能夠即時同步相關的郵件規則,同時也要員工小心防範幾可亂真的詐騙信件。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10