Supermicro、Pulse Secure

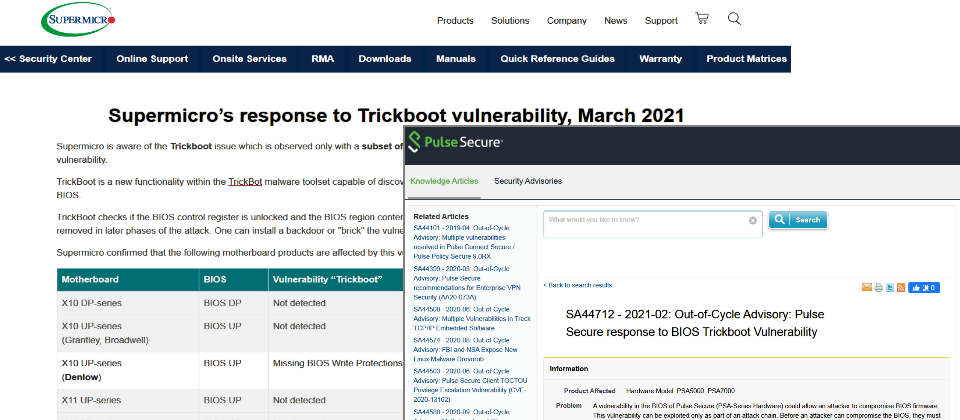

殭屍網路Trickbot自2020年底捲土重來後,有資安廠商隨即發現,該惡意軟體出現了新的模組「Trickboot」,專門鎖定UEFI韌體而來。而最近,伺服器廠商Supermicro與資安業者Pulse Secure,他們發出資安公告,並對於受到影響的設備發布新版韌體,來防堵有關攻擊。

為何資安業者Pulse Secure也要推出修補程式?原因是他們旗下的SSL VPN系統Pulse Connect Secure,以及NAC系統Pulse Policy Secure,所搭配的硬體設備,部分型號採用了受影響的Supermicro主機板。

這個Trickboot模組的揭露,Advanced Intelligence與Eclypsium等2家資安公司,在2020年12月推出的研究報告所公開。該份報告指出,一旦殭屍網路病毒Trickbot執行,Trickboot模組便會分析受害電腦的UEFI韌體,並檢查是否停用了寫入防護機制,如果該機制處於停用狀態,Trickbot便能控制韌體,包含進行寫入、讀取,甚至是清除內容。

再者,Trickboot也具備分析受害電腦韌體的能力,該惡意軟體模組目前鎖定多個較新世代的Intel處理器平臺,包含了Skylake、Kaby Lake、Coffee Lake,以及Comet Lake。

事隔3個月,Supermicro和Pulse Secure近日發出資安通告。前者表明受到影響的機種,主要是部分X10 UP系列主機板,該公司也對於這些主機板推出BIOS韌體3.4版。不過,僅有仍在支援的型號X10SLH-F,其新版韌體可直接從網站下載取得,大多數受影響的主機板型號已屆終止支援(EOL),網管人員必須聯繫Supermicro才能取得韌體。

而Pulse Secure對於部分採用Supermicro主機板的硬體設備,也發布資安公告,這些受到影響的設備是PSA5000與PSA7000。Pulse Secure對於採用這些設備部署的Pulse Connect Secure與Pulse Policy Secure,提供新版BIOS韌體。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10