繼上星期國內傳出民眾資料外洩的事故,本週的國內資安新聞焦點,主要與旅遊業、遊樂園有關:前者是因系統遭駭而客戶資料外洩;而後者則是疑似因遭到入侵,出現兒童不宜的畫面。另一個國內的焦點,金管會打算發布的新法規,要求具備一定規模的上市櫃公司,設立資安長、專屬單位,以及專職人力等。

本週五、週六,則有臺灣駭客年會HITCON 2021的活動,探討居家工作、物聯網裝置盛行所帶來的資安趨勢變化。

值得留意的是,國際上的資安新聞也有不少重大漏洞(ProxyLogon、ProxyShell、CVE-2021-41379、CVE-2021-40444)被用於攻擊行動的事故,再者,則是新興攻擊手法(RATDispenser、CronRAT)也相當值得留意。其中最值得留意的是惡意軟體Squirrewaffle攻擊行動中,所使用的Exchange Server漏洞,而使得攻擊者冒用組織部分用戶的名義來發送釣魚信件。

【攻擊與威脅】

飯店票券系統「墨攻票券」遭駭客入侵

近日正值雙11線上旅展期間,飯店票券系統「墨攻票券」遭駭客入侵,發生資料外洩事件,根據東森新聞報導,已有民眾接到詐騙電話。關於這起事件,墨攻是在11月16日發現駭客行為,當下他們通知各廠商(飯店業),並要廠商發布防詐騙提醒,讓消費者有所注意,墨攻也於17日向警方報案。

對於消費者交易資料外洩,該公司董事長黃少風表示,該系統的個資皆經由銀行等加密處理,且不含信用卡資料,但黑市的名單眾多,駭客還是有可能透過比對的方式,拼湊出民眾的個資。由於適逢雙11線上旅展期間,可能會引發甫購買飯店票券的民眾恐慌,擔心自己的個資因此外洩。

麗寶樂園電子看板疑似遭駭,播放限制級影片

隨著疫情趨緩,娛樂場所開始解封,不少人攜家帶眷到遊樂園遊玩,但最近卻傳出遊樂園疑似遭到網路攻擊,電子看板出現異狀的現象。麗寶樂園疑似因遭到駭客入侵,以致在11月21日下午5時30分,探索世界園區裡的電子看板出現播放成人影片的情況。

麗寶樂園表示,事發時員工發現異狀即關閉看板的電源處理,現場10多名遊客看到影片,他們嚴正譴責駭客散播不雅影片的行為,並於22日向警方報案。但此事是否為網路攻擊造成?有待警方進一步釐清。

風力發電機製造商Vestas遭到網路攻擊

丹麥大型風力發電機製造商Vestas於11月20日發出公告,他們在19日遭到網路攻擊,導致該公司多處營業據點的IT系統被迫關閉。該公司表示,他們正與內部及外部伙伴通力合作,來還原受影響的系統,對於用戶、員工,以及合作夥伴,可能會受到波及。至於對於事故的性質,以及影響範圍,該公司沒有說明。

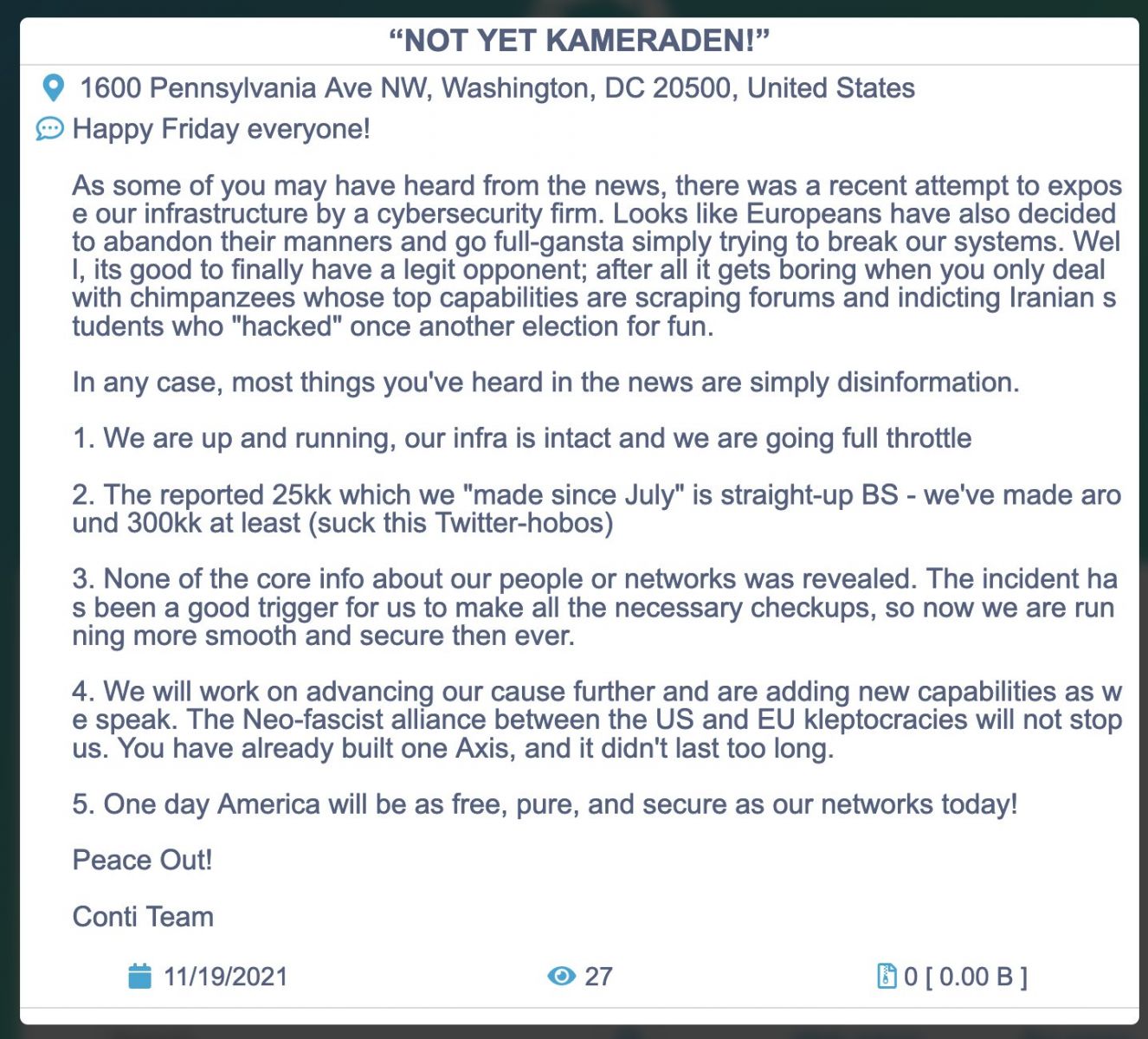

勒索軟體駭客Conti修補伺服器遭到他人存取的漏洞,起因是研究報告公布的資訊過於詳細

資安業者Prodaft於11月18日,針對勒索軟體Conti發布37頁的分析報告,當中提及Conti的復原伺服器詳細資訊,包含IP位址、作業系統、含有存取帳密的htpasswd檔案等,並指出該伺服器存在漏洞。

然而,資安新聞網站The Record指出,Prodaft的做法在資安界引起爭議,因為,Conti駭客在得知報告的內容後,便強化了伺服器的安全,而使得執法單位無法利用Prodaft的發現,來摧毀該勒索軟體組織。

北韓駭客Lazarus鎖定中國資安研究員,意圖竊取黑客技術作為己用

資安業者CrowdStrike向新聞網站The Daily Beast透露,他們約從今年6月發現,北韓駭客組織Lazarus(CrowdStrike稱為Stardust Chollima)發動網路釣魚攻擊,鎖定中國的資安研究人員下手,該組織使用以中文書寫的誘餌文件發動攻擊,這些檔案的名稱是Securitystatuscheck.zip與_signed.pdf。

這些駭客近年來已多次針對資安人員下手,而這次不同的是,他們專門鎖定中國的研究人員而來,但原因為何?The Daily Beast取得賽門鐵克的說法指出,中國黑客最擅長利用零時差漏洞發動攻擊,Lazarus很可能想要藉此取得這類漏洞。

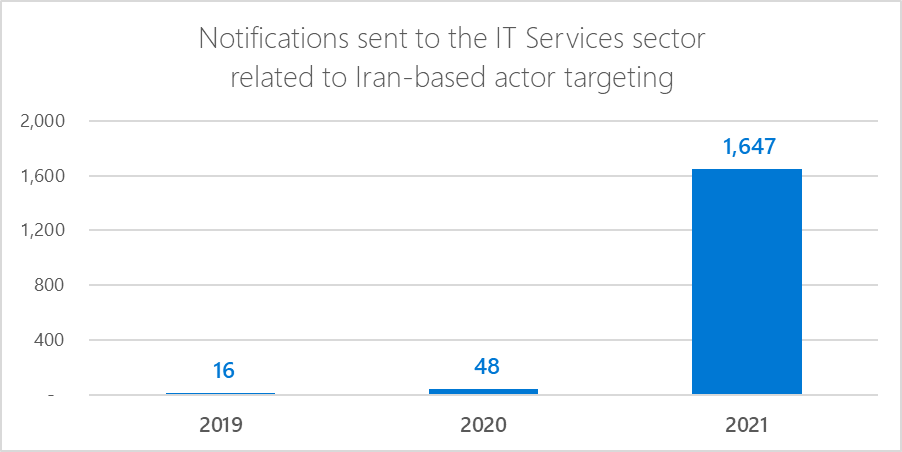

伊朗駭客鎖定IT服務業者下手,藉此存取其客戶的內部網路

微軟於11月18日提出警告,伊朗的駭客針對IT服務業者的攻擊升溫,該公司今年已向超過40家IT服務業者,發出1,647個通知,相較之下,2020年僅有20則。

此外,因為這類業者開始於印度等國成立主要的服務中心,微軟也看到攻擊者約自8月中旬,針對印度的IT服務公司攻擊開始顯著增加。從8月中旬至9月底,微軟共對印度企業發出1,788則國家級通報,約有8成與此類業者有關。

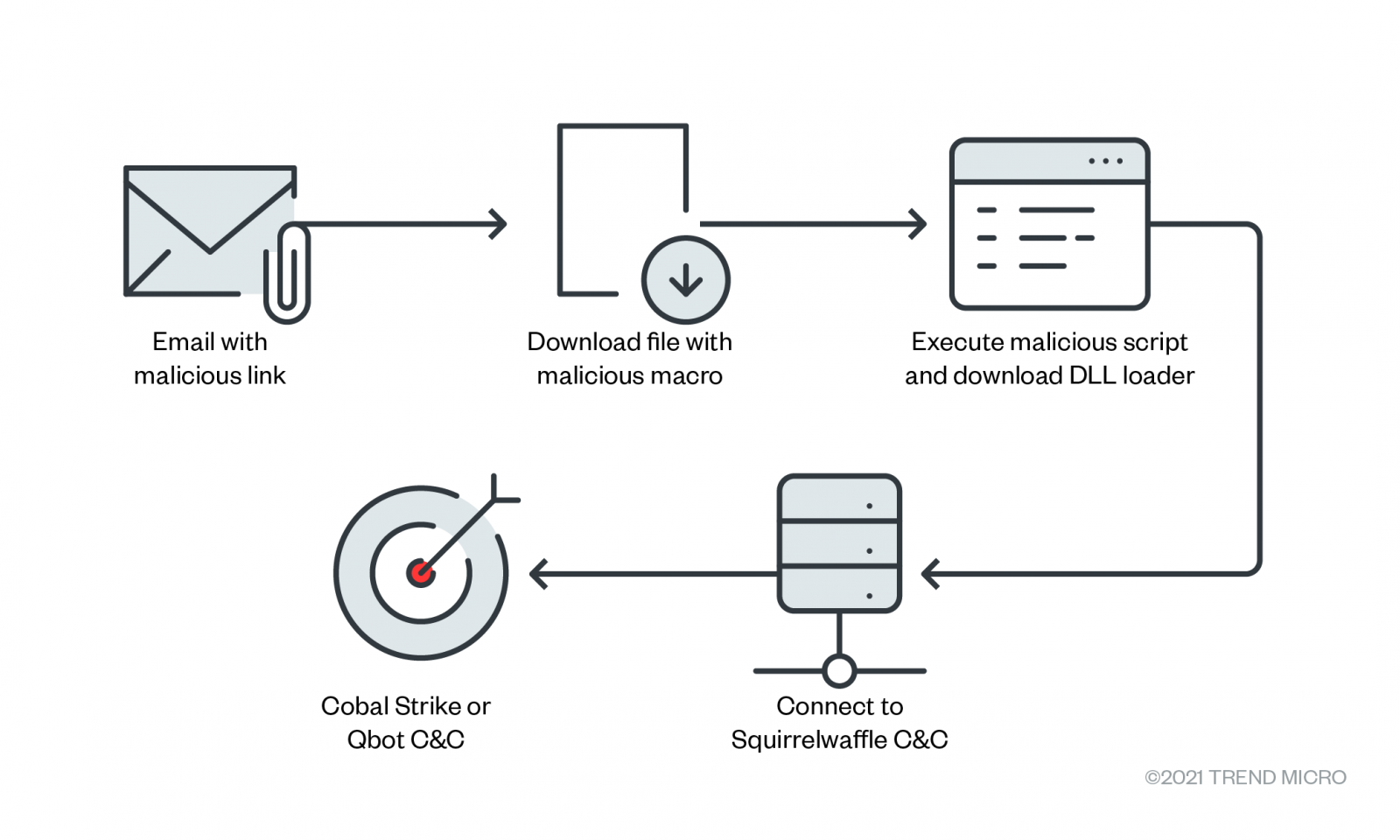

惡意軟體Squirrewaffle利用Exchange Server的重大漏洞,發動釣魚郵件攻擊

在9月中旬,思科看到攻擊者使用名為Squirrewaffle的惡意軟體,透過釣魚郵件下手,入侵受害者電腦並便植入其他的攻擊工具,當中提及過程中駭客疑似盜用遭駭的電子郵件信箱。而針對Squirrewaffle的滲透手法,近期趨勢科技揭露新的發現,指出這些駭客掌控這些用於攻擊行動的電子郵件信箱,途徑是針對組織的Exchange Server漏洞下手,這些漏洞是ProxyLogon、ProxyShell等已知漏洞,從而取得部分用戶的SID,進而以他們的名義,在組織內部寄送釣魚郵件來散布Squirrewaffle。

為了隱藏攻擊意圖,木馬軟體竟加入不會執行的程式碼

資安業者Sansec發現名為CronRAT的木馬程式,正鎖定做為電商平臺的Linux作業系統而來,攻擊者將其用於側錄取信用卡的資料。該木馬程式混淆研究人員的方式相當特別,是透過一段呼叫Linux工作排程器cron的程式碼,並設定於2月31日執行多項工作,而能規避所有的防毒引擎偵測。研究人員指出,攻擊者實際將有問題的Bash程式,存放在工作排程的名稱欄位,並透過多層Base64演算法加以埋藏。

攻擊者利用JavaScript載入器散布木馬程式

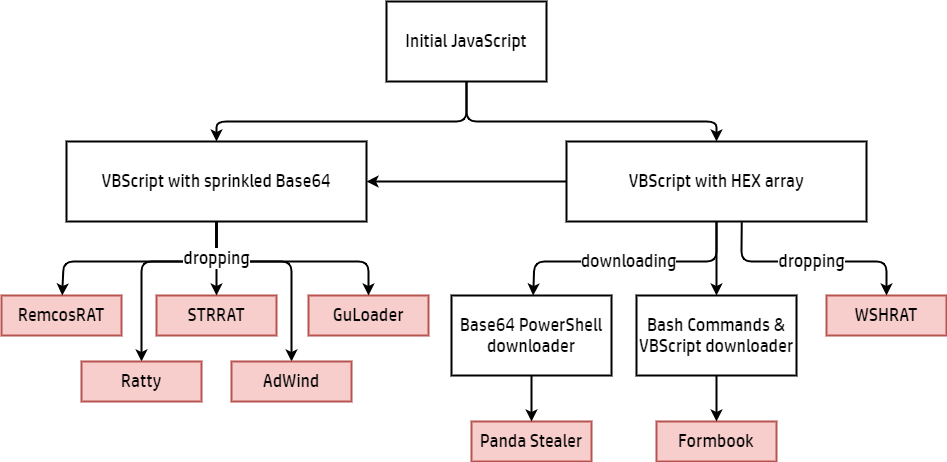

HP資安研究團隊揭露名為RATDispenser的惡意程式載入器,這是以JavaScript製作而成,攻擊者用來散布RAT木馬程式與竊密軟體,該團隊看到攻擊者藉此工具散布至少8種RAT,且在VirusTotal上僅有11%防毒引擎能夠識別有害。研究人員指出,這項工具幾乎都被用於投放惡意軟體,他們推測背後提供RATDispenser的人士,身分是專門銷售惡意軟體服務(Malware-as-a-Service)的駭客。

惡意軟體試圖利用Windows Installer零時差漏洞

資安研究員Abdelhamid Naceri於11月22日指控,微軟針對Windows Installer漏洞CVE-2021-41379修補不完全,並提供概念性驗證程式佐證。思科於11月23日提出警告,他們已經發現有數個惡意軟體開始利用這項漏洞發動攻擊,該公司指出,他們看到利用此漏洞的惡意軟體數量不多,研判目前可能是測試階段,但這個現象也代表了一件事,就是攻擊者能夠快速將公開的漏洞資訊應用於攻擊。

伊朗駭客鎖定MSHTML漏洞發動攻擊

資安業者SafeBreach指出,伊朗駭客利用近期甫被修補的MSHTML重大漏洞CVE-2021-40444,鎖定使用波斯語的用戶發動攻擊,並使用名為「PowerShortShell」的程式碼來進行竊密--這是PowerShell指令碼,內容僅約153行,但具有多種竊密能力,包含了收集螢幕截圖、Telegram檔案、文件,以及受害電腦環境等資訊。

研究人員指出,近半數受害者位於美國,研判攻擊者很有可能是伊斯蘭政權有關,認為這些居住境外的伊朗人可能對政權帶來威脅,所發動的攻擊行動。

【漏洞與修補】

思科防火牆嚴重漏洞恐導致服務中斷

資安業者Positive Technologies指出,思科的Adaptive Security Appliance(ASA)與Firepower Threat Defense(FTD)系列防火牆存在嚴重漏洞CVE-2021-34704,一旦遭到利用恐導致設備服務中斷,防火牆及VPN等功能無法使用,這項漏洞的CVSS風險層級為8.6分,他們呼籲用戶應儘速修補。

開源VPN系統OpenVPN存在任意程式碼執行漏洞,影響工控VPN解決方案

資安業者Claroty指出,多個透過開源VPN系統OpenVPN所打造的工控VPN解決方案遭鎖定,攻擊者使用這些系統的弱點提升權限,並能執行任意程式碼發動攻擊,受影響的VPN廠牌是HMS Industrial Networks、Siemens、PerFact、MB connect line,CVSS風險層級為7.8分到9.6分。這些業者獲報後已著手修補,並提供更新程式。

英國Sky Broadband寬頻業者用戶端路由器漏洞影響600萬臺設備,業者修補近18個月才完成

近日資安業者Pen Test Partners揭露,英國Sky Broadband提供寬頻用戶的600萬臺路由器,存在DNS重新綁定(DNS Rebinding)漏洞,若用戶未曾變更該路由器設備的密碼,攻擊者可引誘用戶連至一個含有惡意程式的網站,並利用該漏洞入侵用戶內網的裝置。值得關注的是,這個漏洞是在2020年5月由Pen Test Partners發現並通報,但Sky Broadband修補速度慢,2021年5月才只有半數設備修補完成,到了2021年10月底才達到9成9完成修補。

聯發科SoC存在漏洞,恐影響近4成手機

資安業者Check Point指出,他們在聯發科SoC中,發現數位訊號處理器(DSP)的韌體,以及處理聲音訊號的硬體抽象層(HAL)中,存在數個漏洞。一旦攻擊者利用,將能透過錯誤的處理器訊息,在DSP韌體藏匿惡意程式碼並執行,進而竊聽用戶。由於目前聯發科的SoC市占約37%,上述漏洞將會波及採用該廠牌SoC的手機與物聯網設備。聯發科獲報後,已於10月完成修補。

WordPress安全外掛程式Hide My WP存在SQL注入漏洞

超過26,000個WordPress網站採用,防堵SQL注入與XSS攻擊的外掛程式Hide My WP,被發現嚴重的SQL注入漏洞,一旦攻擊者利用,就能在未經身分驗證的狀態下,停用這款外掛軟體。這項漏洞是資安業者Patchstack在稽核客戶網站的外掛程式安全性時所發現的,該業者表示,這樣的漏洞相當嚴重,攻擊者只需要如SQLmap的工具,就能加以利用。該公司通報後,開發者已於10月26日發布6.2.4版修補漏洞。

【資安防禦措施】

金管會預告修法,要求上市櫃公司設置資安長與專責單位

金融監督管理委員會於11月25日發布公告,研擬修正「公開發行公司建立內部控制制度處理準則」第9條之1及第47條,明定達到一定規模的上市櫃公司,應配置適當的資安人力,並依據不同的規模,要求設置資安長或主管,以及配置專責的資安人員等要求。在修訂的法規後,符合規模百億元,或主要經營電商等條件的上市櫃公司,共約111家,將需於2022年底設立資安長並成立專責單位。

臺灣駭客年會HITCON 2021於11月26日舉行

臺灣駭客年會(HITCON)於11月26日、27日於中央研究院人文社會科學館舉行,這次的主題與武漢肺炎疫情爆發後,居家工作(WFH)與雲端服務的盛行,帶來的資安態勢變化,企業需要適應分散式的網路邊界,而成為現今防禦方式所需要因應的挑戰。

本次年會另一個探討的焦點,則是與智慧裝置有關──這些裝置促成了Society 5.0、虛實整合系統(CSP)等趨勢,但也帶來新的資安問題,而需要駭客之間通力合作,推進資安的發展。

熱門新聞

2026-02-09

2026-02-10

2026-02-06

2026-02-09

2026-02-10

2026-02-10

2026-02-09