pixabay

安全廠商ESET昨(1)日揭露,又有一隻資料刪除程式(wiper)攻擊烏克蘭。

在俄羅斯攻擊烏克蘭前一日,ESET已經偵測到對烏克蘭基礎架構的資訊戰活動。在2月23日該公司偵測到的一波攻擊包括3項元素。分別是HermeticWizard經由WMI(Windows Management Instrumentation)和SMB協定散布的HermeticWiper,以及用Go語言撰寫的勒索軟體HermeticRansom。這波攻擊至少影響烏克蘭5個組織的數百臺系統。

而在不到24小時內,ESET又發現另一隻資料刪除程式,他們將之命名為IssacWiper。IssacWiper目前的樣本是在Windows DLL或EXE檔中發現,不具程式碼簽章憑證。研究人員推測IssacWiper攻擊者可能是利用Imapcket等工具在受害者網路內橫向移動。此外,幾臺受害機器中也看到遠端存取木馬(RAT)RemCom,可能是和IssacWiper同時植入。從其編譯時戳來看,最早可追溯到2021年10月19日,因此研究人員相信IssacWiper可能已被用於幾個月前的攻擊。

這是繼一月的WisperGate以來,第三隻攻擊烏克蘭的資料刪除程式。

這幾波攻擊來源還不得而知。HermeticWiper、HermeticWizard和HermeticRansom與ESET過去所知的惡意程式相似性甚低。他們也還未能找到IssacWiper的來源,或是它最初的攻擊管道。

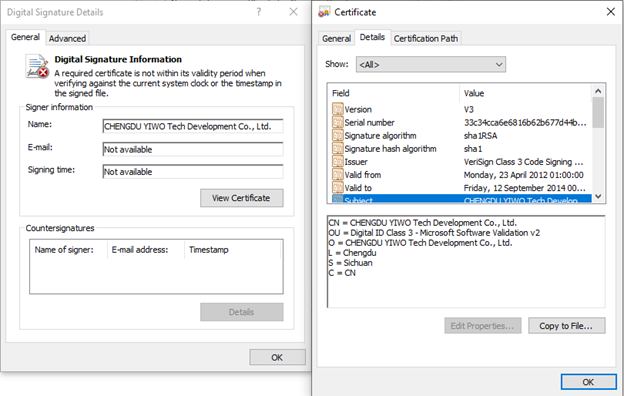

目前研究人員還在分析兩者之間關聯性,但一些未受HermeticWiper影響的機構卻有見到IssacWiper。就程式碼相似性來看,IssacWiper和HermeticWiper的程式碼幾乎沒重疊,也較為粗糙。HermeticWiper相當兇惡,濫用硬碟分割軟體EaseUS Partition Master的合法驅動程式(如下圖所示),先毁損資料再將受害電腦重新開機。在研究人員分析的一項案例中,這隻程式是經由預設的網域GPO植入系統,意謂攻擊者可能已經接管受害機構的AD伺服器。

相較而言,攻擊者釋出的新版IssacWiper有除錯紀錄,顯示舊版未能將受害電腦資料刪除掉,攻擊者試圖了解原因所在。

研究人員相信,就目前烏克蘭危機來看,不論是烏克蘭或支持它的國家,都有持續遭遇網路攻擊的風險。

微軟本周警告,戰爭引發的網路攻擊可能波及無辜,包括不相關的產業及個人。微軟上周另外偵測並及時阻止一隻木馬程式FoxBlade,意圖攻擊PC或裝置,以便將之變成殭屍網路裝置,在用戶不知情下對烏國網站發動分散式阻斷服務(DDoS)。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10

2026-02-10