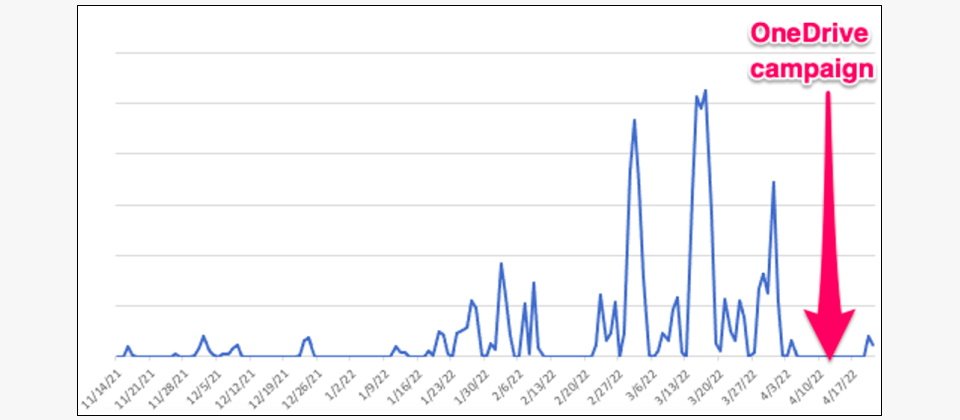

受限於微軟關閉VBA、XL4/XLM巨集的措施,安全廠商觀察到殭屍網路程式Emotet在今年4月改變攻擊手法,包括釣魚郵件發送量銳減改瞄準特定族群,以OneDrive連結誘使用戶下載,取代過去以Office(包括Word或Excel)附檔散布的手法。(圖片來源/Proofpoint)

研究人員發現,微軟關閉Office文件的VBA巨集以防止惡意程式,使得歷來最險惡的殭屍網路程式Emotet改變擴散策略及攻擊手法。

安全廠商Proofpoint去年11月偵測到蟄伏10個月的殭屍網路程式Emotet復出,它背後的駭客組織TA542也開始在多個地方散布數萬釣魚郵件感染數千用戶。他們觀察到駭客在4月4日到19日放完「春假」後再度活動,然而這次卻採用不同的策略來散布包含Emotet的郵件。

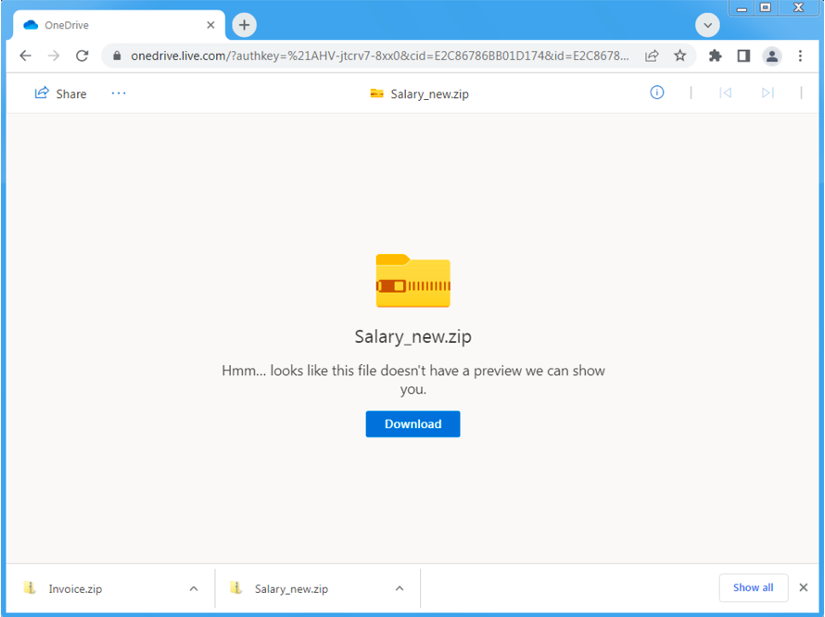

這波釣魚郵件是以包含簡單關鍵字如「Salary」為郵件主旨,吸引用戶點選信中的OneDrive下載URL。該連結會將用戶導向下載zip檔案,該檔案內含數個Excel 外掛(XLL)檔案,也以「salary」或「bonus」等為檔名。一旦用戶執行檔案,就會啟動新一波下載過程並且在用戶電腦中執行Emotet。

圖片來源/Proofpoint

安全廠商觀察到和過去散布Emotet的型態有數點不同。過去TA542都是散布數萬、甚至上百萬封釣魚郵件攻擊眾多使用者,然而這次卻只發出很少量,攻擊很少用戶。以OneDrive連結誘使用戶下載,也不同於過去以Office(包括Word或Excel)附檔散布的手法。此外過去駭客以包含VBA或XL4巨集的Office檔案散布Emotet,現在卻改用XLL檔。XLL是Excel的動態連結函式(DLL)的一種,旨在強化Excel的功能。

Proofpoint認為作案者並非別群駭客,理由是TA542自2014年後就控制了Emotet使用的網路基礎架構,也未曾租給其他組織。研究人員相信駭客正在測試新的手法、工具和程序,原因是原本的感染途徑已被封鎖。微軟先後於今年1月關閉XL4/XLM巨集,以及在2月預設關閉Office應用程式(Word、Excel、PowerPoint、Visio及Access)的VBA巨集,迫使駭客轉向不使用巨集的散布手法。

這也顯示,微軟強化安全而關閉VBA、XL4/XLM巨集,同時間也推動駭客攻擊手法及策略的演進。

熱門新聞

2026-02-02

2026-02-03

2026-02-04

2026-02-02

2026-02-04

2026-02-03

2026-02-05