Sophos

資安業者Sophos本周警告,今年5月初觀察到針對CVE-2019-18935的新一波攻擊,而這是.NET開發工具Telerik在2019年所修補的遠端程式攻擊漏洞。

CVE-2019-18935位於Telerik UI for ASP.NET AJAX,這是一套用來建置網頁應用程式的元件及主題,內含一些可用來呈現網頁外觀的可程式化物件,然而,該工具中的RadAsyncUpload功能存在著.NET反序列化漏洞,若駭客藉由更古老的CVE-2017-11317或CVE-2017-11357漏洞取得加密金鑰時,就能用來開採CVE-2019-18935,並自遠端執行程式,其CVSS風險評分高達9.8。

事實上,駭客一直沒有放棄開採CVE-2019-18935,它在2020年與2021年都被美國列為最常遭到駭客利用的安全漏洞之一,只是Sophos在今年5月又發現針對該漏洞的新一波攻擊,並用來於受害系統上植入Cobalt Strike與挖礦程式。

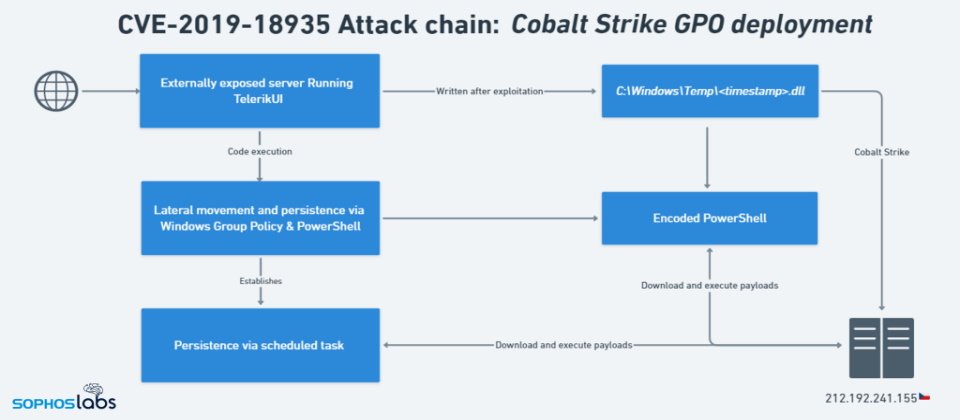

新一波的攻擊使用了概念性驗證開採程式,並以滲透測試工具Cobalt Strike作為酬載,由Cobalt Strike負責與位於捷克的命令暨控制(C&C)伺服器通訊,再執行PowerShell命令以下載及執行其它惡意程式。

在Sophos所攔截到的攻擊中,駭客企圖載入門羅幣的挖礦程式XMRig Miner,此外,Sophos也發現駭客於受害系統上進行橫向移動,打算藉由Active Directory的群組原則物件(GPO)建立長駐能力,其攻擊手法類似在2020年開採同一漏洞、植入XMRig Miner挖礦程式,並用多種技術來建立常駐能力的Blue Mockingbird駭客集團。

針對駭客攻擊這類存在多年的安全漏洞,Sophos建議最基本的安全措施就是即時修補連網的產品與元件,也許這些網路應用程式是在很久以前由承包商所建置,但坊間可找到CVE-2019-18935漏洞的掃描工具,也呼籲組織不要小看那些舊有的漏洞,因為它們對駭客來說可能很有用處。

熱門新聞

2026-02-11

2026-02-11

2026-02-12

2026-02-09

2026-02-10

2026-02-10

2026-02-06