印度大型電力公司Tata Power在兩星期前傳出遭到網路攻擊,但決口不提受到影響的範圍,僅表示他們的基礎設施皆正常運作。現在有駭客組織宣稱是他們所為,並公布螢幕截圖。

數年前發現並得到修補的漏洞,近期再度成為駭客用於攻擊行動的目標!美國CISA針對技嘉驅動程式在2018年被發現的4個漏洞,以及思科於2020年修補的VPN連線程式AnyConnect漏洞提出警告,並要求公部門限期修補。

VMware最近修補Cloud Foundation重大漏洞CVE-2021-39144,值得留意的是,有鑑於此漏洞極為嚴重,該公司也破例為已終止支援的NSX-V發布更新。

【攻擊與威脅】

印度大型電力公司Tata Power遭到網路攻擊,勒索軟體Hive宣稱是他們所為並洩露竊得資料

10月14日,印度大型電力公司Tata Power向當地證交所通報遭到網路攻擊,如今這起事故有了後續發展。網路安全分析師Dominic Alvieri透露,勒索軟體Hive聲稱是他們發動的攻擊,這些駭客於10月3日加密該電力公司的資料。

10月14日,印度大型電力公司Tata Power向當地證交所通報遭到網路攻擊,如今這起事故有了後續發展。網路安全分析師Dominic Alvieri透露,勒索軟體Hive聲稱是他們發動的攻擊,這些駭客於10月3日加密該電力公司的資料。

研究人員Rakesh Krishnan則是公布Hive提供的螢幕截圖,駭客疑似竊得Tata Power員工的個人資料(PII)、身分證字號(Aadhar)、稅務編號(PAN)、薪資,以及工程設計圖、銀行往來記錄、客戶資料等。

含有漏洞的技嘉驅動程式遭到利用,駭客發動勒索軟體攻擊

資安業者InfoGuard於今年7月底,揭露利用技嘉驅動程式GDrv的攻擊行動,最近這類攻擊行動再度出現,亦被美國政府證實。當時,駭客傳送存在漏洞的驅動程式,一旦受害者依照指示下載,就有可能將上述驅動程式部署到System資料夾,然後將惡意程式載入Windows核心。之後該惡意程式會試圖關閉賽門鐵克防毒軟體排程,最終部署不知名的勒索軟體。研究人員指出,前述的驅動程式存在CVE-2018-19320、CVE-2018-19321、CVE-2018-19322、CVE-2018-19323等漏洞,技嘉於2020年5月發布修補版本。

美國網路安全暨基礎設施安全局(CISA)於10月24日,將上述4個驅動程式漏洞列入已遭利用的漏洞名單,並要求聯邦機構於11月14日完成修補。

思科兩年前修補的AnyConnect漏洞被用於實際攻擊行動

思科於10月25日,針對兩年前修補的漏洞CVE-2020-3433、CVE-2020-3153提出警告,因為這兩個漏洞存在於VPN連線程式AnyConnect的Windows用戶端軟體,目前已出現利用漏洞的攻擊行動。

上述漏洞思科先後於2020年2月、8月完成修補,攻擊者皆需要通過身分驗證才能利用漏洞,進而取得系統權限,執行任意程式,或將檔案複製到系統資料夾。美國網路安全及基礎設施安全局(CISA)將這些漏洞列入已用於攻擊行動的名單,並要求聯邦機構在11月14日完成修補。

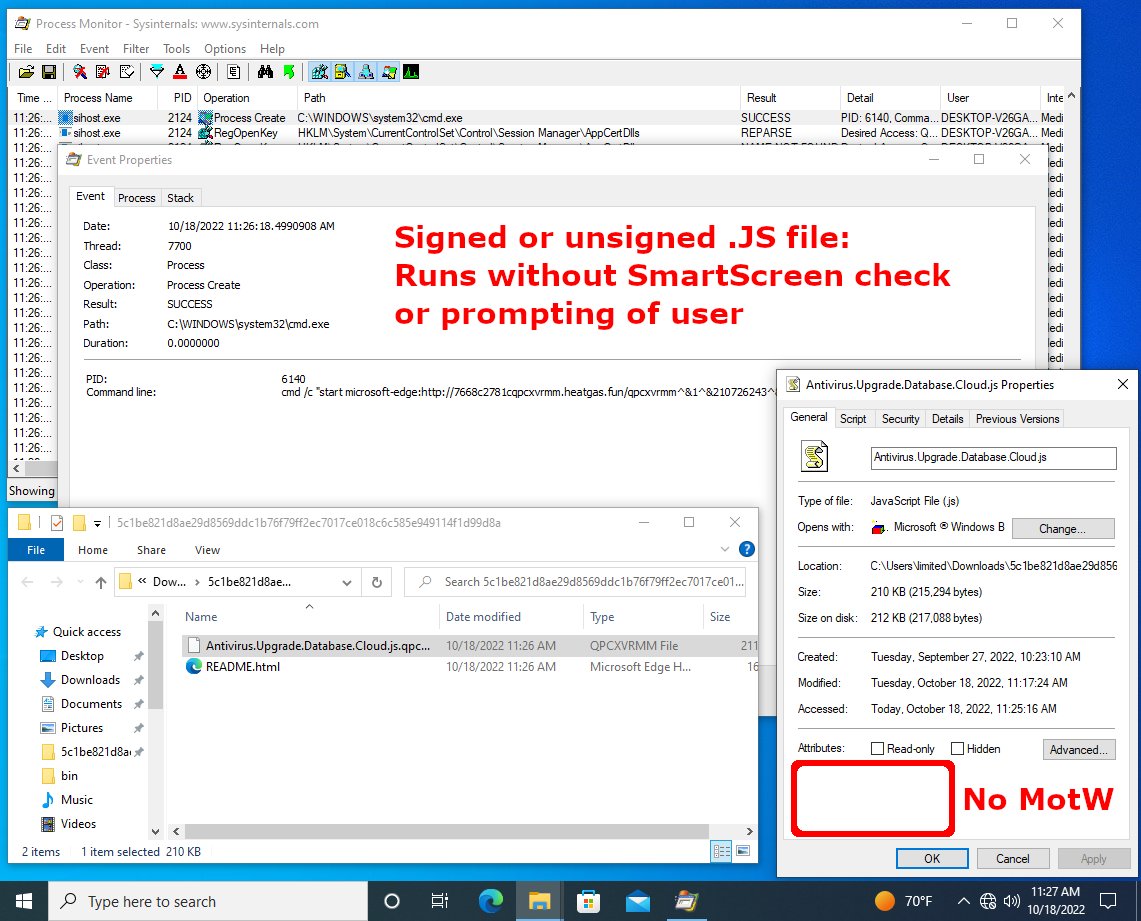

MoTW零時差漏洞可讓惡意JavaScript指令碼繞過Windows內建的安全檢查機制

資安研究人員Will Dormann於今年7月揭露Windows零時差漏洞,這項漏洞與MoTW(Mark of the Web)機制有關,他發現駭客可干擾Windows的相關配置,導致在解壓縮ZIP檔案的時候,無論檔案來源為何,都不會出現MoTW警示視窗,而如今此漏洞被用於實際攻擊行動。Will Dormann指出,HP威脅情報團隊揭露的勒索軟體Magniber攻擊行動裡,駭客就運用了上述的MoTW漏洞,使得受害電腦執行JavaScript指令碼過程不會出現警示訊意。這名研究人員指出,他發現駭客在指令碼裡加入變造的Authenticode簽章,而使得Windows 10的SmartScreen功能失效。

資安研究人員Will Dormann於今年7月揭露Windows零時差漏洞,這項漏洞與MoTW(Mark of the Web)機制有關,他發現駭客可干擾Windows的相關配置,導致在解壓縮ZIP檔案的時候,無論檔案來源為何,都不會出現MoTW警示視窗,而如今此漏洞被用於實際攻擊行動。Will Dormann指出,HP威脅情報團隊揭露的勒索軟體Magniber攻擊行動裡,駭客就運用了上述的MoTW漏洞,使得受害電腦執行JavaScript指令碼過程不會出現警示訊意。這名研究人員指出,他發現駭客在指令碼裡加入變造的Authenticode簽章,而使得Windows 10的SmartScreen功能失效。

第三季高風險賣場名單出爐,旋轉拍賣、鞋全家福、生活市集入榜

165反詐騙諮詢專線公布2022年第三季解除分期詐騙高風險賣場名單,同時也針對疑似個資外洩的平臺示警,本季博客來網路書店持續居於第一,民眾通報件數達905件,問題持續嚴重,其次為旋轉拍賣的529件、鞋全家福的277件、生活市集的220件,以及迪卡儂的191件。其中只有旋轉拍賣證實察覺資料外洩的跡象,估計有195萬名用戶受到影響。

【漏洞與修補】

VMware修補Cloud Foundation重大RCE漏洞

VMware於10月25日發布資安通告,當中提及兩個Cloud Foundation漏洞,其中最值得留意的是CVE-2021-39144,此漏洞出現在XStream程式庫,CVSS風險評分達9.8分,影響3.11版Cloud Foundation,以及舊版NSX for vSphere(NSX-V),一旦遭到利用,攻擊者可在不需通過身分驗證的情況下遠端發動攻擊,且不需使用者互動就能觸發漏洞。

具體的修補內容,就是該公司將XStream元件升級至1.4.19版來緩解漏洞。此外,他們也針對終止支援的NSX-V推出6.4.14版予以修補。

【資安產業動態】

美國CISA力挺無密碼身分認證機制FIDO

每年十月,美國白宮都將推動「網路安全意識月」(Cybersecurity Awareness Month),美國網路安全暨基礎設施安全局(CISA)總監Jen Easterly積極四處奔波,希望可以提升美國民眾的資安意識。她特別於10月18日錄製影片表示,將力挺FIDO聯盟推動的無密碼數位身分認證機制,這些包含透過指紋等生物辨識及FIDO載具進行驗證,目標是取代目前各行各業經常使用的簡訊OTP機制,讓FIDO成為新世代的數位身分認證措施。

新版ISO 27001:2022在10月25日正式出爐

隨著年初國際資安標準ISO 27002:2022出爐,ISO 27001的改版動向屢屢受到關注,在10月25日,新版ISO 27001:2022正式發布。這次內容修訂,以ISO 27002變化幅度較大,控制措施架構重調為4大類別,從2018年3月開始啟動改版,歷經將近4年完成,而ISO 27001在2013版時,已採用一套新的標準化附件架構,透過標準化附件架構對應ISO 27002,這次改版修正幅度較小,從今年5月30日啟動改版,只花了不到5個月的時間完成。其中,ISO 27001:2022在風險評估方面變化值得留意。

臺科大與Palo Alto Networks合作,透過防火牆設備實作練習培育相關資安人才

臺灣科技大學在10月25日宣布,將與資安業者Palo Alto Networks合作,推出一系列關於次世代防火牆的基礎理論、防禦概念,以及防禦實戰課程。

該校資訊管理系與資安中心主任查士朝表示,對於企業而言,培訓資安防禦人員需要熟悉常見的防禦工具,而對於學校來說,資安設備昂貴,更是難以取得,這也造成過往人才培養往往偏重於發現問題與破解技巧,而透過業者捐贈的次世代防火牆,將幫助學生出社會前,瞭解企業普遍使用的資訊安全防禦系統,也能學習實際操作防禦,甚至分組競賽演練。同時,該資安業者也將協助校方成立資安研究中心,以及訓練資安種子講師。

【其他資安新聞】

票券服務系統業者See Tickets證實存在2年半的資料外洩事件

程式碼代管服務GitHub、Heroku、Buddy遭到濫用,被用於挖礦

近期資安日報

【2022年10月25日】 巴基斯坦組織遭駭客SideWinder發動後門程式攻擊、蘋果修補已被用於攻擊的iOS零時差漏洞

【2022年10月24日】 Text4Shell漏洞傳出攻擊行動、駭客偽造沙烏地阿拉伯政府網站誘當地民眾獻出個資

【2022年10月21日】 WordPress推出6.0.3版修補16個漏洞、惡意軟體Ursnif要求受害者文件輸入驗證碼來降低警覺

熱門新聞

2026-02-11

2026-02-12

2026-02-11

2026-02-10

2026-02-09

2026-02-13

2026-02-10