駭客鎖定安卓手機收集資料的情況,隨著全球國際局勢的緊張,這種攻擊也不斷出現,其中,最常見的就是要受害者授予各式的存取權限,從而大肆搜刮手機的資料並監控使用者,如今這樣的手法出現變化。

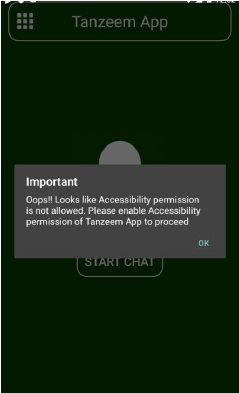

資安業者Cyfirma揭露印度駭客組織DoNot(APT-C-35)近期的攻擊行動當中,駭客的惡意App在取得輔助功能權限後,竟是透過訊息推播的方式,發動第二波網釣攻擊。

【攻擊與威脅】

印度駭客組織DoNot鎖定安卓用戶,散布惡意軟體Tanzeem

隨著全球國際局勢日益緊張,駭客鎖定特定人士手機收集情報的事故,最近兩年有越來越繁的現象,而且,在手法上也有所變化。

資安業者Cyfirma指出,被稱為DoNot、APT-C-35的印度駭客組織,假借提供聲稱可進行網路聊天的程式Tanzeem、Tanzeem Update,意圖對於特定組織及個人的安卓手機發動攻擊。

根據Cyfirma對惡意App的分析,他們發現內含OneSignal訊息推送平臺的元件,由於此平臺廣泛被行動App及網頁應用程式推送通知、電子郵件、簡訊,因此研究人員認為,駭客很有可能是濫用OneSignal推送含有釣魚連結的通知,從而發動進一步的攻擊。

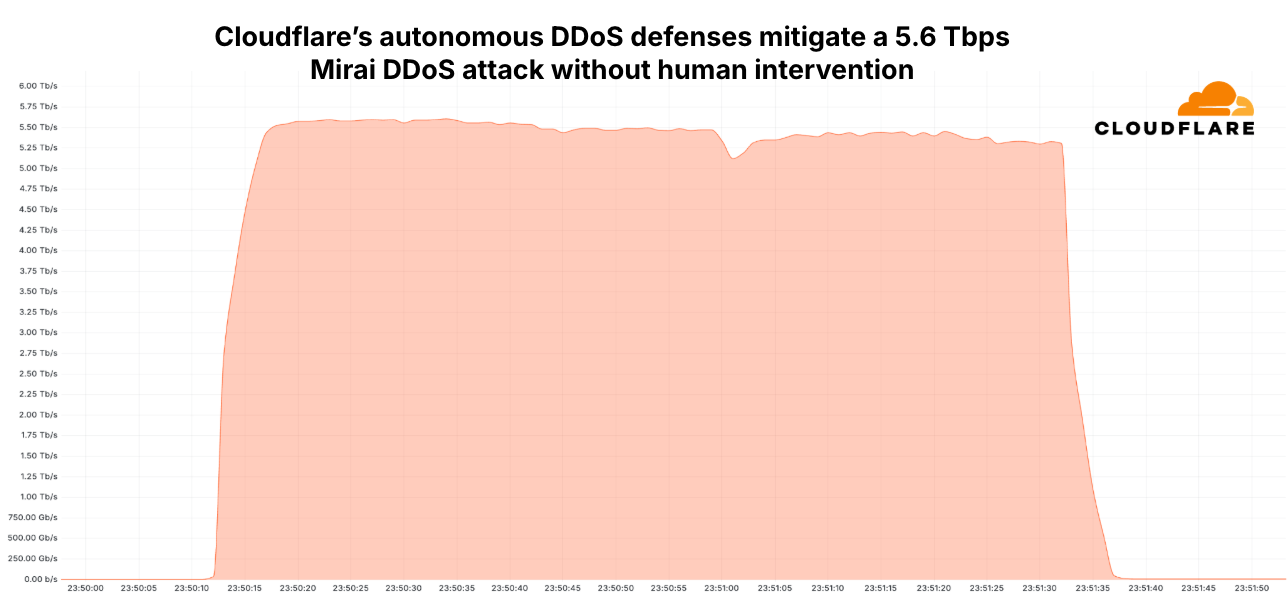

Mirai殭屍網路攻擊規模再創新高,資安業者Cloudflare攔下規模5.6 Tbps的DDoS攻擊

資安業者Cloudflare本周公布2024年第4季DDoS攻擊活動的統計報告,指出在引發網路層DDoS攻擊的殭屍網路中,Mirai占6%,季增131%相當值得留意。

該公司提及在10月29日出現史上規模最大的DDoS攻擊,一家東亞ISP客戶遭到流量高達5.6 Tbps的攻擊事故,流量來自1.3萬臺物聯網(IoT)裝置,歷時約80秒。這些裝置遭到Mirai變種程式感染後,集體發動的DDoS攻擊。

論及攻擊來源與受害國家,印尼、香港、新加坡、烏克蘭和阿根廷是最大來源。臺灣、香港、中國、菲律賓和德國是最主要攻擊目標;Cloudflare臺灣客戶發生7起DDoS攻擊,由前季的第7名躍升到第3名。

微軟早已將NTLM(NT LAN Manager)列為過時的身分驗證機制,但資安業者Silverfort發現,Active Directory群組原則用於限制NTLMv1的機制,在設計上因支援舊系統的需求,可能被攻擊者濫用以重新啟用NTLMv1,對企業資安帶來潛在風險。

研究人員發現,部分應用程式可以透過名為ParameterControl的參數,來請求NTLMv1驗證訊息,即使系統規則已設置為只接受更安全的NTLMv2。該問題尤其影響非Windows用戶端環境,因為這些用戶端在應用程式的要求下,可能使用不安全的驗證資料,導致網路流量暴露於遭攻擊者攔截與破解的風險。

攻擊者可以攔截並破解NTLMv1流量,進而取得用戶憑證執行橫向移動或權限提升等進階攻擊行為。研究人員強調,僅依賴Active Directory群組原則並無法完全阻擋NTLMv1的使用,特別是當企業使用內部開發或第三方應用程式時,這些應用可能無意間允許或啟用不安全的驗證機制。

其他攻擊與威脅

◆SonicWall防火牆設備SMA 1000系列存在重大漏洞,已傳出被用於攻擊行動

◆【電信業屢遭國家級駭客鎖定】美國多家電信業遭駭成2024最大網路間諜事故

【漏洞與修補】

供房地產網站使用的WordPress佈景主題、外掛存在重大漏洞,攻擊者有機會得到3萬個網站的管理權限

鎖定WordPress外掛程式的漏洞攻擊事故頻傳,因此相關漏洞的通報與揭露也相當值得網站管理員留意,若是外掛程式開發團隊沒有修補漏洞,管理員還是要採取相關措施因應,以免網站成為歹徒下手的目標。

資安業者Patchstack表示在去年9月,發現WordPress佈景主題RealHome和外掛程式Easy Real Estate存在重大層級的漏洞CVE-2024-32444、CVE-2024-32445,他們向開發商InspiryThemes通報此事,迄今尚未得到回覆,因此他們呼籲網站管理員在廠商沒有提供修補之前,應停用佈景主題及外掛程式因應。

這兩種延伸套件提供那些功能?RealHome是專為房仲網站設計的佈景主題,提供相關樣式設計,具備高度客製功能,甚至開發團隊外掛程式支援,而能擴充它的能力,其中一款就是本次揭露的社群網帳號登入模組Easy Real Estate。此佈景主題的付費版本已賣出近3.2萬套,因此漏洞影響的範圍可能相當廣泛。

思科修補防毒軟體ClamAV阻斷服務漏洞,防止攻擊者中斷防毒掃描

思科(Cisco)釋出1.4.2和1.0.8版開源防毒軟體ClamAV,其中一項重要安全更新是修補可能導致拒絕服務(DoS)攻擊的漏洞CVE-2025-20128。該漏洞存在於OLE2檔案格式解析的過程,攻擊者可以利用經過特殊設計的檔案,使ClamAV防毒掃描功能崩潰,進一步影響其運作。用戶目前可以在ClamAV官網、GitHub Release頁面以及Docker Hub上找到更新檔案。

CVE-2025-20128漏洞由Google的OSS-Fuzz專案發現,主要問題出在OLE2檔案解密過程出現緩衝區溢出讀取錯誤。該問題自ClamAV 1.0.0版本就已存在,影響所有目前仍在支援範圍內的版本,攻擊者一旦成功濫用此漏洞,就可能導致防毒掃描中斷,雖然不會直接影響整體系統的穩定性,但卻會對用戶安全防護構成威脅。

儘管目前沒有發現針對CVE-2025-20128漏洞的攻擊案例,但官方特別強調,已經有公開的概念性驗證程式碼流傳。這代表該漏洞可能成為攻擊的目標,思科敦促企業應立即檢查現有環境並套用相關更新。

其他漏洞與修補

◆AWS修補WorkSpaces、AppStream、DCV高風險漏洞

【資安防禦措施】

預算遭大砍4成,數位部表示將影響打詐、通訊韌性基礎建設及資通安全

針對預算被刪減近36億元,佔整體預算編列4成,數位部重申,受衝擊的業務包括通訊韌性基礎建設、打詐、產業發展,資安方面,好不容易建立的資通安全團隊可能面臨人才流失,另外,資安管理工作AI化發展受阻,也將使得風險增加。

針對立法院刪減114年度預算一事,數位部次長林宜敬近期表示,立院在野黨大幅刪減數位部的預算,對於臺灣的韌性及產業發展將帶來重大的影響。其中韌性基礎建設,數位部已在全臺警、消、軍部署773個非同步衛星網路,確保在天災及緊急危難時,對外網路通訊的順暢,去年也展示高空氣球緊急通訊設計,預算被刪減將造成韌性建設發展受阻,使臺灣面臨巨大的風險。

在資安方面,臺灣地處地緣政治,每天平均受到240萬次的境外資安攻擊,數位部為水、電、電信、金融等關鍵基礎設施,以及政府機關、醫療院所提供24小時資安監控及防護,預算刪減將危及關鍵基礎設施的資安防護能力,威脅風險增加。

【資安產業動態】

推動AI代理人應用,Nvidia提供AI護欄微服務、內容安全防範工具

Nvidia宣布推出NIM AI護欄微服務,以解決企業對AI代理人的資料安全或違反法令的疑慮。此服務是Nvidia NeMo護欄(NeMo Guardrails)軟體工具集的一部分,都是以NIM微服務提供,包含內容安全、主題控管及越獄偵測。NeMo Guardrails是Nvidia開源的工具套件,可讓開發人員為LLM應用程式加入可程式化的護欄(Guardrails)或管理規則。

新推出的內容安全微服務可防止AI生成有偏見或有害的輸出,確保符合倫理標準。主題控管微服務則確保對話內容的主題在許可範圍內,避免離題或不適當內容。越獄偵測微服務則防範使用者越獄(jailbreak),以免AI遭到不當利用的攻擊。

近期資安日報

【1月23日】中國駭客入侵韓國VPN業者IPany發動供應鏈攻擊,竄改安裝程式散布後門

熱門新聞

2026-02-06

2026-02-06

2026-02-06

2026-02-06

2026-02-09

2026-02-09

2026-02-09