資安業者SafeBreach指出,Windows作業系統存在名為MagicDot的漏洞,這項弱點與新舊版本作業系統的路徑轉換有關,一旦將其利用,攻擊者有可能將其當作惡意程式運用。

值得留意的是,為維持新舊作業系統相容性,MagicDot微軟並未完全修補,使得這項弱點很可能被拿來挖掘新的攻擊手法。

【攻擊與威脅】

俄羅斯駭客組織APT28運用惡意程式GooseEgg來觸發Windows的Print Spooler弱點

受到俄羅斯軍情單位GRU指使的駭客組織APT28(也被稱做Forest Blizzard、Strontium),自烏克蘭戰爭開打之後,屢屢配合該國軍事行動發動攻擊,最近1年多更將攻擊範圍延伸到資助烏克蘭的西方國家,但這些駭客的攻擊行動為何難以察覺?有研究人員認為,很有可能與他們使用的惡意程式載入工具有關。

微軟針對俄羅斯駭客組織APT28的攻擊手法進行分析,指出對方從2019年4月開始,利用名為GooseEgg的工具,該工具執行後會竄改JavaScript約束(constraints)檔案,並以系統層級運作,然後觸發Windows列印多工緩衝處理器(Print Spooler)服務漏洞CVE-2022-38028(CVSS風險評分為7.8)。

雖然GooseEgg的功能相當單純,主要是用來載入應用程式,但攻擊者能將其用於提升權限,而能以獲得的高權限執行其他應用程式,從而遠端執行程式碼、部署後門程式,以及在網路環境中進行橫向移動。

生成式AI可用來發展低成本紅隊演練?GPT-4能自動拆解漏洞資訊,並將其用於發動攻擊

伊利諾大學厄巴納香檳分校(UIUC)研究人員指出,他們透過大型語言模型(LLM)應用程式,可自動利用已被揭露、具備漏洞編號及細節說明的漏洞,並進行自動化攻擊。

研究人員從開源軟體收集15個甫被公布的「一日」漏洞(1-day),這些涵蓋跨網站偽造請求(CSRF)、權限擴張漏洞、容器漏洞、網頁漏洞,他們對LLM應用程式輸入漏洞CVE編號及說明,總共使用91行程式碼及1,056個Token提示。

他們透過10個生成式AI機器人進行實驗,結果發現,採用GPT-4的機器人利用漏洞的成功率達到87%,但其他機器人則無法利用漏洞。

安卓金融木馬SoumniBot利用作業系統應用程式安裝工具弱點迴避偵測

資安業者McAfee揭露竊資軟體RedLine最新一波的攻擊行動,對方假借提供名為Cheat Lab的遊戲作弊程式,來散布上述竊資軟體,一旦玩家依照指示下載、安裝,電腦就會被感染,攻擊者得以收集用戶資料。

特別的是,為了誘騙受害者向其他人散布,駭客宣稱用戶只要分享給朋友,該展示版(Demo)程式便會自動解鎖,升級為完整版本。為了取信受害者,對方還附上了升級金鑰。

其他攻擊與威脅

◆惡意軟體Androxgh0st入侵全球逾600臺伺服器,臺灣、美國、印度是主要目標

◆後門程式MadMxShell透過惡意廣告散布,對方聲稱提供實用軟體引誘用戶上當

◆駭客組織GhostR聲稱竊取個人聲譽資料庫World-Check的敏感資料

◆勒索軟體Akira從逾250個受害組織得到4,200萬美元贖金

【漏洞與修補】

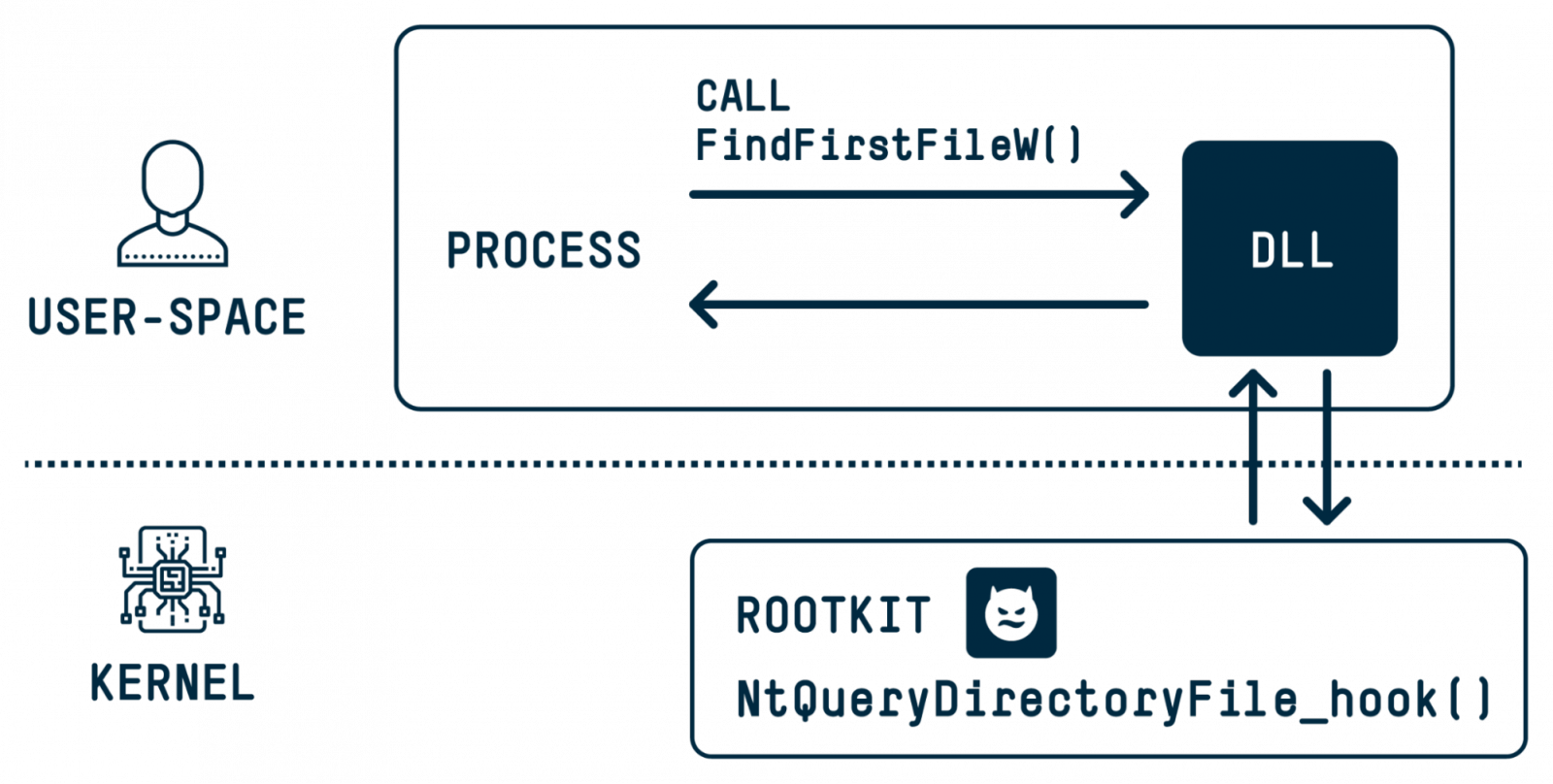

Windows的DOS到NT路徑轉換處理存在漏洞,研究人員將其充當rootkit利用

資安業者SafeBreach揭露名為MagicDot的漏洞,當使用者在Windows電腦執行帶有路徑參數的函數,電腦會將DOS路徑轉換成Windows NT的路徑,但在轉換過程存在弱點,起因是該功能會移除所有路徑元素結尾的句號(.),以及在結尾的空白而造成。

資安業者SafeBreach揭露名為MagicDot的漏洞,當使用者在Windows電腦執行帶有路徑參數的函數,電腦會將DOS路徑轉換成Windows NT的路徑,但在轉換過程存在弱點,起因是該功能會移除所有路徑元素結尾的句號(.),以及在結尾的空白而造成。

上述的路徑轉換工作,大部分都會在Windows的使用者空間API完成,而研究人員利用MagicDot,發現了數個漏洞CVE-2023-36396、CVE-2023-32054。

值得留意的是,MagicDot不只讓研究人員找到上述漏洞,他認為還具備類似rootkit的能力,使得攻擊者在無需取得特殊權限的情況下,就有辦法隱藏檔案及處理程序、影響電腦對於預先讀取的檔案分析、讓工作管理員或Process Explorer將惡意程式識別為由微軟推出的程式等。

檔案伺服器軟體CrushFTP存在零時差漏洞,攻擊者可逃脫虛擬檔案系統下載伺服器的系統檔案

4月19日檔案伺服器系統CrushFTP發布資安公告,指出他們發布10.7.1、11.1.0新版本程式,修補已遭利用的零時差漏洞CVE-2024-4040,呼籲用戶應儘速部署新版程式因應。

該公司指出,一旦攻擊者利用上述漏洞,就有機會跳脫使用者的虛擬檔案系統(Virtual File System,VFS)範圍,從而存取、下載伺服器的系統檔案,CVSS風險評分為7.7。

雖然開發團隊並未透過攻擊細節,但資安業者CrowdStrike指出,這項漏洞被用於針對性攻擊,對方鎖定美國企業組織的CrushFTP伺服器下手,研究人員根據取得的證據,認為駭客很可能基於政治目標收集情報。

其他漏洞與修補

◆Palo Alto Networks旗下的EDR系統存在漏洞,攻擊者有可能藉此隱密在受害電腦行動

近期資安日報

【4月22日】資安研究機構MITRE證實遭遇Ivanti零時差漏洞攻擊

熱門新聞

2026-02-09

2026-02-10

2026-02-06

2026-02-09

2026-02-10

2026-02-10

2026-02-10

2026-02-09