企業部署但最終並未正式採用、而遺留在網路環境的IT系統,很有可能會遭到攻擊者濫用。

最近資安業者Sygnia揭露的一起事故,就是這樣的例子,駭客維持於受害企業活動的管道,就是該公司曾打算建置的災難復原系統當中,所使用的F5 BIG-IP設備。而這些設備不僅直接曝露在網際網路上,還執行存在弱點的作業系統,而讓對方有利用的機會。

【攻擊與威脅】

未補漏洞且暴露在外網的舊款F5 BIG-IP設備遭中國駭客Velvet Ant攻破,潛入受害組織內部長達3年,暗中竊取敏感客戶資料

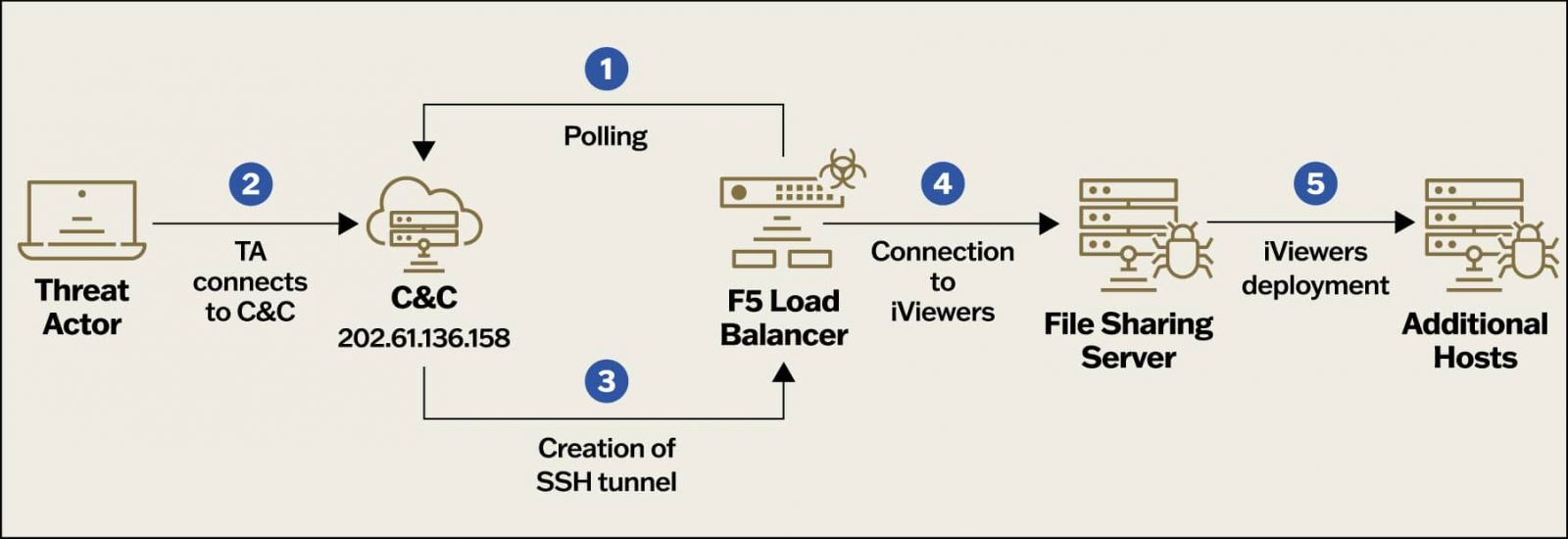

資安業者Sygnia指出,他們去年底針對一起鎖定大型組織的網路攻擊行動進行調查,結果發現,中國駭客組織Velvet Ant已於該企業從事間諜活動長達3年,值得留意的是,其中一種維持存取內部網路環境的管道,竟是藉由曝露在網際網路上、已棄用的老舊F5 BIG-IP設備,並將其當作C2伺服器濫用。

資安業者Sygnia指出,他們去年底針對一起鎖定大型組織的網路攻擊行動進行調查,結果發現,中國駭客組織Velvet Ant已於該企業從事間諜活動長達3年,值得留意的是,其中一種維持存取內部網路環境的管道,竟是藉由曝露在網際網路上、已棄用的老舊F5 BIG-IP設備,並將其當作C2伺服器濫用。

在鑑識人員介入後,他們發現駭客再度散布惡意軟體時,這些PlugX雖然會觸發資安系統的警報,但駭客並未像之前的攻擊行動,透過外部的C2來從事相關攻擊,這樣的作法極不尋常。

在受害組織全面採取補救措施的情況下,究竟駭客如何遠端對執行老舊作業系統的Windows檔案伺服器進行控制?鑑識人員進一步監控網路流量發現,PlugX於受害主機建立新的防火牆規則,並監聽特定的網路連接埠,他們看到其中一臺伺服器開放13742埠,並與F5 BIG-IP負載平衡設備進行連線。這些負載平衡設備曾是該企業災難復原計畫的規畫內容,但該專案最後並未採用,這些設備後續就一直留在主要使用的網路環境上,使得駭客有機可乘,將其當作存取內部網路的管道。

資安業者Infoblox揭露中國駭客SecShow的攻擊行動,這些駭客自去年6月開始,利用中國政府營運的教育和科研電腦網路(CERNET)的網域名稱伺服器(DNS server),在全球進行大規模DNS探測行為,藉此識別公開的DNS解析器,並試圖收集這些解析器回應的內容。究竟這些駭客的目的為何?研究人員表示尚無法確認,但對方收集到的資料,可用於網路犯罪,並讓攻擊者謀取利益。

研究人員指出,這些駭客向世界各地的IPv4、IPv6的IP位址發送DNS查詢,他們在去年7月首度察覺該組織的活動,同年秋季相關的查詢量急速增加。

駭客製造假應用程式錯誤訊息引誘用戶上當,執行PowerShell指令碼植入惡意程式

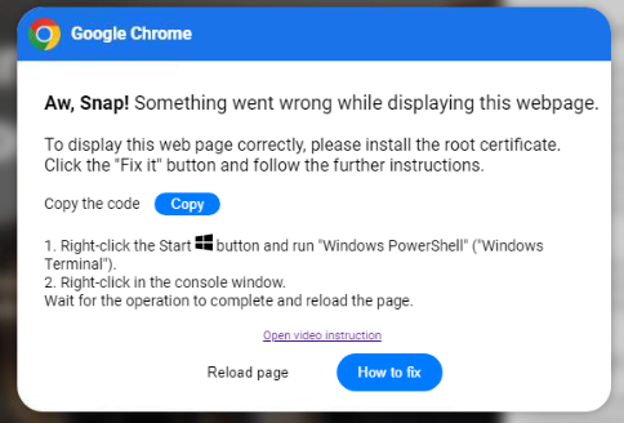

資安業者Proofpoint揭露新型態的社交工程攻擊手法,駭客組織ClearFake、TA571聲稱Chrome、Word、OneDrive等應用程式出錯為由,引誘使用者依照指示,複製、貼上並執行PowerShell指令碼,從而導致電腦感染惡意軟體。

資安業者Proofpoint揭露新型態的社交工程攻擊手法,駭客組織ClearFake、TA571聲稱Chrome、Word、OneDrive等應用程式出錯為由,引誘使用者依照指示,複製、貼上並執行PowerShell指令碼,從而導致電腦感染惡意軟體。

研究人員從今年3月、4月,以及6月初,看到上述兩組人馬運用相關手法從事攻擊行動,但無法確認這些駭客是否有所關連。

業務範圍擴及全球多國的臺灣製藥公司永信藥品工業,昨日傳出遭遇資安事故,上市生技醫療業永信投控在6月17日下午4時32分率先揭露此事,於證交所公開資訊觀測站發布資安重訊,代重要子公司永信藥品工業公告部分資訊系統遭受駭客攻擊,同日傍晚6時,身為公開發行公司的永信藥品工業也發布重訊,公開這起資安事故。

他們並表示,目前正對所有網域、網頁及相關檔案做全面徹底的掃描檢測,待確保資訊安全後,會陸續恢復資訊系統運作。而我們在17日早上11時實際連至永信藥品與永信國際投資控股的官方網站,仍是無法存取的情況,可能他們還在進行相關調查,所以網站未開放。

其他攻擊與威脅

◆北韓駭客Moonstone Sleet散布惡意NPM套件,鎖定開發人員下手

◆駭客假借提供破解軟體,意圖對韓國用戶散布惡意程式NiceRAT

◆駭客組織Arid Viper鎖定行動裝置從事網路間諜活動,散布惡意程式AridSpy

◆勒索軟體駭客組織Cactus聲稱攻擊光纖網路設備供應商康聯訊

【漏洞與修補】

華碩7款家用及消費性路由器產品傳出重大驗證繞過漏洞,可讓未經授權的攻擊者遠端登入裝置。華碩及資安專家呼籲,用戶應儘早安裝新版軟體。這項驗證繞過漏洞為CVE-2024-3080,發生在華碩家用及消費性路由器產品的韌體,影響ZenWiFi XT8、ZenWiFi XT8 V2、RT-AX88U、RT-AX58U、RT-AX57、RT-AC86U及RT-AC68U。

根據臺灣電腦網路危機處理暨協調中心(TWCERT/CC)的資安公告,此為身分驗證繞過漏洞,而有可能允許未經驗證的攻擊者存取,CVSS風險評分達9.8。

其他漏洞與修補

◆CISA針對AutomationDirect旗下的可程式化邏輯控制器漏洞提出警告

【資安產業動態】

國內加密貨幣交易所XREX打造威脅引擎,快一步揪出詐騙、洗錢帳戶

在加密貨幣交易所中,用戶隨時都能進行交易,這樣的特性雖然帶來便利,卻也被詐騙組織用來快速轉移非法資金。除了設置基礎安全機制增加防禦,交易所主要透過KYC和鏈上分析工具,來確認用戶真實性和分析資金流向,抵禦詐欺洗錢犯罪。但是,隨著詐騙和洗錢手法不斷升級,既有工具的功能有限,難以因應趨勢變化,成為交易所偵測詐騙和洗錢行為的一大挑戰。

在2024臺灣資安大會上,國內加密貨幣交易所XREX分享自家的風控機制。他們開發了一套威脅引擎,整合了用戶交易前、交易中、和交易後的資訊,並提供風險評估,協助內部團隊更快速針對犯罪行為做出應變。這款威脅引擎包含多個模組,能分析KYC、交易行為等資訊,並進行交易監控與性質分析等。引擎在每個階段蒐集的資訊都會分為多個屬性,並針對各別屬性進行風險評估。

其他資安產業動態

◆Google宣布啟動臺灣資安人才培育計畫,目標在明年底培育2千名人才

【資安關鍵人物】

近年來資安成為全球關注焦點,對於臺灣,資安更是不可或缺。過去十年臺灣歷經不同政黨的執政,中研院院士、也曾擔任蔡英文總統第一任總統任期內的國安會諮詢委員李德財表示,「資安即國安」政策在這段時期,得到前瞻性的進步及實質性推動。

李德財深信:「資安等於國家安全是大家的共識,不應該有藍綠黨派的差異,這是一件跨黨派要做的事情。」

近期資安日報

【6月17日】日本影音共享平臺Niconico、角川書店傳出服務中斷近一週,起因是資料中心遭勒索軟體攻擊

熱門新聞

2026-02-02

2026-02-03

2026-02-04

2026-02-02

2026-02-04

2026-02-03

2026-02-05