美國總統大選如火如荼進行,這段期間不時傳出伊朗駭客攻擊川普、賀錦麗陣營,並企圖散布假消息影響選情的情況。不過,俄羅斯想要採取類似手段干預該國選舉已有先例,但美國直到最近才採取執法行動引起關注。

本週美國宣布扣押俄羅斯用來散布不實言論的網域,原因是這些網域都被用來架設冒充民主陣營的新聞網站,並指出俄羅斯不只打算操弄美國總統大選,也意圖干預其他國家選舉。

【攻擊與威脅】

9月4日美國政府大動作地摧毀俄羅斯進行的影響力活動,包括扣押32個網域名稱,制裁10名個人與2個實體,以及起訴兩名俄羅斯人。

根據調查,俄羅斯註冊並利用32個網域名稱來散布各種該國政府的宣傳內容,目的包括減少國際社會對烏克蘭的支援,推動親俄的政策及利益,以及企圖影響美國及國外的選舉,包括今年的美國總統大選在內。

這些網址之所以被扣押主要是因為它們特意假冒為民主陣營的新聞平臺,例如註冊了類似華盛頓郵報的washingtonpost.pm,卻發表俄羅斯政府的資訊,還透過廣告及社交媒體宣傳,建立合法新聞媒體網站的假象。除了美國人之外,這些網站企圖影響的對象還包括德國、墨西哥與以色列,企圖破壞這些國家與美國的關係。

惡意軟體WikiLoader透過SEO中毒散布,駭客聲稱提供特定資安業者VPN軟體作為誘餌

上週趨勢科技揭露鎖定中東的惡意程式攻擊,並指出駭客將其偽裝成資安業者Palo Alto Networks旗下SSL VPN服務GlobalProtect的安裝程式,此事相當值得關注,原因是這種手法相當具有針對性,很有可能是鎖定該系統的使用者而來,如今Palo Alto Networks也揭露相關攻擊行動,呼籲用戶提高警覺。

上週趨勢科技揭露鎖定中東的惡意程式攻擊,並指出駭客將其偽裝成資安業者Palo Alto Networks旗下SSL VPN服務GlobalProtect的安裝程式,此事相當值得關注,原因是這種手法相當具有針對性,很有可能是鎖定該系統的使用者而來,如今Palo Alto Networks也揭露相關攻擊行動,呼籲用戶提高警覺。

本週Palo Alto Networks旗下的威脅情報團隊Unit 42揭露惡意程式載入工具WikiLoader變種攻擊行動,並指出駭客藉由搜尋引擎最佳化中毒(SEO Poisoning)手法,佯稱提供GlobalProtect應用程式的名義散布。

研究人員在今年6月看到相關攻擊行動,並指出駭客的主要攻擊目標是美國高等教育機構及交通單位,但研究人員特別提到,由於這次攻擊者利用搜尋引擎最佳化中毒的手法,使得影響範圍較過往利用網路釣魚來得廣泛。

紅隊演練工具MacroPack遭到濫用,駭客藉此散布滲透測試工具Brute Ratel C4

駭客將防守方用來強化資安的工具,拿來用於攻擊行動,最常見的莫過於滲透測試工具Cobalt Strike,後來也出現利用Brute Ratel C4的事故,如今有人開始利用新的工具從事攻擊。

駭客將防守方用來強化資安的工具,拿來用於攻擊行動,最常見的莫過於滲透測試工具Cobalt Strike,後來也出現利用Brute Ratel C4的事故,如今有人開始利用新的工具從事攻擊。

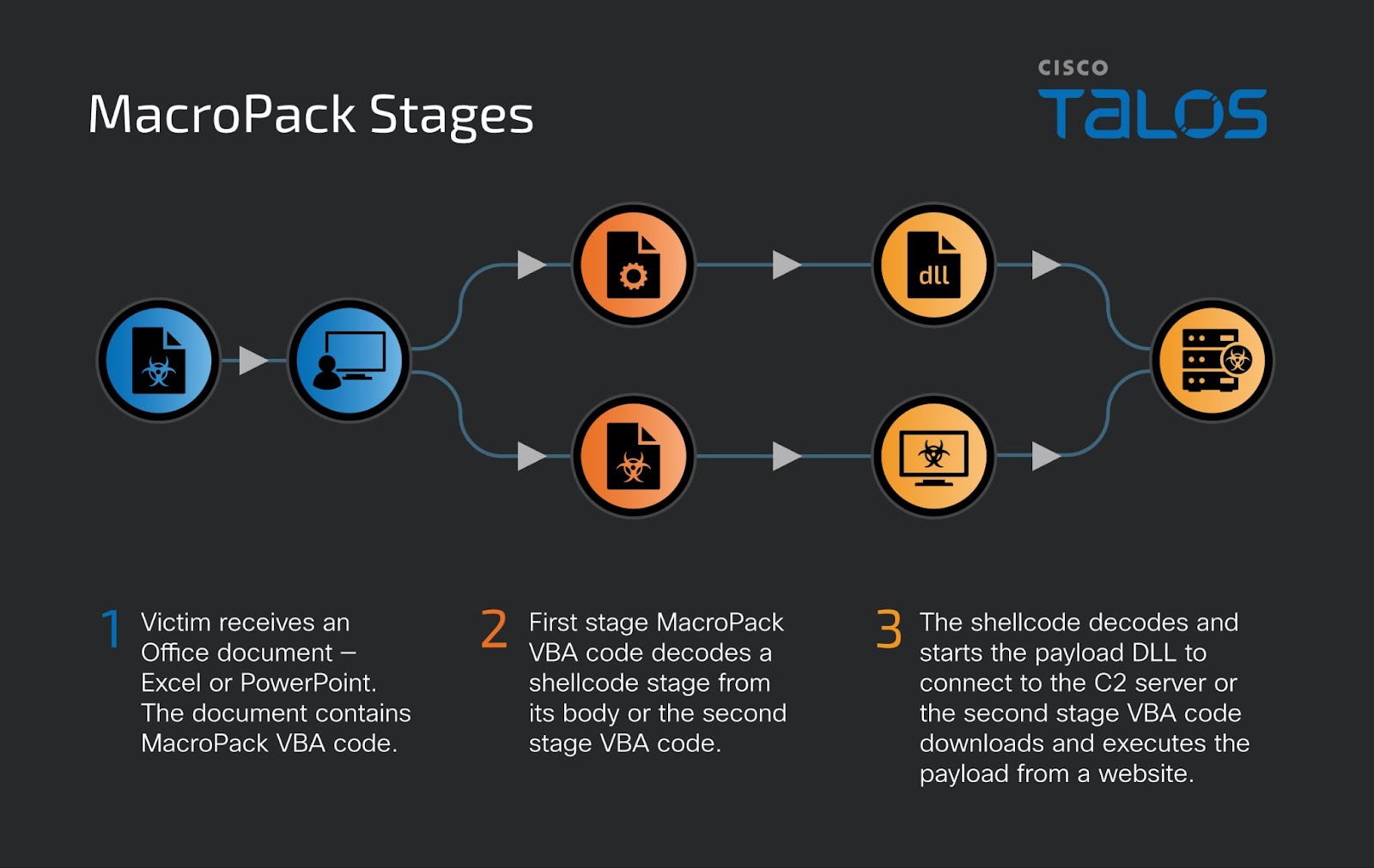

思科旗下威脅情報團隊Talos指出,他們在今年5月至7月,在惡意軟體分析平臺VirusTotal看到數個Office檔案,其共通點就是使用名為MacroPack的紅隊演練框架產生,經過分析發現,這些Office檔案被用於散布多種惡意程式的有效酬載,例如:滲透測試工具Brute Ratel C4、Havoc、RAT木馬程式PhantomCore,他們認為有多個駭客組織可能已在實際攻擊行動當中,開始利用MacroPack。

研究人員總共歸納出4起攻擊行動,其中一起範圍涵蓋臺灣、中國、巴基斯坦而相當受到注意,駭客藉此散布Havoc和Brute Ratel C4有效負載,而這些惡意程式會連往位於中國河南的C2伺服器。

惡意PyPI套件使用新的挾持手法,假冒正牌套件引誘受害者上當

駭客發動惡意NPM、PyPI套件攻擊,往往會透過域名搶先註冊的手法,利用與正牌套件極為相似名稱來混淆開發人員視聽,但如今研究人員發現新的手法,並發現已被駭客廣泛利用。

資安業者JFrog揭露名為Revival Hijack攻擊手法,駭客尋找已經下架的合法PyPI套件,並重新註冊相同的名稱,上架惡意套件。這樣的做法無須依賴開發人員出錯才能趁虛而入,而且,若是原本套件的用戶有良好的習慣,會使用最新版的套件,甚至透過CI/CD環境自動套用更新,就有可能中招。

根據研究人員的調查,這種挾持攻擊手法影響12萬個PyPI套件,他們進一步排除惡意套件和垃圾套件,並針對下載超過10萬次,或是經營超過半年的套件進行統計,他們認為至少有2.2萬個PyPI套件容易成為駭客下手的目標。研究人員指出,開發人員下架套件的情況相當常見,平均每個月就有超過300個,這樣的情況,也導致可被濫用的套件名稱不斷增加。

安卓木馬Rocinante鎖定巴西用戶而來,偽製成銀行應用程式對其下手

資安業者ThreatFabric揭露針對巴西銀行用戶的金融木馬Rocinante,駭客鎖定當地大部分的銀行機構而來,一旦手機遭到感染,此木馬程式就能在受害裝置側錄鍵盤內容,或是讓攻擊者能夠進行遠端存取。

研究人員進一步指出,此木馬程式還能顯示假冒銀行網頁的釣魚視窗,竊取受害者的個人可識別資訊(PII),最終攻擊者便能藉由木馬程式收集到的資料,達到裝置挾持(Device takeover,DTO)的目的。

駭客佯稱提供系統安全更新,或是快遞追蹤、會員獎勵、銀行相關的應用程式,引誘使用者存取釣魚網站,藉由惡意的APK檔案散布Rocinante。一旦使用者依照指示完成安裝並開啟,這些應用程式就會要求授予無障礙服務的權限,並顯示銀行表單畫面,要求使用者提供PII。

其他攻擊與威脅

◆半導體業者Microchip證實因攻擊事故導致資料外洩,勒索軟體Play宣稱是他們所為

◆思科網路商店驚傳遭植入惡意JavaScript,信用卡資料、帳密恐外流

◆北韓駭客利用冒牌視訊會議軟體FreeConference,鎖定求職者下手

其他漏洞與修補

◆Google發布安卓9月例行更新,修補6月揭露的Pixel權限提升漏洞

◆Yubico旗下FIDO裝置存在Eucleak弱點,攻擊者有機會取得ECDSA金鑰

【資安產業動態】

半導體大型會議SEMICON Taiwan於9月4日舉行,資安趨勢高峰論壇即將於明日登場

SEMICON Taiwan 2024國際半導體展於9月4日至6日舉行,SEMI全球總裁暨執行長Ajit Manocha表示,今年以「賦能AI無極限」作為大會主軸,不僅可以看到AI在不同領域的發展,也帶動產業發展,臺灣顯然在AI浪潮和全球半導體產業扮演重要角色。隨著半導體產業越來越重視資安,這幾年來SEMICON Taiwan也持續舉辦這項主題的論壇,即將於大會的第三天(9月6日)召開。

在今年的半導體資安趨勢高峰論壇,擔任SEMI半導體資安委員會主席的台積電企業資訊安全處處長屠震將在開場致詞,並邀來零信任之父John Kindervag,以及奧義智慧、TXOne、思科、Akamai、IBM、大猩猩科技、應用材料等公司的高層,發表談話。探討在全球化和數位化的趨勢下,半導體產業的供應鏈面臨的網路安全挑戰。

而在此次活動期間,數位發展部數位產業署也與臺灣資安業者於會場打造SecPASS資安館,展示資安整合服務平臺,6日上午將發表後量子資安產業聯盟的階段成果。

近期資安日報

【9月4日】駭客組織Head Mare鎖定俄羅斯企業組織發動攻擊

熱門新聞

2026-02-06

2026-02-06

2026-02-06

2026-02-06

2026-02-09

2026-02-09

2026-02-09