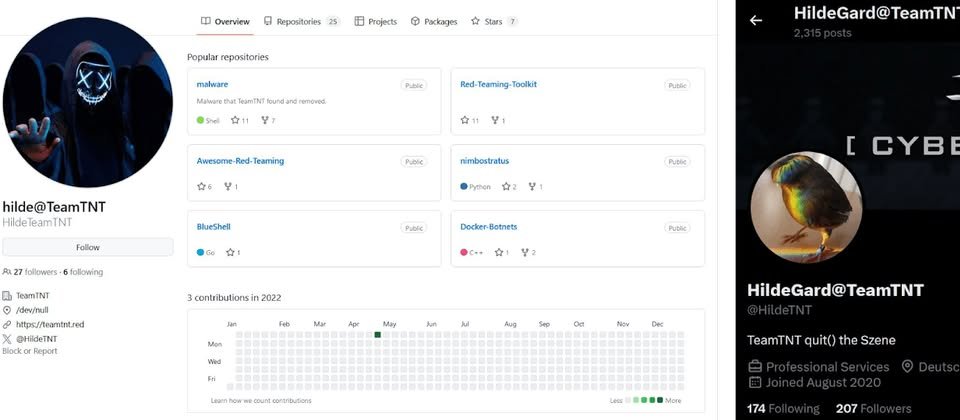

約在4到5年前出現,專門鎖定雲端環境下手從事挖礦的駭客組織TeamTNT,傳出近期再度出沒的跡象,這次目標是執行CentOS作業系統的虛擬專屬伺服器(VPS)。

資安業者Group-IB指出,於2022年消聲匿跡的TeamTNT,去年疑似再度從事活動的情況,駭客先是透過SSH連線存取目標主機,透過暴力破解來得到初始存取的管道,得逞後上傳了惡意指令碼。

該指令碼先是針對受害主機進行檢查,是否有其他挖礦軟體進駐的情況,然後就會進行一系列的安全配置竄改,這些包含停用防火牆、NMI Watchdog,刪除系統事件記錄,以及更動特定系統資料夾的屬性。

另一方面,該指令碼也會確認受害系統是否部署阿里巴巴的資安防護機制aliyun.service,若是偵測到相關的處理程序,駭客就會從阿里雲下載bash指令碼來進行移除。

此指令碼還會停用作業系統的防護機制SELINUX、AppArmor,接著再度檢查是否有其他的挖礦軟體處理程序,最終部署名為Diamorphine的rootkit程式,並將受害主機用於挖礦。

值得留意的是,這波攻擊駭客試圖阻止伺服器管理員進行復原。駭客先是使用chattr命令來鎖定、控制檔案屬性,接著,他們透過另一項工具tntrecht停用chattr,阻止管理員復原這些已竄改的檔案屬性。

接著,這些駭客也鎖定該系統,並阻止管理員重開機、關機,或是恢復存取權限。最終他們使用後門帳號及授權金鑰,而能夠透過SSH來存取受害主機。

熱門新聞

2026-02-11

2026-02-11

2026-02-12

2026-02-09

2026-02-10

2026-02-10

2026-02-06