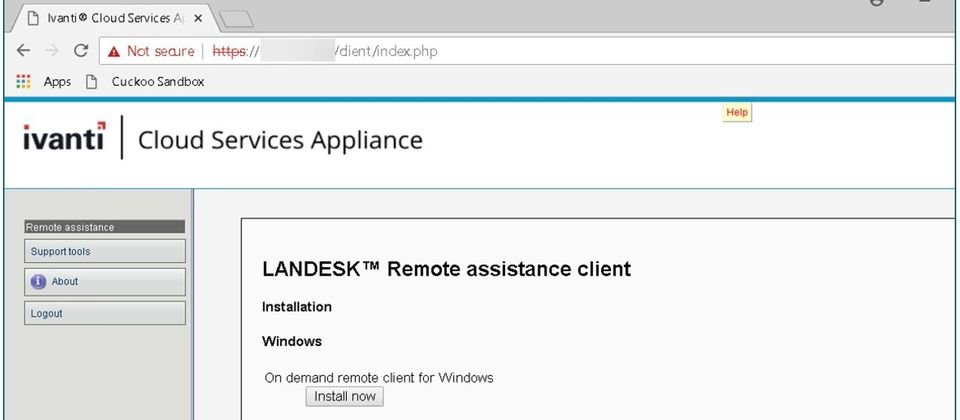

一週前資安業者Ivanti發布資安公告,指出旗下雲端服務應用平臺Cloud Services Appliance(CSA)存在3項漏洞CVE-2024-9379、CVE-2024-9380、CVE-2024-9381,已有部分用戶系統遭遇漏洞濫用活動,如今有研究人員指出,有國家級駭客正在利用這些漏洞從事攻擊行動。

資安業者Fortinet指出,9月9日他們在客戶的環境偵測到漏洞利用攻擊行動,進一步調查發現,攻擊者利用了已知的命令注入漏洞CVE-2024-8190,以及當時尚未公開的路徑穿越漏洞CVE-2024-8963、命令注入漏洞CVE-2024-9380。值得留意的是,隔日Ivanti對於CVE-2024-8190發布資安公告,駭客竟是對其進行修補,這麼做的目的,就是為了避免受到其他人馬及資安人員的干擾。

等到駭客成功破壞CSA,也利用Ivanti後端微軟SQL資料庫的注入漏洞CVE-2024-29824,從而對受害組織部署的Ivanti Endpoint Manager(EPM)啟用xp_cmdshell處理程序,而能在SQL伺服器遠端執行程式碼。

接著,這些駭客在SQL伺服器建立名為mssqlsvc的帳號,並關閉主機的防火牆功能,然後對受害組織網路環境進行偵察,並透過DNS隧道外流竊得的資料。

研究人員發現,駭客也在CSA以Linux系統核心元件sysinitd.ko的名義,植入了rootkit程式,目的就是能持續於受害設備活動,就算IT人員將CSA恢復原廠設定,rootkit還是有機會留存下來。

熱門新聞

2026-02-13

2026-02-13

2026-02-13

2026-02-13

2026-02-13