今天許多廠商發布11月份例行更新,微軟、Adobe、SAP、Citrix、西門子、施耐德電機等廠商,紛紛發布相關公告及更新軟體,IT人員應留意相關公告,規畫修補行程。

其中,微軟發布的公告相當值得留意,因為這次有4個零時差漏洞,其中一個與MSHTML平臺有關的CVE-2024-43451,由於在公告前已遭公開,且有實際攻擊行動,後續影響有待觀察。

【攻擊與威脅】

北韓駭客使用跨平臺應用程式框架Flutter打包惡意酬載,鎖定macOS用戶而來

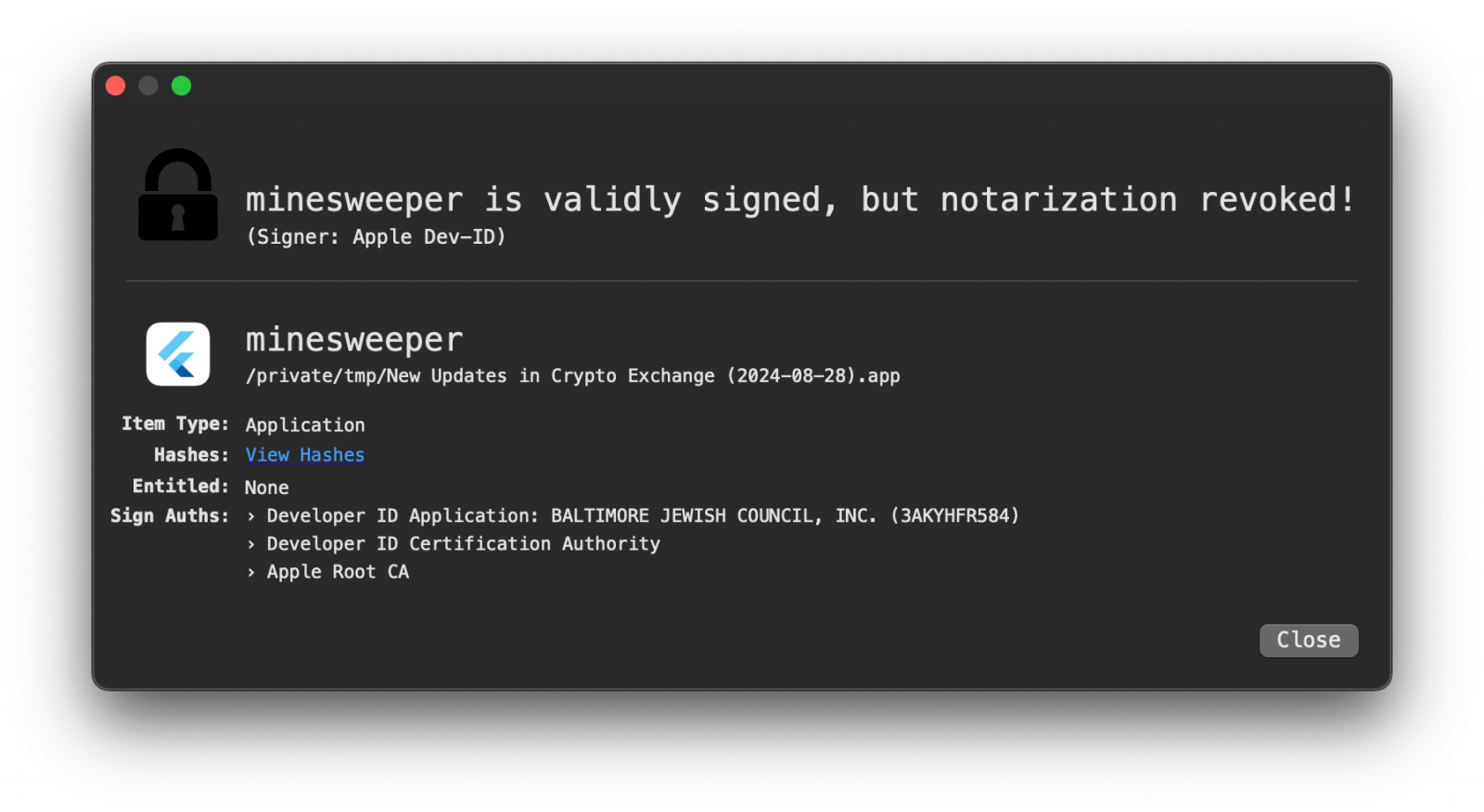

專精蘋果裝置管理的資安業者Jamf指出,他們在10月下旬,在上傳到惡意程式分析平臺VirusTotal的檔案裡,發現北韓駭客企圖利用跨平臺應用程式框架Flutter做為散布macOS惡意軟體的管道,由於採用這款框架打造的應用程式會導致其程式碼變得更加複雜,而有可能讓攻擊者藉此逃過各式資安防護機制的偵測。

研究人員發現這些惡意程式檔案存在攻擊意圖,但所有防毒引擎皆將其視為無害,而且,這些惡意軟體還帶有簽章,並通過蘋果的公證程序。對於駭客的意圖,他們表示目前仍不得而知,無法確定是否已被用於實際攻擊行動,或是攻擊者正在打造、測試新的惡意程式。

雖然無從得知攻擊者是正在進行測試,還是已經準備投入攻擊活動,但研究人員指出,這是他們首度看到有人利用Flutter掩人耳目,並且企圖以此對macOS用戶發動攻擊的情形。

網路電商及平臺大廠Amazon坦承,他們受到去年5月的MOVEit漏洞事件波及,公司員工的資料已經外洩。該公司獲報,一家物產管理廠商的資安事件影響包括Amazon在內的客戶。外流資料主要是員工聯絡資訊,像是公司電子郵件、室內電話、大樓地址。這家電商龍頭強調,Amazon和AWS的系統都沒有被駭。此外,Amazon透露,這「第三方廠商」無法存取更為敏感的個資,像是社會安全號碼或財務資訊。

該公司坦承資料外洩的原因,是使用Nam3L3ss為ID的人士於駭客論壇當中,聲稱握有包含Amazon等超過20家知名企業的資料,而Amazon遭到公布的280萬行資料,來自該公司使用的MOVEit Transfer檔案傳輸系統。

其他攻擊與威脅

◆伊朗駭客發起Dream Job攻擊行動,鎖定航太產業散布惡意軟體SnailResin

◆惡意工具GoIssue聲稱可對GitHub用戶大規模從事網釣攻擊,開發者號召打手採用

【漏洞與修補】

微軟發布11月例行更新,修補4個零時差漏洞,其中2個已被用於實際攻擊

11月12日微軟發布本月份例行更新(Patch Tuesday),總共修補89個漏洞,其中有26個權限提升漏洞、2個安全功能繞過漏洞、52個遠端程式碼執行(RCE)漏洞、1個資訊洩露漏洞、4個阻斷服務(DoS)漏洞,以及3個能被用於欺騙的漏洞。值得留意的是,本次有4個是零時差漏洞,這裡面有2個已出現實際利用的狀況。

4個零時差漏洞分別是:NTLM雜湊值洩露欺騙漏洞CVE-2024-43451、AD憑證服務(ADCS)權限提升漏洞CVE-2024-49019、Windows工作排程器權限提升漏洞CVE-2024-49039、Exchange伺服器欺騙漏洞CVE-2024-49040。其中,CVE-2024-43451、CVE-2024-49039已出現實際攻擊行動;在此同時,除了CVE-2024-49039是現在揭露,其餘3個漏洞資訊皆已遭到公開。

11月12日Adobe發布資安公告,針對旗下Adobe Bridge、Adobe Commerce、After Effects、Audition、InDesign、Illustrator、Photoshop、Substance 3D Painter等多項產品發布安全性更新,總共修補48個漏洞,值得留意的是,這次超過半數為重大漏洞,再者,除了Audition、Bridge,其餘6項應用程式皆存在重大漏洞。

單就重大漏洞數量來看,Adobe為Substance 3D Painter修補16個漏洞居冠,這些都有可能讓攻擊者執行任意程式碼,CVSS風險評分皆為7.8。而且,這些漏洞類型大部分屬於越界寫入(Out-of-bounds Write,OBW),總共有11個,其次有3個為記憶體緩衝區溢位漏洞,另有2個分別為記憶體重複釋放(Double Free)漏洞、不受信任的搜尋路徑漏洞。

11月SAP發布8個資安公告,並更新其中2個已公開的漏洞資訊,其中最受到注意的部分,是CVSS風險評分最高的CVE-2024-47590,影響的產品是應用程式負載平衡系統Web Dispatcher,屬於跨網站指令碼(XSS)弱點,危險程度為8.8分。

針對這項漏洞帶來的危險,SAP指出未經身分驗證的攻擊者能製作能公開存取的惡意連結,一旦有通過身分驗證的使用者點選,網頁便會在使用者的瀏覽器以輸入資料產生內容,進行跨網站指令碼攻擊,或是將這些資料傳送到其他伺服器,進行伺服器請求偽造(SSRF)攻擊,導致攻擊者能夠執行任意程式碼,從而影響伺服器的機密性、完整性、可用性。

其他漏洞與修補

◆Citrix修補NetScaler設備高風險的記憶體安全漏洞

◆西門子遠端監控系統TeleControl Server Basic存在風險滿分漏洞,未經身分驗證的攻擊者可執行任意程式碼

【資安產業動態】

思科產品功能整合大進化,涵蓋網路、AI、資安,同時發表首款企業級Wi-Fi 7基地臺

【澳洲墨爾本現場報導】以網路設備起家的思科,近年來不斷拓展其技術版圖,不僅資安產品涵蓋的面向越來越廣,去年他們更是併購Splunk、推出了Cisco AI Assistant,持續引發業界關注,也讓外界對其發展感到更加期待。

今年的思科亞太區年度用戶大會Cisco Live!,於11月12日在澳洲墨爾本市召開,該公司亞太、日本和大中華區總經理Dave West在第一天活動主題演講,談到思科的重要轉變,他說:「要成為一家成功的網路公司,必須具備頂尖的資安實力;而要成為領先的資安公司,則需要強大的AI能力,而為了成為AI公司,有賴於成為一流的資料公司。」

於此同時,思科也在本次大會上,發表了全新世代的無線網路設備──首款Wi-Fi 7基地臺。雖然,這看起來只是無線網路規格的升級,但我們注意到思科在相關整合上的顯著進步,涵蓋無線網路解決方案本身,以及AI、資安,以及思科各種網路產品的相關整合。

近期資安日報

【11月12日】多組駭客透過SEO下毒手法,將使用者導向冒牌電子商務網站

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-12

2026-02-10

2026-02-06