今年4月,蘋果罕見對全球92個國家對用戶發出傭兵間諜軟體(Mercenary Spyware)攻擊警告,他們向可能已遭到攻擊的用戶發出通知,當時資安業者BlackBerry表示,曾在2020年出沒的iOS間諜軟體LightSpy死灰復燃,駭客針對蘋果電腦開發變種版本F_Warehouse,攻擊者很有可能來自中國,如今他們揭露進一步的調查結果。

根據BlackBerry本週公布的報告指出,他們發現使用LightSpy的歹徒,與中國駭客組織APT41有高度關聯,而且,這些駭客也針對Windows電腦打造名為DeepData Framework的惡意程式框架,進一步延伸他們的網路間諜活動。

針對這個惡意程式框架,駭客採用模組化設計,目前具備12款能竊取各式資料的外掛程式,此外,該框架也強化跨平臺監控能力,並使用複雜的命令與控制基礎設施,使得攻擊者從事間諜活動的行蹤難以捉摸。

而對於監控受害者的規模,比起駭客先前使用的惡意軟體,收集資料的深度及廣度有了進一步的延伸。

針對使用者通訊進行監控的部分而言,攻擊者能在未經授權的情況下,入侵WhatsApp、Telegram、Signal、微信(WeChat)等知名即時通訊軟體,再者,該框架也能監控Outlook的信件,以及中國雲端服務業者阿里巴巴、字節跳動開發的企業協作平臺釘釘(DingTalk)及飛書(Lark)。回顧過往LightSpy的作法,顯示他們後來也開始監控電子郵件與協作平臺,而這些都是未曾出現的活動模式。

值得一提的是,此惡意程式框架也具備竊資軟體(Infostealer)相關功能,包含竊取瀏覽器帳密資料及上網記錄、應用程式帳密、網路身份驗證資料等,除此之外,攻擊者也能從密碼管理工具KeePass挖掘更多帳密資料。

除此之外,此惡意軟體也具備挖掘系統資訊的能力,以及網路組態,並能調查電腦安裝那些軟體,甚至還能進一步進行錄音。

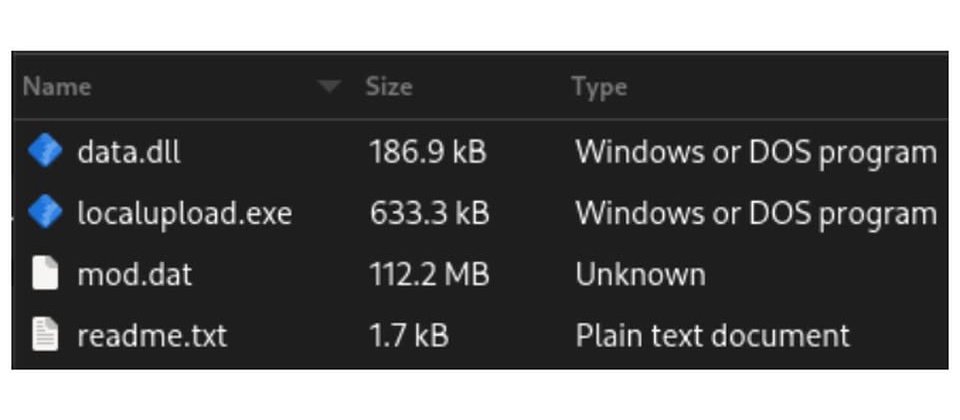

關於DeepData這款框架發現,研究人員是在調查LightSpy,以及APT41使用的安卓間諜軟體的過程發現,他們在APT41的C2,找到名為deepdata.zip的檔案,從而發現駭客也對Windows電腦開發網路間諜工具。

至於這些駭客攻擊的目標,他們認為很有可能是東南亞參與政治活動的人士,以及記者。

熱門新聞

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-09

2026-02-06

2026-02-09