12月份有多起執法行動開花結果,例如:歐洲刑警組織(Europol)這兩週先後宣布,比利時與荷蘭共同破獲電話網釣集團,以及15個國家共同圍剿非法27個DDoS租用服務(DDoS-for-hire),昨天再傳好消息。

西班牙警方表示,他們在秘魯協助之下,破獲另一個大型電話網釣集團,這些歹徒於秘魯設置「客服中心」行騙,估計至少已有1萬人上當,損失金額高達30億歐元。

【攻擊與威脅】

俄羅斯駭客Turla鎖定烏克蘭連網軍事設備而來,意圖從中竊取軍事情報

俄羅斯駭客鎖定烏克蘭從事網路攻擊的情況不時傳出,但有駭客組織專門利用其他駭客的工具犯案,使得相關攻擊行動難以識別其攻擊來源。

俄羅斯駭客鎖定烏克蘭從事網路攻擊的情況不時傳出,但有駭客組織專門利用其他駭客的工具犯案,使得相關攻擊行動難以識別其攻擊來源。

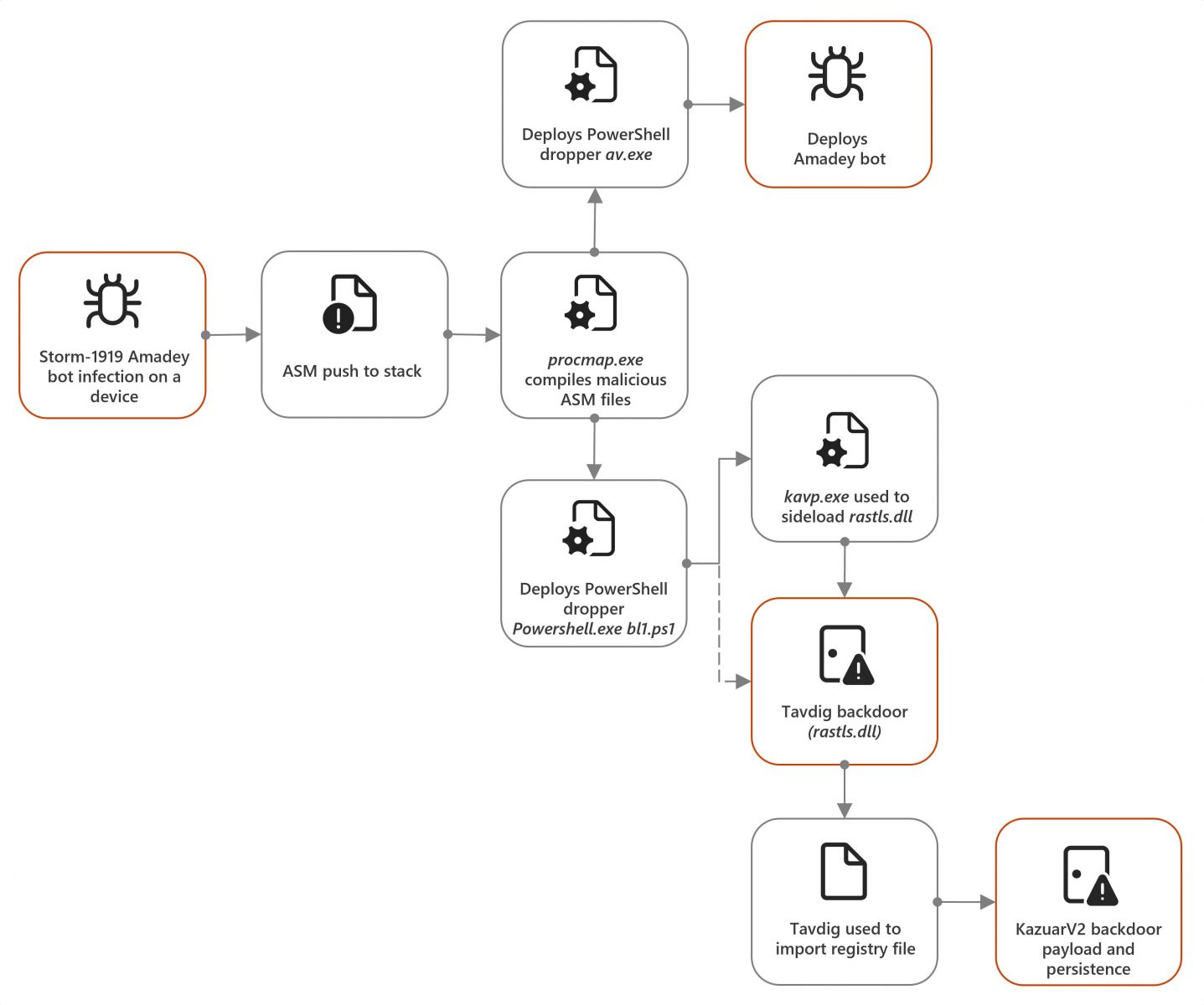

例如,微軟最近揭露俄羅斯駭客組織Turla(該公司稱為Secret Blizzard)於今年3月至4月,鎖定烏克蘭軍事行動設備的攻擊行動,就是典型的例子。這起事故當中,這些駭客並非使用自己的工具,而是利用名為Amadey的殭屍網路,並搭配另一個俄羅斯駭客組織Storm-1837的基礎設施,從事相關攻擊行動,於受害系統植入Turla自製的惡意軟體Tavdig、KazuarV2。

值得留意的是,這並非Turla首度運用其他駭客工具犯案的情況,微軟上週公布該組織另一起攻擊行動,當時這些駭客運用匿稱為SideCopy、APT36、Storm-0156的巴基斯坦駭客Transparent Tribe的基礎設施,對目標電腦散布多種惡意軟體。

逾30萬臺開源監控軟體Prometheus主機「裸奔」,恐曝露帳密及API金鑰、面臨DoS及RCE攻擊

隨著容器化應用程式部署的盛行,對相關系統進行監控的工具也受到廣泛採用,然而,一旦這類工具的配置不當,同樣可能引發資安重大危機。

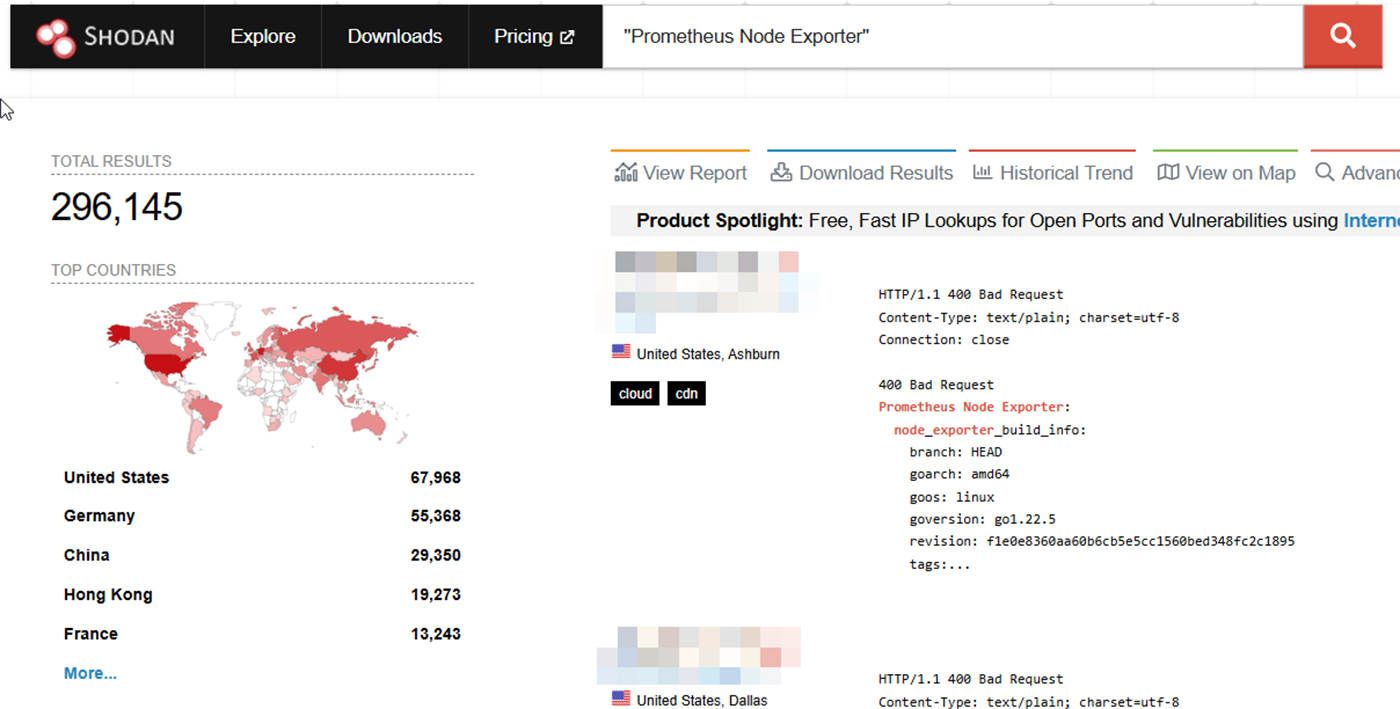

資安業者Aqua Security指出,他們針對經常被用於監控Kubernetes狀態的開源工具Prometheus進行調查,結果找到40,396臺能從網際網路存取的伺服器,以及296,145臺Exporter(負責收集與轉送列管的端點系統狀態資料),換言之,總共約有336,000臺主機曝露資安風險,有可能導致資訊洩露、阻斷服務(DoS)、任意程式碼執行的情況。

研究人員強調,由於這些伺服器與Exporter往往缺乏合宜的身分驗證,攻擊者能夠輕易地收集帳密或API金鑰等敏感資料。

其他攻擊與威脅

◆Linux惡意程式Pumakit利用隱身手法埋藏在系統運作

【漏洞與修補】

微軟MFA多因素驗證機制存在漏洞AuthQuake,駭客可能乘機發動暴力破解攻擊

多因素驗證(MFA)已是各類應用系統相當常見的帳號保護機制,然而研究人員指出,若是配置不夠周全,很有可能讓攻擊者有機可乘。

多因素驗證(MFA)已是各類應用系統相當常見的帳號保護機制,然而研究人員指出,若是配置不夠周全,很有可能讓攻擊者有機可乘。

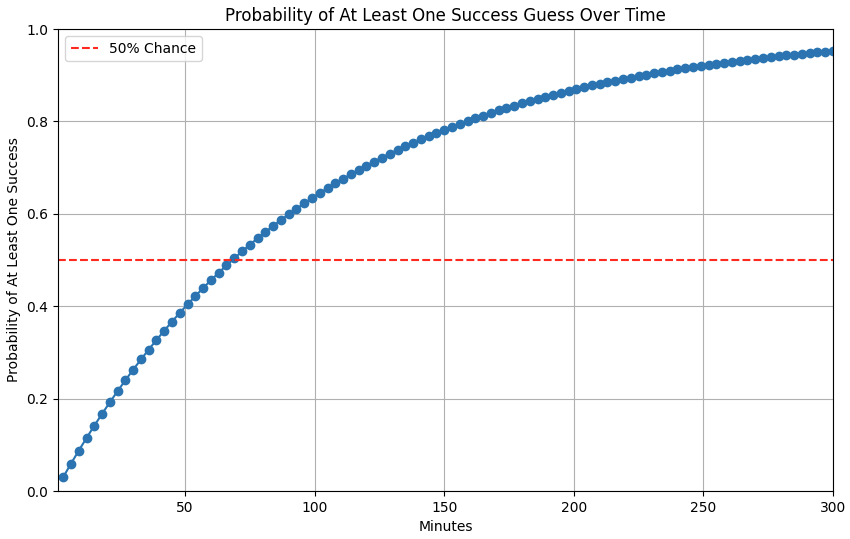

資安業者Oasis指出,微軟的多因素驗證實作當中存在重大漏洞AuthQuake,攻擊者有機會繞過驗證流程,從而在未經授權的情況下,存取使用者帳號的各項服務,例如:Outlook.com雲端電子郵件服務、OneDrive檔案、協作平臺Teams的對話內容,以及Azure雲端服務等,由於全球有4億Office 365用戶,這項弱點的影響範圍可能相當深遠。

研究人員提及,他們利用漏洞成功通過多因素驗證流程,大約經歷一個小時,過程中完全不需要使用者互動,系統也並未對使用者發出警訊。Oasis在6月下旬向微軟通報此事,並且在雙方合作之下,先後於7月、10月緩解這項弱點。

其他漏洞與修補

【資安防禦措施】

近來執法單位針對語音網路釣魚(Vishing)的犯罪組織破獲,不斷傳出新的進展,繼上週比利時與荷蘭聯手,破獲跨國電話語音釣魚詐騙集團,並逮捕其中8名成員,本週西班牙與秘魯也宣布圍剿這類跨國詐騙集團的消息。

12月12日西班牙警察局Policia Nacional宣布,他們與秘魯警方合作,成功破獲橫行西班牙及秘魯兩地的詐騙集團,並逮捕83名嫌犯,其中有48人於秘魯被捕、35人在西班牙被捕。警方估計,這些歹徒總共騙走超過30億歐元。

這些歹徒於秘魯設置3個「客服中心」,由50名員工進行運作,佯裝各家銀行行員撥打電話從事詐騙,已有超過1萬人上當。他們使用外流的資料庫,並搭配預先安排好的社交工程腳本,誘騙民眾提供敏感的銀行帳戶資料。

近期資安日報

【12月12日】羅馬尼亞政府證實電力公司Electrica遭遇勒索軟體Lynx攻擊

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10