物聯網設備被殭屍網路綁架的情況時有所聞,攻擊者通常會利用設備的弱點來進行滲透、植入惡意程式,然後進行控制,如今類似的攻擊事故再度傳出。

資安業者Qualys發現大規模的殭屍網路Murdoc攻擊行動,此惡意程式為Mirai的變種,主要鎖定陞泰科技(Avtech)的IP攝影機及華為路由器而來,利用已知弱點入侵設備。

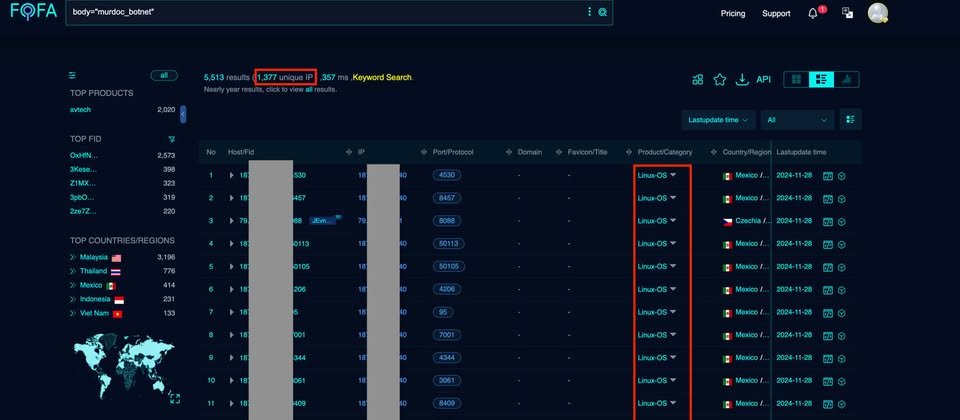

針對攻擊發生的經過,Qualys資深資安研究員Shilpesh Trivedi指出,這波攻擊行動從去年7月開始,他們透過物聯網搜尋引擎FOFA查詢,被感染的裝置來自1,377個IP位址、數量有5,513臺,其中有2,029臺是陞泰的裝置。

根據受害設備分布的地區,馬來西亞、泰國最多,分別有3,196臺、776臺,但墨西哥、印尼、越南也有遭到感染的情況。

Qualys威脅研究團隊循線調查,結果找到超過100臺C2伺服器,攻擊者利用這些主機散布Murdoc,並且與受害裝置進行通訊。

對於攻擊者利用的已知漏洞,包括陞泰網路攝影機AVM1203的命令注入漏洞CVE-2024-7029,以及華為路由器HG532任意命令執行漏洞CVE-2017-17215,CVSS風險評為9.8、8.8。

值得留意的是,殭屍網路利用CVE-2024-7029的情況並非首例。去年8月,美國網路安全暨基礎設施安全局(CISA)對此漏洞提出警告,通報此事的Akamai後來揭露,殭屍網路Corona Mirai用來綁架陞泰設備,陞泰9月表示為這款已停產的設備破例提供修補。針對Qualys揭露的資安事故,我們也進一步詢問陞泰,該公司表示要進行內部確認再行回覆。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10