最近兩到三年,駭客綁架大量物聯網裝置並用於DDoS攻擊的情況不時傳出,而近期駭客偏好的標的,包含路由器及無線基地臺等網路設備,以及網路視訊攝影機(NVR)與視訊鏡頭。

有多組資安研究員針對殭屍網路Eleven11bot動向提出警告,就是這樣的例子,此次駭客主要鎖定的標的是海思(HiSilicon)網路視訊攝影機。

【攻擊與威脅】

8.6萬臺網路攝影機遭殭屍網路Eleven11bot綁架,用於發動DDoS攻擊

這幾週以來,陸續有多組研究人員警告殭屍網路Eleven11bot的動向,目前攻擊者綁架了8.6萬臺物聯網設備,目的是進行DDoS攻擊,而這些被操控的設備,多半是網路視訊攝影機(NVR)與視訊鏡頭。而對於該殭屍網路的來歷,資安業者GreyNoise指出是Mirai的變種,主要針對華為旗下海思(HiSilicon)設備而來。

這幾週以來,陸續有多組研究人員警告殭屍網路Eleven11bot的動向,目前攻擊者綁架了8.6萬臺物聯網設備,目的是進行DDoS攻擊,而這些被操控的設備,多半是網路視訊攝影機(NVR)與視訊鏡頭。而對於該殭屍網路的來歷,資安業者GreyNoise指出是Mirai的變種,主要針對華為旗下海思(HiSilicon)設備而來。

最早察覺此事的是Nokia Deepfield緊急應變團隊,資安研究員Jérôme Meyer表示他們約自2月26日發現這個DDoS殭屍網路,並指出這個殭屍網路的勢力迅速增長,已挾持超過3萬臺裝置。此殭屍網路鎖定通訊服務供應商及遊戲主機基礎設施而來,攻擊強度差異很大,從每秒發出數十萬至數百萬個不等。Jérôme Meyer指出,這波攻擊行動已有服務受到影響,被迫降級數天,且有部分攻擊仍在持續進行。

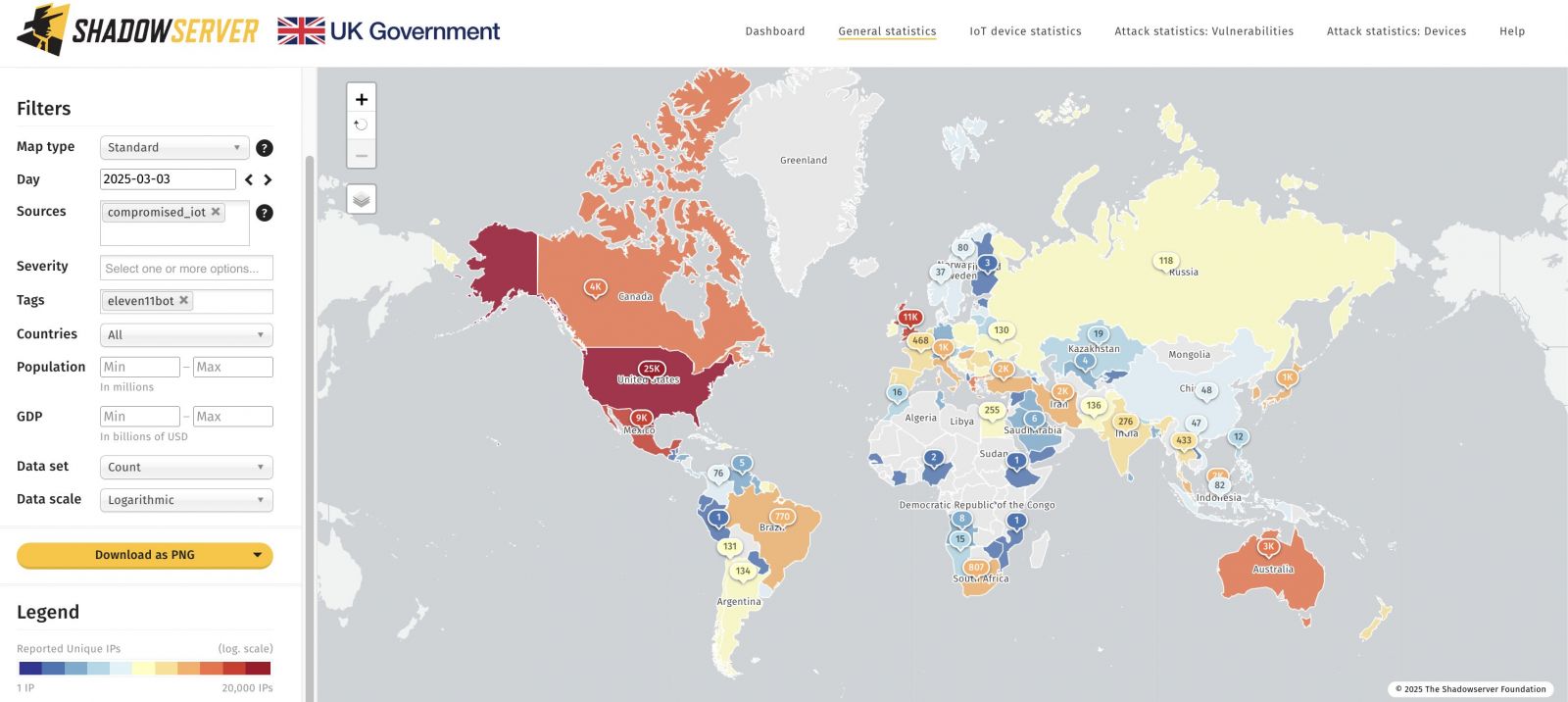

針對這起事故的規模,Shadowserver基金會指出,3月2日約有近8.64萬臺設備被綁架,其中美國有2.47萬臺最嚴重,英國有超過1萬臺居次。

北韓駭客Moonstone Sleet傳出將勒索軟體Qilin納入武器庫

去年5月我們曾報導北韓駭客組織Moonstone Sleet(Storm-1789)的攻擊行動,微軟威脅情報團隊今年3月初指出,他們發現2月下旬這個駭客組織的攻擊手法出現變化,這些駭客首度與勒索軟體租用服務(Ransomware-as-a-Service,RaaS)團體Qilin展開合作,原因是他們開始在一些組織部署勒索軟體Qilin。

Moonstone Sleet過往就曾在攻擊行動使用勒索軟體,不過當時使用的是自製的FakePenny。而這次嘗試改用RaaS開發商提供的勒索軟體,代表Moonstone Sleet開始尋求與其他網路罪犯進行分工的現象,雖然微軟並未提及該組織與Qilin之間的合作關係,但資安新聞網站Bleeping Computer認為,這些北韓駭客很有可能成為Qilin的旗下打手。

勒索軟體Black Basta、Cactus持續在受害組織活動,共通點是都用惡意軟體BackConnect攻擊

勒索軟體駭客組織Black Basta約自2022年4月開始從事活動,傳出是由惡名昭彰的Conti成員組成,如今有資安業者發現,Black Basta疑似有成員出走,跳槽到另一個勒索軟體駭客組織Cactus的跡象。

勒索軟體駭客組織Black Basta約自2022年4月開始從事活動,傳出是由惡名昭彰的Conti成員組成,如今有資安業者發現,Black Basta疑似有成員出走,跳槽到另一個勒索軟體駭客組織Cactus的跡象。

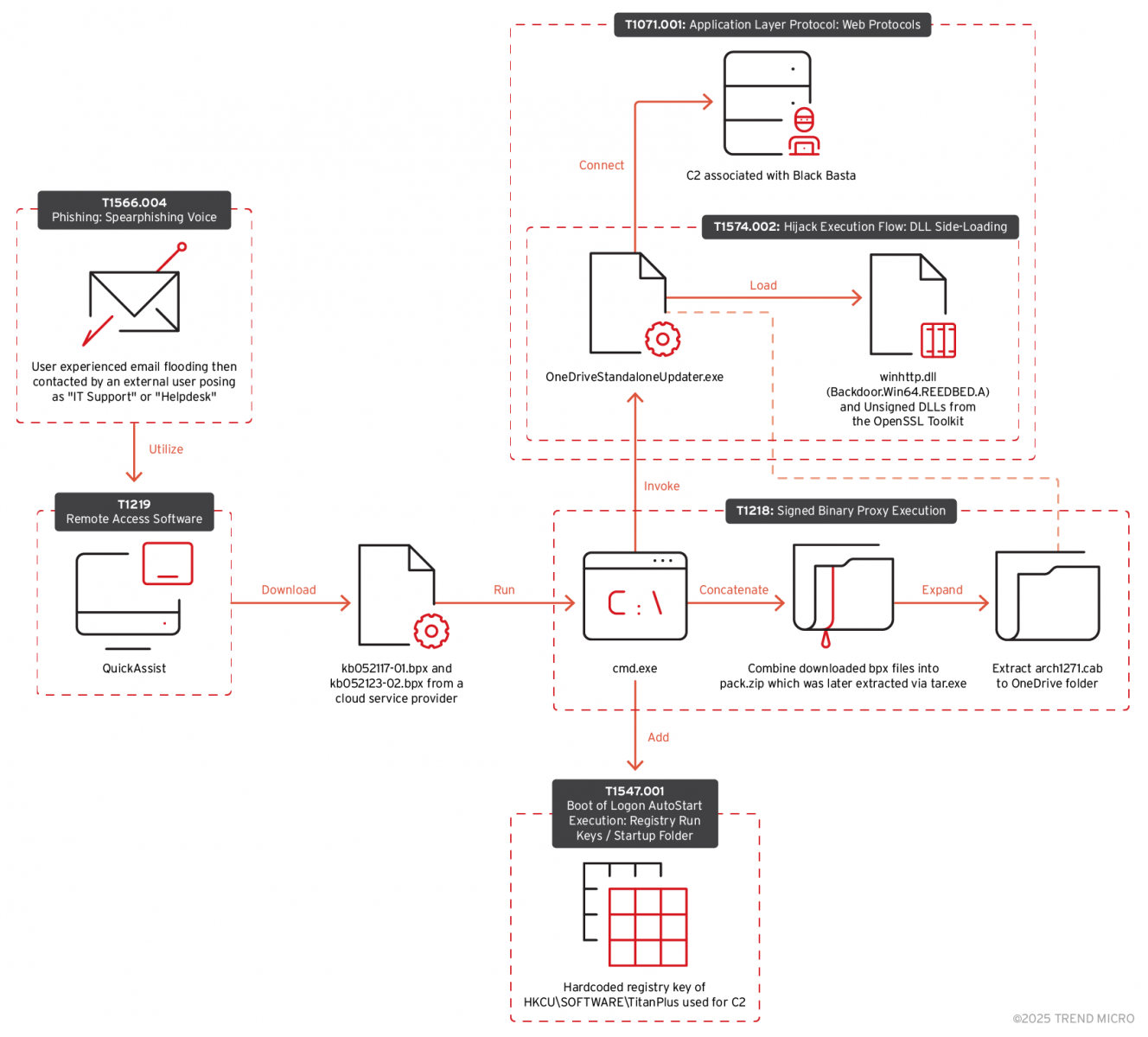

趨勢科技指出,他們近期發現Black Basta與Cactus的攻擊行動當中,都運用一款名為BackConnect的惡意程式,以便在受害電腦持續活動,這種不尋常的現象引起研究人員的注意。由於1個月前資安業者Prodaft發現Black Basta成員對話內容外流,內容指出Black Basta主要成員出走,並加入Cactus或其他勒索軟體駭客組織,兩個組織攻擊手法及武器出現交集的情況,很有可能是駭客跳槽造成。

但他們發現,Black Basta發動攻擊的手法,竟與Cactus雷同,兩組人馬不僅都使用BackConnect,就連C2的架構也相同。因此研究人員認為,這樣的現象很有可能是Black Basta成員加入Cactus所致。

其他攻擊與威脅

◆透過影音串流平臺散布惡意程式出現新手法!駭客要脅YouTuber必須協助散布惡意連結換取頻道不被關閉,藉此向觀眾散布惡意程式SilentCryptoMiner

◆惡意PyPI軟體set-utils從區塊鏈交易攔截以太坊私鑰搜括錢包

◆社群網站X傳出遭到大規模DDoS攻擊,駭客組織Dark Storm聲稱是他們所為

◆研究人員公布名為Chirp的工具,攻擊者有機會暗中收集麥克風聲音並轉換成文字

【漏洞與修補】

訊舟網路攝影機存在零時差漏洞,傳出已被用於殭屍網路Mirai攻擊行動

3月4日美國網路安全暨基礎設施安全局(CISA)發布工控系統資安公告,指出臺廠訊舟科技(Edimax)旗下的網路攝影機IC-7100存在重大層級的作業系統命令注入漏洞CVE-2025-1316,值得留意的是,通報此事的資安業者Akamai指出,自去年秋季開始,已有多個Mirai殭屍網路將這項漏洞用於攻擊行動。

我們也針對此事向訊舟進行確認,11日下午約4時20分收到回應,他們表示:「我們已主動發布正式聲明,說明該產品已於十多年前停產,無法進行韌體更新,並已建議用戶採取相應資安防護措施。」,信中也列出中英文公告網址連結。訊舟在網站上發布聲明表示,他們得知近期有關CVE-2025-1316的資安公告,但由於IC-7100停產超過10年,已結束技術支援及韌體更新。

其他漏洞與修補

◆SCADA系統ICONICS Suite存在高風險漏洞,恐被用於提升權限、操縱檔案、挾持DLL元件

【資安產業動態】

數發部3月底將啟動數位憑證皮夾沙盒試驗,拼12月進行特定應用試營運

3月10日數發部對外展示數位憑證皮夾雛形,準備在3月底開始沙盒試驗,釋出開放原始碼供外界檢視,之後將舉辦法規調適會議、研討會、工作坊等活動,蒐集各界意見後進行調整,預計在今年12月選擇特定應用開始試營運。

3月10日數發部對外展示數位憑證皮夾雛形,準備在3月底開始沙盒試驗,釋出開放原始碼供外界檢視,之後將舉辦法規調適會議、研討會、工作坊等活動,蒐集各界意見後進行調整,預計在今年12月選擇特定應用開始試營運。

數位憑證皮夾的推動,在數位經濟時代下有三種意涵,第一是數位憑證將是數位社會的基石,數位憑證皮夾讓使用者得以證明自己就是本人,安全存取需要的服務,第二是依照不同情境的選擇性揭露,使用者可選擇同意分享的身分資訊,第三是互通性,未來資料流通可避免手動輸入,且數位憑證系統跨國互通,提升數位經濟的運作效率。

近期資安日報

【3月10日】日本科技公司、電信業者、娛樂產業遭到攻擊,起因是PHP已知CGI漏洞尚未修補釀禍

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10