最近兩到三年勒索軟體駭客紛紛打造Linux版加密工具,主要鎖定的目標是VMware虛擬化平臺ESXi,但如今出現有駭客針對其他虛擬化平臺下手的情況。

資安業者Bitdefender指出,別名為RedCurl、Earth Kapre、Red Wolf的俄羅斯駭客近期打造了名為QWCrypt的勒索軟體,主要是針對Hyper-V的虛擬機器(VM)而來,這樣的情況相當不尋常,因為這些駭客過往大多從事網路間諜活動,鮮少會使用勒索軟體,如此罕見的現象引起了研究人員的注意。

根據遙測的結果,受害的企業組織主要在美國,但德國、西班牙、墨西哥也有災情。此外,Bitdefender也掌握其他研究人員在俄羅斯發現相關攻擊的事故,這樣的情形對於國家級駭客來說並不尋常。

另一方面,在大部分勒索軟體攻擊當中,駭客往往會竊取受害組織的內部資料,對其施壓以增加成功收到贖金的機會,但RedCurl未曾將搶來的資料回售受害組織。

究竟駭客發動勒索軟體的目的為何,目前仍不得而知,但研究人員推測,最有可能的情況是RedCurl受到僱傭,替其他網路犯罪組織從事勒索軟體攻擊,這也可能反映為何受害組織類型相當多元,且駭客犯案缺乏一致性作案模式的現象。

對於勒索軟體攻擊活動的流程,RedCurl透過社交工程與網釣攻擊取得受害組織的初始存取管道,這樣的手法與該組織的其他活動雷同。駭客對目標人士散布IMG檔案,一旦使用者點選,就會以虛擬磁碟掛載。

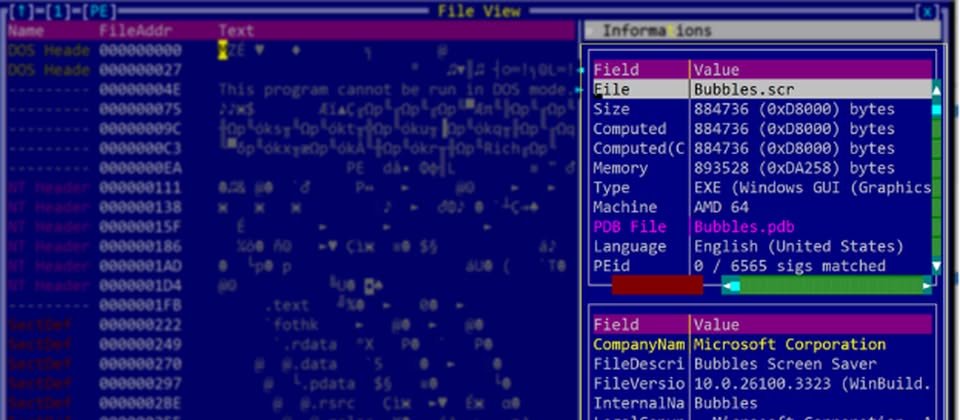

此IMG內含一個SCR檔案,實際上為Adobe公用程式執行檔ADNotificationManager.exe,假如使用者開啟,就會載入有問題的DLL檔案觸發攻擊鏈,進而執行偵察、橫向移動,最終部署勒索軟體,但與其他同類型攻擊不同,駭客只有針對Hyper-V下手,加密虛擬機器(VM),而非對於受害組織整個網路環境進行破壞。附帶一提,他們刻意排除作為網路閘道的VM,這種現象代表駭客相當熟悉網路實作。為了讓使用者不會起疑,駭客還將他們導向求職網站Indeed的登入網頁。

此外,這些駭客執行勒索軟體之前,也會停用Microsoft Defender或其他的防毒軟體,並使用Curl將劫掠的檔案傳送至遠端的WebDAV資料夾。

熱門新聞

2026-02-06

2026-02-06

2026-02-09

2026-02-09

2026-02-06

2026-02-06

2026-02-09