| Check Point | 資安 | Android | 惡意程式

Check Point:Haken惡意程式成功進駐Google Play上的8款Android程式

8款在Google Play上架的App遭植入新型惡意程式,能自動點選受害裝置螢幕上出現的任何訂閱服務,也能自裝置上取得各種機密資料

2020-02-24

| Check Point | 中國駭客集團 | 美國國安局 | NSA | 網路攻擊

Check Point發現中國駭客集團可能故意布局誘使美國國安局旗下單位展開攻擊並觀察流量,藉此打造新型攻擊程式

2019-09-10

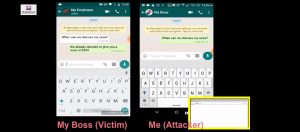

| Check Point | 黑帽大會 | WhatsApp | 漏洞

Check Point揭露即時傳訊程式WhatsApp的安全漏洞,將允許駭客竄改用戶發送的訊息或發言者身分

2019-08-12

| Check Point | 黑帽大會 | RDP | 遠端桌面協定 | Hyper-V

研究人員踢爆:微軟忽視RDP漏洞直至察覺它影響Hyper-V

Check Point研究人員去年10月曾向微軟通報一項遠端桌面協定漏洞,但未受重視,微軟一直到今年中旬二度被告知這項RDP漏洞會波及到Hyper-V時,才著手修補

2019-08-09

| Check Point | 釣魚詐騙 | 臺灣惡意程式趨勢 | 行動安全 | 雲端安全 | 企業電子郵件劫持

網釣攻擊成2019年最大網路威脅,Check Point資安事件團隊在臺現身說法

今年7月下旬,Check Point在臺說明近期主要風險是在釣魚詐騙、BEC與帳號冒用,他們同時也提醒行動與雲端安全威脅日趨嚴重,並公布臺灣遭受的主要惡意程式攻擊現況,已經從全球平均兩倍提升為4倍。

2019-07-30

| Check Point | Android | 惡意程式 | Agent Smith

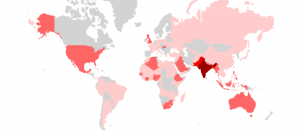

2,500萬支Android手機感染Agent Smith惡意程式

Agent Smith初期透過百度建立的第三方Android程式市集9Apps散布,通常被嵌入照片程式、遊戲或成人程式中,受害用戶超過半數都集中在印度

2019-07-11

| Check Point | MaaS | 資安

新惡意軟體即服務Black Rose Lucy現身,中國可能是下一個攻擊目標

Android的無障礙服務是Black Rose能夠執行惡意活動的關鍵,一旦無障礙功能啟動後,Black Rose會透過切換螢幕模擬使用者點擊事件,授予自己系統管理員權限。

2018-09-24

| Check Point | 印表機

Check Point:駭客只要有電話線跟傳真號碼就能攻陷企業印表機

駭客可針對內建傳真功能的印表機傳送攻擊程式,就能在傳真機螢幕上顯示被駭訊息,同時搜尋和傳真機同一網路的電腦,利用EternalBlue植入惡意程式,將竊取的資料透過傳真機外洩。

2018-08-13

| Check Point | 北韓 | 防毒軟體 | 趨勢科技

Check Point:北韓本土業者打造的防毒軟體剽竊趨勢科技元件

Check Point透過管道取得北韓本土業者開發的防毒軟體SiliVaccine,經過分析發現其防毒引擎很大部份來自趨勢科技,且嵌入JAKU殭屍程式,趨勢科技回應該防毒軟體使用十多年前的趨勢掃描引擎版本,為非法使用。

2018-05-03

| Check Point | 伺服器 | XMRig | 採礦程式

Check Point:駭客大舉掃描網路伺服器安全漏洞,700台伺服器淪為採礦機

Check Point警告一駭客大規模掃描全球30%的網路伺服器,包含PHP、Microsoft IIS與Ruby on Rails等,察探是否存在安全漏洞,藉此植入XMRig採礦程式,目前已有700台伺服器淪陷,成為駭客採礦幫手。

2018-01-16