根據台灣微軟官方網站說明,軟體家用計畫方案已不再提供 Office 專業增強版 2019 和 Office 家用及中小企業版 2019。(圖片翻攝自https://www.microsoft.com/zh-tw/home-use-program/frequently-asked-questions)

微軟中小企業授權方案不再提供Office永久版

隨著發展政策積極轉向Office和Windows訂閱營收模式,微軟近日悄悄公布終止中小企業授權(Home Use Program,HUP)方案中的Office永久授權,也就是不再提供買斷版的Office套件軟體。

微軟原先的「家用計畫」(HUP),會提供中小企業優惠價的Office產品,包含Office永久授權的Office專業增強(Professional Pro)、標準版(家用及中小企業版)Office或Mac版Office等。這些是買斷型的授權,對不想轉換或尚未準備好轉到雲端的中小企業用戶來說,是不錯的選擇。

但目前微軟家用計畫相關網頁則顯示,Microsoft 正在更新軟體家用計畫,該計畫方案已不再提供 Office 專業增強版 2019 和 Office 家用及中小企業版 2019。更多內容

AMD超多64核心EPYC處理器上市

攝影_余至浩

【舊金山直擊】兩年前,借助第一代超多核心EPYC處理器的推出,吹響了AMD反攻市場的號角,AMD近日更在舊金山舉行的AMD EPYC產品發布會上,更乘勝追擊,大動作宣布新一代超多64核心EPYC伺服器處理器正式推出上市。還一口氣推出多達19款新EPYC處理器產品型號,同樣主打超多核心、高性價比,其中最便宜的版本售價不到500美元,最高階的EPYC 7742處理器則要6,950美元。

超多核心CPU產品EPYC,靠著採用更先進製程與全新Zen架構,迅速讓三度失利的AMD重新在伺服器市場打響名號,兩年下來,不只中止AMD連年虧損,從2017年逐漸轉虧為盈,更靠著主打超多核心、高性價比的策略奏效,長年落後的AMD,從原先不到1%的全球市占,提升到了如今的近5%,更有資格與英特爾競爭。更多內容

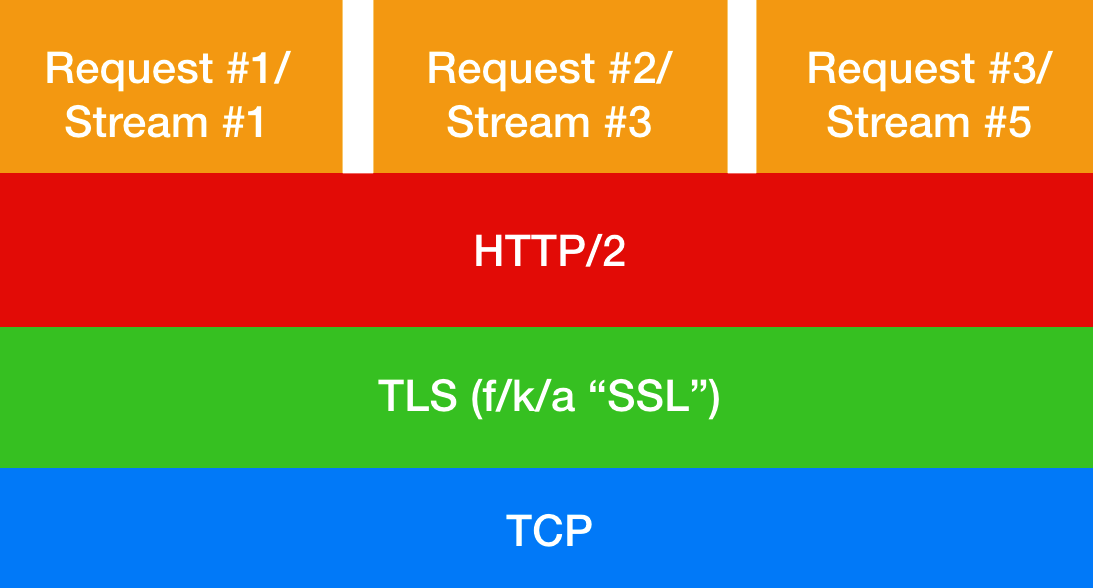

HTTP/2含有服務阻斷漏洞,多家科技大廠受波及

圖片來源_Netflix

美國CERT/CC警告,許多HTTP/2實現含有服務阻斷(DoS)攻擊漏洞,影響蘋果、臉書、微軟等眾多業者或專案。

HTTP/2為新一代的HTTP傳輸協定標準,主要採用由Google所開發的開放SPDY協定。

CERT/CC表示,由於HTTP/2需要比HTTP/1.1更多的資源來進行連結,在安全上,儘管它已經考慮了大多數可預期的行為,但如何減少實現時的異常行為依然引來許多缺陷。

駭客只要利用許多串流向特定資源請求大量資料;或是持續向某個HTTP/2 Peer發送Ping指令;還是創造多個請求串流,並持續改變串流的優先順序;或者開啟多個串流,在每個串流中夾帶無效請求,都能大量消耗系統資源,而單一系統的終止,可能影響其它伺服器的運作,造成阻斷服務攻擊。更多內容

臺灣再奪全球駭客CTF大賽亞軍

圖片來源_HITCON

代表臺灣參加第27屆DEF CON CTF(搶旗攻防賽)比賽的臺灣聯隊HITCON x BFKinesiS,在歷經三天不眠不休的熬夜解題,獲得第二名的好成績。這也是臺灣代表隊參加DEF CON CTF迄今第六年,在資深老將HITCON戰隊與新生代戰隊BFKinesiS合體後,再度獲得亞軍的殊榮。今年的冠軍隊伍則是美國PPP(Plaid Parliament of Pwning)戰隊,中國隊Tea Deliverers位居第三。更多內容

GitHub Actions全面支援CI/CD了

圖片來源_GitHub

日前GitHub更新工作流程自動化平臺Actions,現在進一步完整支援持續整合和持續交付功能,而GitHub Actions支援的作業系統也從Linux,擴展到了macOS和Windows,支援的語言和框架包括了Node.js、Python以及.NET等。正式版預計會在今年11月13日上線。

作為一個工作流程自動化平臺,GitHub Actions提供了一系列控制API,讓開發者可以在事件發生時,協調和編排工作流程,並且提供用戶豐富的回饋資訊,在流程中確保每一步驟的運作安全。開發者還可以將工作流程和步驟,編寫成程式碼儲存在儲存庫中,用管理程式碼的方式管理工作流程,並與團隊共享或是重用軟體開發實踐。更多內容

博通以107億美元收購賽門鐵克企業安全部門

一如上個月媒體報導,通訊晶片大廠博通(Broadcom)於8月8日宣布以107億美元現金,收購賽門鐵克(Symantec)的企業安全業務以強化軟體業務,而賽門鐵克仍然保有消費性安全產品,包括身分防護服務LifeLock及諾頓(Norton)防毒軟體。

CNBC報導,美國啟動對華為出售關鍵零組件的禁令直接衝擊博通,迫使其調降6月營收預測。博通執行長Tan指出,加碼軟體有助於平穩公司業務,賽門鐵克產品也可和之前收購的Brocade及CA,創造交叉銷售的機會。更多內容

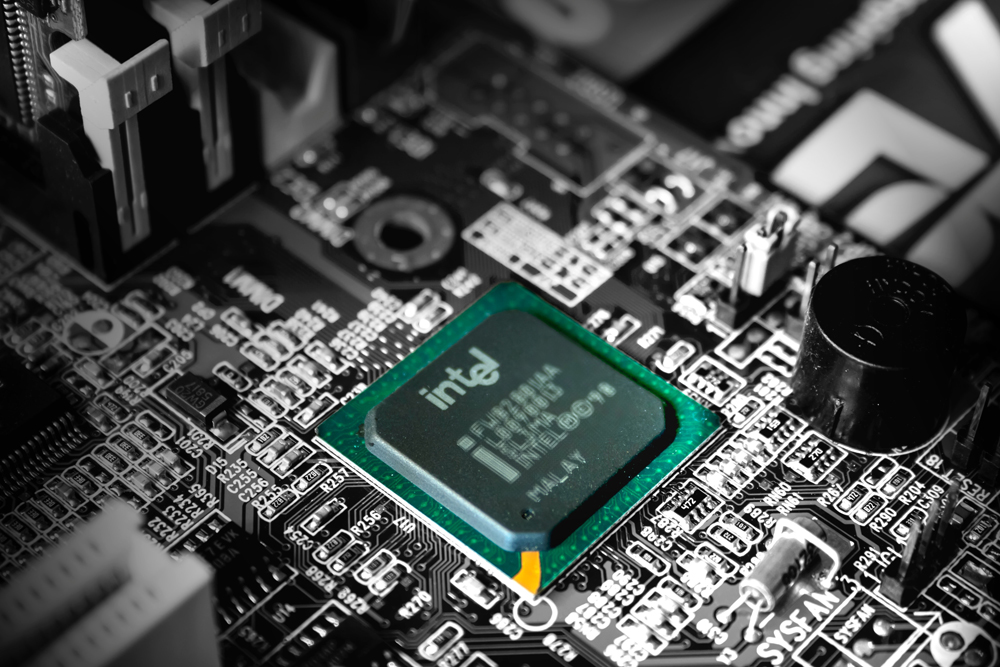

英特爾CPU再現推測執行漏洞

圖片來源_ Slejven Djurakovic

資安業者Bitdefender揭露另一個英特爾CPU的推測執行漏洞,該漏洞為Spectre的變種,過去曾有的修補都不管用,同樣允許駭客存取記憶體中的機密資訊,英特爾、微軟與紅帽也對此發出警告。

推測執行(Speculative Execution)為一用來提升CPU效能的設計,可提前執行可能需要的指令,這些指令可能與私有資料有關,並把資料帶入快取,駭客即可開採此一程序,讀取存放在記憶體中的機密資訊,又稱為旁路攻擊。

Bitdefender所發現的漏洞牽涉到SWAPGS指令,它可在64位元的x86處理器中置換GS暫存器的值,以存取核心空間的資料,因而可能遭到駭客利用,駭客只要藉由惡意的本地端程式,就能存取原本無權存取的系統記憶體。

Bitdefender去年就向英特爾提報該漏洞,根據英特爾的說法,評估後判斷針對該漏洞的最佳緩解之道在於軟體層面,因此交由微軟主導,與相關第三方協商補救措施。

其實微軟已在7月的Patch Tuesday例行性安全更新中,修補了這個CPU推測執行漏洞,編號為CVE-2019-1125,只是在8月初與其它業者同步揭露。該漏洞波及Windows 7、Windows 10及Windows Server等平臺。

至於紅帽則說,除了更新Linux核心並重啟系統之外,並沒有其它完整的緩解辦法,但目前尚未得知有任何途徑可在Linux系統上開採該漏洞。眾多Red Hat平臺都受到影響,紅帽建議用戶要儘速更新。更多內容

不用CPU,GPUDirect載入大型資料集能更快

繪圖晶片大廠Nvidia發展了名為GPUDirect儲存(GPUDirect Storage)的資料傳輸技術,加快位在各種儲存的資料,傳輸到GPU記憶體的速度,可以將頻寬增加至原本的2到8倍,而且還能降低端到端的延遲達3.8倍。

目前資料從NVMe磁碟傳輸到GPU記憶體的標準路徑,是使用系統記憶體中的反彈緩衝區(Bounce Buffer),而GPUDirect儲存技術則避免使用反彈緩衝區,以減少額外的資料副本,並使用直接記憶體存取引擎(DMA)將資料直接放到GPU記憶體中,為遠端或是本地儲存,諸如NVMe或NVMe over Fabric,和GPU記憶體之間,建立一個直接傳輸資料的路徑,而這能有效減輕CPU I/O的瓶頸,提升I/O頻寬和傳輸資料的量。

Nvidia在GPU資料科學平臺RAPIDS中的GPU資料影格(GPU DataFrame,GDF)函式庫cuDF上進行實驗,發現使用GPUDirect存儲技術,比起原始cuDF CSV讀取程式,將資料傳輸到GPU記憶體的吞吐速度快了8.8倍。更多內容

GCP再推出多款新虛擬機器,通用VM規格大提升

圖片來源_Google

八月初Google推出新一波虛擬機器測試版,包括專為計算密集應用程式設計的虛擬機器C2,和記憶體最佳化虛擬機器M2系列,還推出性價比更高的通用虛擬機器N2系列。

M2系列則是為滿足高記憶體配置需求應用推出的虛擬機器,支援的記憶體容量最高達12TB,可供SAP用戶在GCP上執行SAP Hana,或是分析工作負載等記憶體密集的任務。更多內容

小心Amazon EBS配置不當,恐讓機密資料曝光

圖片來源_goodfreephotos網站

不只是Amazon S3含有配置不當造成資料外洩的問題,資安業者Bishop Fox警告,Amazon Elastic Block Store(EBS)在快照功能上的配置不當,也會讓企業的機密資訊全都曝光。

Amazon EBS為一高效能區塊儲存服務,專門用來存放Amazon EC2執行個體的持久性資料,而快照則是用來備份Amazon EBS,多半是備份檔案系統或大型資料庫等重要任務。

不過,Bishop Fox的安全研究人員發現,許多企業的雲端管理員在使用Amazon EBS的快照功能時,不小心在配置設定上,將快照設為公開且未加密。更多內容

熱門新聞

2026-02-11

2026-02-11

2026-02-12

2026-02-09

2026-02-10

2026-02-10

2026-02-06