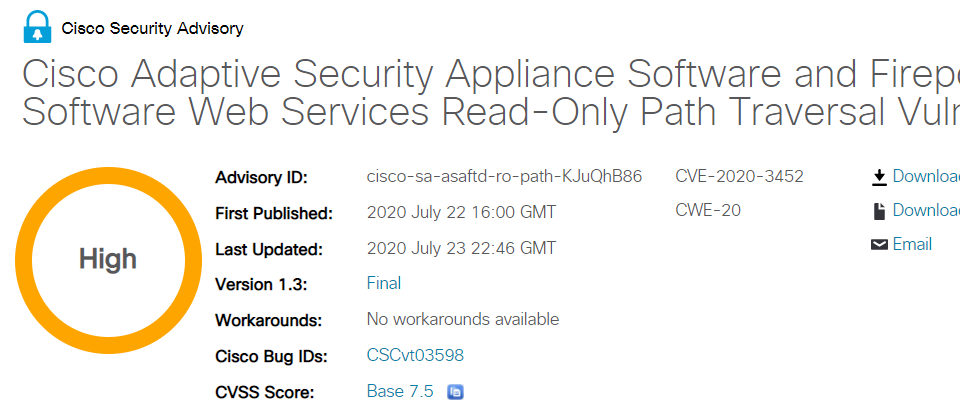

通訊設備大廠思科(Cisco)在7月22日修補其Adaptive Security Appliance(ASA)軟體與Firepower Threat Defense(FTD)軟體的安全漏洞,此一編號為CVE-2020-3452漏洞,允許未經授權的遠端駭客執行目錄穿越(directory traversal)攻擊,以讀取系統上的機密檔案,當時尚未傳出攻擊事件,不過隔天思科便修改了該安全公告,表示坊間已出現攻擊程式與實際的開採行動。

CVE-2020-3452漏洞存在於ASA與FTD的網頁服務介面上,肇因它們在處理HTTP請求時,缺乏妥善的URL輸入驗證,駭客只要傳送一個含有目錄穿越字元序列的HTTP請求,就能開採該漏洞,檢視該網頁服務檔案系統上的任何檔案。

當時資安業者Rapid7就曾督促用戶應該要儘速修補該漏洞,且透過Sonar搜尋到網路約有超過8.5萬臺ASA/FTD,且其中有398臺屬於Fortune前五百大企業所有。

而一名安全研究人員Ahmed Aboul-Ela在23日便釋出了CVE-2020-3452的概念性驗證攻擊程式,無獨有偶地,思科在同一天就變更其安全公告,改口說該漏洞已遭到駭客開採。

熱門新聞

2026-02-11

2026-02-09

2026-02-11

2026-02-10

2026-02-10

2026-02-06

2026-02-10

2026-02-10

Advertisement