自去年12月初開始,就引起IT業界關注的Log4Shell漏洞,在12月的倒數3天,又有資安業者揭露相關攻擊行動。他們發現中國駭客組織Aquatic Panda利用這項漏洞,來鎖定學術單位採用的VMware Horizon系統下手,而在此之前,利用這項漏洞的中國駭客組織,還有發動SolarWinds供應鏈攻擊的Hafnium。

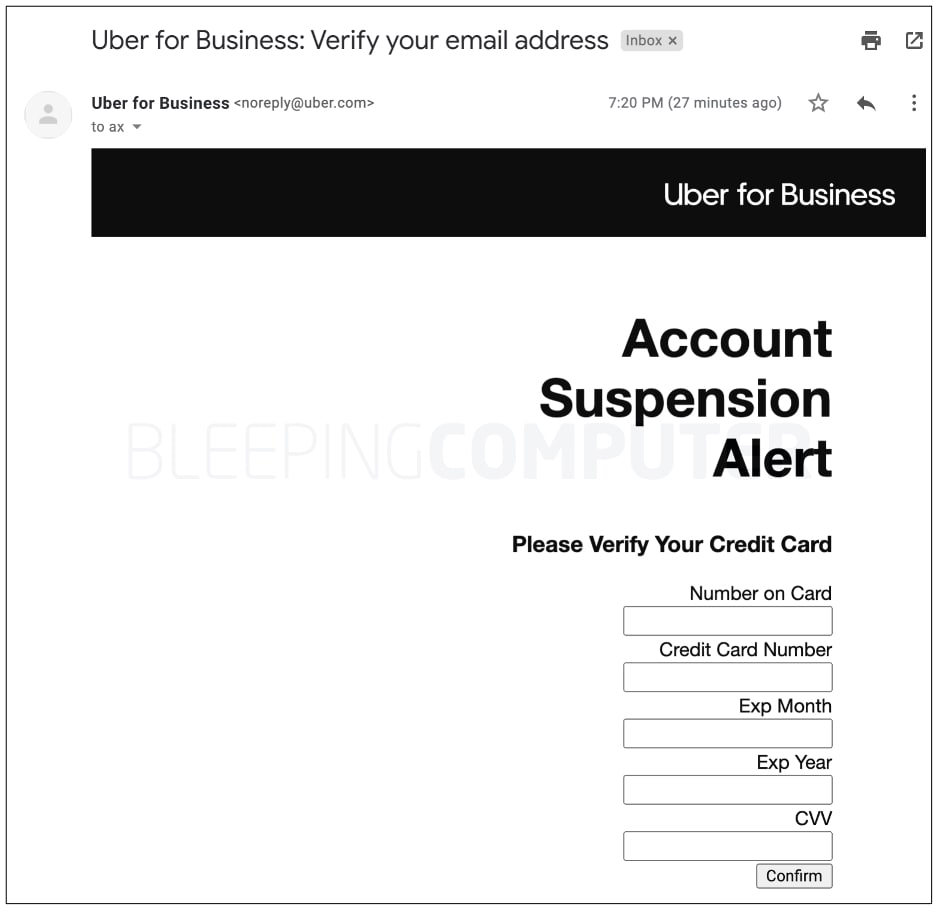

而在曝露於各式IT系統的Log4Shell漏洞之外,存在於企業內部應用系統的漏洞,也可能引發嚴重的災難。例如,網路叫車平臺Uber的內部郵件系統,被研究人員找到的漏洞也值得留意,因為,攻擊者可運用這項漏洞來假借Uber的名義,來騙取用戶與司機的信用卡資料。但這名研究人員揭露後,多名資安人員也表明他們曾向Uber通報相關漏洞,且同樣不被Uber承認。

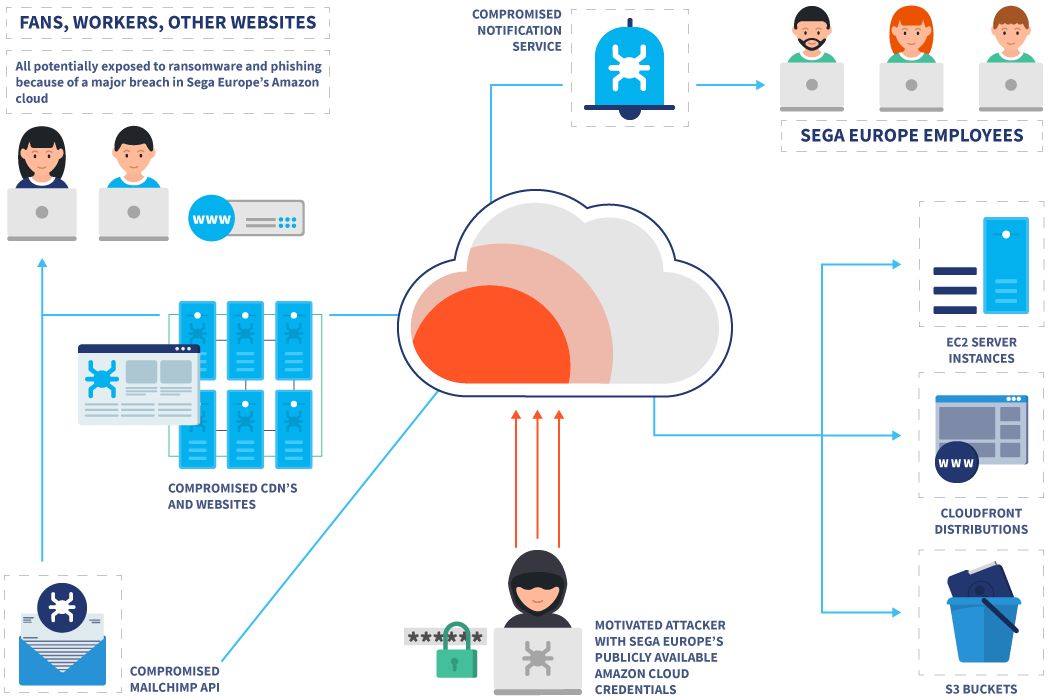

但上述提及的軟體漏洞之餘,上週大型物流業者、音訊裝置業者接連傳出雲端儲存桶配置不當的情況,接著又有遊戲大廠Sega也被發現類似的情形。研究人員發現,Sega的AWS S3儲存桶防護不足,可讓任何人上傳或修改部分網站的內容,甚至是竄改網域組態,所幸沒有遭到濫用的跡象。

【攻擊與威脅】

中國駭客組織利用Log4Shell攻擊學術機構

資安業者CrowdStrike指出,他們發現名為Aquatic Panda的中國駭客組織,利用Log4Shell漏洞,鎖定使用遠端工作平臺VMware Horizon的學術機構發動攻擊。這項攻擊行動的過程裡,駭客找尋VMware Horizon採用的Tomcat網站伺服器元件下手,並下達一連串的Linux命令,使用寫死IP位址的Shell程式碼,從攻擊者的基礎設施取得其他作案工具。研究人員表示,由於在執行Tomcat服務的Windows伺服器上,也看到攻擊者執行上述Linux指令,而引起他們的注意,從而發現這起利用Log4Shell的攻擊行動。

遊戲大廠Sega歐洲雲端系統防護不足,致用戶資料及公司資產曝險

VPN服務評測網站VPN Overview指出,他們發現遊戲大廠Sega的歐洲AWS S3儲存桶防護不足,影響該公司26個網域或遊戲服務。研究人員指出,這些防護不足的現象,讓他們可以上傳或修改網站的檔案、執行程式碼、變造網頁及網域組態。這些網域包含Sega.com、downloads.sega.com、CDN.sega.uk、以及知名遊戲音速小子(Sonic the Hedgehog)、魔兵驚天錄(Bayonetta)及全軍破敵(Total War)等遊戲服務。Sega獲報後於去年10月底修正上述防護不足的情形。

VPN服務評測網站VPN Overview指出,他們發現遊戲大廠Sega的歐洲AWS S3儲存桶防護不足,影響該公司26個網域或遊戲服務。研究人員指出,這些防護不足的現象,讓他們可以上傳或修改網站的檔案、執行程式碼、變造網頁及網域組態。這些網域包含Sega.com、downloads.sega.com、CDN.sega.uk、以及知名遊戲音速小子(Sonic the Hedgehog)、魔兵驚天錄(Bayonetta)及全軍破敵(Total War)等遊戲服務。Sega獲報後於去年10月底修正上述防護不足的情形。

社交網路應用Curious Cat失去其網域名稱所有權,並發布怪異的推文

根據資安新聞網站Bleeping Computer的報導,名為Curious Cat的網路問答社群服務,約於2021年12月19日開始失去網域名稱所有權,當時網站已顯示網域名稱求售的內容,隨後不久便被替換成為網站正在維護的訊息,但商標與原本的完全不同。Curious Cat在推特上表明是因工作人員的疏失造成,並將服務原本Curiouscat.qa網域,更換為Curiouscat.me和Curiouscat.live,要求用戶更新Android與iOS的App才能繼續使用,不少用戶決定暫時停止使用Curious Cat的服務。

網路購物平臺PulseTV遭駭,20萬張信用卡資料外洩

美國網路購物平臺PulseTV驚傳資料外洩,根據該公司與緬因州檢察總長辦公室報告的資料,至少有20萬名客戶受到影響。這家業者自2021年3月察覺未經授權的信用卡交易,但直到當地執法部門通報,他們才與外部資安業者合作,研判約從2019年1月1日至2021年8月31日使用信用卡購物的客戶,可能會受到此次攻擊事件影響。該公司宣布,將轉換到其他支付系統,並要求客戶啟用雙因素驗證來防範相關攻擊。

五分之一老舊網域存在資安風險,恐被用於攻擊行動

資安業者Palo Alto Networks指出,他們自2021年9月開始觀察數萬個網域,結果發現近期駭客來發動攻擊的網域,往往使用已經註冊一段時間的網域名稱,原因是資安業者往往優先檢查新註冊的網域(NRD)。這種被先註冊的網域名稱,攻擊者的目的是要維持其無害的記錄,而不致被資安系統識別為有害,研究人員發現,這種網域通常會先暫停使用2年,之後的DNS流量會爆增約165倍。而他們會調查這些網域的原因,主要與近期發現的Pegasus間諜軟體攻擊行動有關。

APT駭客運用DanderSpritz事件記錄框架,進行偵察與持續在受害電腦的工作

資安業者Check Point指出,他們發現Equation Group駭客組織在使用的DanderSpritz惡意框架裡,搭配名為DoubleFeature的日誌記錄工具,來追蹤惡意框架的運作狀態。研究人員指出,這個工具監控了DanderSpritz的遠端存取模組、資料洩露後門、持續在受害環境運作的工具等模組,是否正常運作,而能在受害電腦上長時間進行監控。

【漏洞與修補】

網路叫車平臺的Uber郵件系統存在漏洞,可被用於騙取信用卡資料

漏洞懸賞獵人Seif Elsallamy指出,他發現了網路叫車平臺Uber系統裡的漏洞,一旦有人利用這項漏洞,就能以Uber的名義發送電子郵件,研究人員也進行概念性驗證攻擊,藉著這項漏洞,成功發送要求用戶驗證信用卡資料的攻擊信件,而且,該信件亦通過DKIM和DMARC等安全檢查。然而,Uber獲報後認為,這必須要透過社交工程才能發揮作用,而認定不是他們漏洞懸賞計畫範圍的漏洞,但該名研究人員指出,這項漏洞若是與該公司2016年外洩的用戶與司機個資搭配使用,將會產生嚴重的後果。

漏洞懸賞獵人Seif Elsallamy指出,他發現了網路叫車平臺Uber系統裡的漏洞,一旦有人利用這項漏洞,就能以Uber的名義發送電子郵件,研究人員也進行概念性驗證攻擊,藉著這項漏洞,成功發送要求用戶驗證信用卡資料的攻擊信件,而且,該信件亦通過DKIM和DMARC等安全檢查。然而,Uber獲報後認為,這必須要透過社交工程才能發揮作用,而認定不是他們漏洞懸賞計畫範圍的漏洞,但該名研究人員指出,這項漏洞若是與該公司2016年外洩的用戶與司機個資搭配使用,將會產生嚴重的後果。

研究人員揭露iOS漏洞,可利用HomeKit智慧家電癱瘓iPhone

研究人員Trevor Spiniolas揭露一項iOS漏洞doorLock,這項漏洞存在於iOS 14.7至15.2,攻擊者可透過蘋果認證的HomeKit智慧家電裝置,藉由將這類裝置的名稱設置為50萬個字元的方式觸發漏洞,導致能探索HomeKit裝置的iPhone或iPad,家庭(Home)App可能會完全無法運作,甚至整個作業系統出現無法回應的情形。蘋果原本預計於2021年修補,但目前延後到2022年初才會提供更新軟體,使得該名研究人員公布相關細節,並呼籲用戶停用iOS裝置的「家庭設備」功能,來防範相關攻擊。

美光固態硬碟存在可濫用的隱藏磁區,恐被攻擊者用於藏匿惡意軟體

高麗大學的研究人員發現,美光(Micron)為增加固態硬碟(SSD)運作效率,所加入的彈性容量機制,可能會被攻擊者濫用。研究人員表示,由於這種機制的保留空間無法透過作業系統直接存取,連帶防毒軟體也難以檢測,再加上SSD廠商基於效能考量,而實際上往往長達數個月才清除寫入的檔案,使得攻擊者能在這個磁碟區埋藏惡意軟體。研究人員呼籲固態硬碟業者,應提供相關的防禦措施。

Netgear路由器存在漏洞,攻擊者可用於接管設備

資安業者Tenable指出,Netgear旗下的Wi-Fi路由器Nighthawk R6700v3,存在6個高風險漏洞,一旦攻擊者利用這些漏洞,將能完全控制路由器設備,雪上加霜的是,該路由器亦採用了存在漏洞的jQuery程式庫(1.4.2版),以及具有已知弱點的MiniDLNA伺服器軟體(未透露版本)。研究人員在9月30日通報Netgear,不過迄今該廠商尚未發布修補程式。

【資安防禦措施】

密碼外洩查詢網站HIBP加入由竊密軟體RedLine偷到的帳密資料

提供外洩帳密查詢的網站Have I Been Pwned(HIBP),資料來源多半是遭受攻擊的網站服務,但他們最近新加入的資料,是攻擊者透過竊密軟體RedLine從受害電腦裡,所挖掘的各式帳號和密碼。這些資料是由資安研究員Bob Diachenko發現,存在於未設防的伺服器,約自2021年8月至9月收集而得,總共超過600萬筆資料,經過分析後約有44.1萬個不重複的帳密,其中包含了許多用戶在密碼管理服務LastPass裡,所採用的主密碼(Master Password),研究人員懷疑可能與日前LastPass傳出資料外洩的事故有關。

【近期資安日報】

2021年12月30日,加密貨幣交易所因Log4Shell漏洞成勒索軟體受害者、T-Mobile用戶遭到SIM卡挾持攻擊

2021年12月29日,密碼管理系統LastPass驚傳遭到帳號填充攻擊,音訊設備大廠、美國物流業者雲端配置不當

2021年12月28日,資安成國際半導體展要角,勒索軟體eCh0raix於聖誕節前夕攻擊威聯通NAS

2021年12月27日,IT業者公布Log4Shell漏洞影響情形,疑似由Babuk修改而成的勒索軟體Rook已有受害者

2021年12月24日,Apache網頁伺服器驚傳重大漏洞,以解僱為由的網釣攻擊散布惡意軟體Dridex

2021年12月23日,阿里巴巴Log4Shell漏洞未先通報中國政府遭到制裁,微軟Teams應用程式漏洞恐被用於詐騙

2021年12月22日,Log4Shell隱含SBOM-軟體元件列管問題,暗網市集恐成攻擊者購買入侵帳密來源

2021年12月21日,比利時國防部遭Log4Shell漏洞攻擊,駭客以輝瑞藥廠的名義進行網路釣魚

2021年12月20日,Log4Shell出現新的阻斷服務漏洞、勒索軟體Conti鎖定VMware vCenter發動攻擊

熱門新聞

2026-02-11

2026-02-09

2026-02-11

2026-02-10

2026-02-10

2026-02-06

2026-02-10

2026-02-10