Unit 221B

美國資安業者Unit 221B上周揭露了勒索軟體Zeppelin的多個安全漏洞,但其實Unit 221B早在2020年便得知相關漏洞,而且已協助逾20家受害者打造解密金鑰,只是一直到近日才對外公布。

Zeppelin現身於2019年,是以Delphi撰寫的俄羅斯勒索軟體,對受害者提出的平均贖金為5萬美元。Unit 221B表示,該公司之所以決定針對Zeppelin展開行動,是因為此一勒索軟體鎖定收容所、非營利機構與慈善機構等缺乏回應能力的組織進行攻擊,這觸發了該團隊的過動症狀。

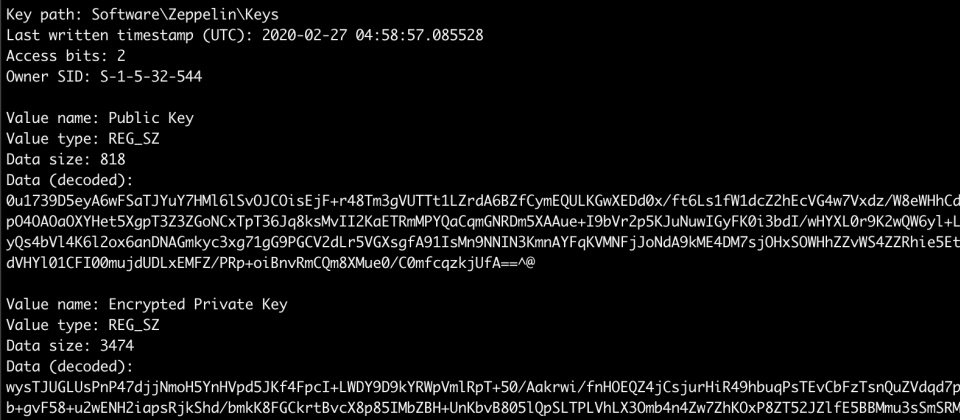

Unit 221B先參考了BlackBerry Cylance在2019年底、對一款Zeppelin變種所撰寫的分析報告,了解Zeppelin使用3種不同型態的加密金鑰來加密檔案,並於被感染的每臺機器上隨機產生臨時的RSA-512公鑰,用它來加密存取加密資料的AES金鑰。駭客會在完成資料加密之後,刪除系統上的RSA-512公鑰,但只要能夠復原該公鑰,就能破解它並取得AES金鑰。

BlackBerry Cylance的分析報告協助Unit 221B找到了Zeppelin的安全漏洞,繼之獲得美國雲端基礎設施供應商DigitalOcean的贊助,利用20臺每臺具備40個CPU的伺服器叢集以進行RSA-512公鑰的因數分解,大概需要4~6小時來得到兩個主要的因數,再計算出私鑰。

其實Unit 221B有關Zeppelin漏洞的研究報告在2020年2月就已出爐,但並未大張旗鼓地公開,而是秘密地協助Zeppelin受害者解鎖檔案。

資安部落格《KrebsOnSecurity》專訪了一名Zeppelin受害者Peter。Peter是位IT管理員,他的公司在2020年5月遭遇Zeppelin攻擊事件,當時他進這家公司才不到半年,而且不管是生產系統或備份系統都被駭客加密了,老板拖延了兩周之後,已經打算支付贖金,結果接到了FBI的電話,要求他們不要支付贖金,並推薦由Unit 221B協助解鎖。

過去只要有資安業者公布了特定勒索軟體的解密金鑰,駭客就會得知自己的軟體含有安全漏洞並加以修補,這使得Unit 221B決定低調地提供協助,僅將漏洞報告提供給執法機構及少數的研究人員。

熱門新聞

2026-02-13

2026-02-13

2026-02-13

2026-02-13

2026-02-13