有雲端服務業者代管的Exchange伺服器傳出含有ProxyNotShell而遭到攻擊,現在該業者揭露初步的調查結果,表示他們遭遇勒索軟體攻擊,但不影響代管Exchange伺服器以外的業務。

美國針對中小企業與民眾提供的COVID-19救濟金,近期傳出該國政府發現中國駭客APT41參與盜取相關補助的攻擊行動。但這樣的情況並非首例──2020年奈及利亞詐騙集團Scattered Canary就企圖向該國州政府詐領失業補助。

FreeBSD開發團隊近日修補Ping元件的漏洞,並呼籲使用者應儘速修補,原因是該漏洞有可能讓攻擊者挾持整個FreeBSD作業系統。

【攻擊與威脅】

雲端服務業者Rackspace代管的Exchange伺服器服務證實遭勒索軟體攻擊

本月初雲端服務業者Rackspace代管的Exchange系統因資安事故停擺,他們緊急將相關環境隔離,並協助用戶暫時遷移至Microsoft 365。針對這起事故,根據初步的調查結果,Rackspace認為這起事件為勒索軟體攻擊,但尚未確認是否有資料遭竊。此外,該公司研判受害範圍僅限於Exchange代管業務,自家的郵件服務Rackspace Email與其他產品則不受影響。

美國COVID-19救濟金傳出被盜,疑中國駭客APT41所為

根據NBC News的報導,美國特勤局發現,中國駭客組織APT41竊取了美國政府2千萬美元的COVID-19救濟金,這些包含十幾個州小型企業的急救貸款,以及民眾的失業保險金。但不具名的官員與專家表示,上述情況很可能只是冰山一角,還有多起詐領救濟金的事件,矛頭也都指向政府資助的駭客組織。對此,中國駐華盛頓大使館並未做出說明。

俄羅斯駭客入侵歐美組織,目的是綁架這些單位的網路流量,以此攻擊烏克蘭

資安業者Lupovis揭露俄羅斯駭客近期攻擊烏克蘭組織的手法,駭客先入侵並挾持英國、美國、法國、巴西、南非的企業網路,並藉由重新路由的方式對烏克蘭發動網路攻擊。這些被充當「路由」的企業,包含了財富500強公司、15家醫療照護機構,以及水壩監控系統。

研究人員至少看到50至60名攻擊者參與相關攻擊,攻擊方式也相當多元,包含將受害裝置納入殭屍網路並用於DDoS攻擊,或是執行SQL注入、遠端檔案包含(RFI)、入侵Docker環境,此外,他們也發現攻擊者利用已洩露的烏克蘭組織帳密,或是已有CVE編號的漏洞來潛入受害組織。

俄羅斯大型金融機構VTB遭到DDoS攻擊

根據俄羅斯媒體塔新社的報導,當地大型銀行VTB的基礎設施遭到境外大規模DDoS攻擊,且為該銀行遭遇最大規模的攻擊事件。VTB強調銀行的系統正常運作,客戶資料也受到保護,駭客的目的,很可能是要讓銀行的服務中斷,導致用戶無法使用相關服務。而對於攻擊者的身分,烏克蘭IT軍隊聲稱是他們所為。

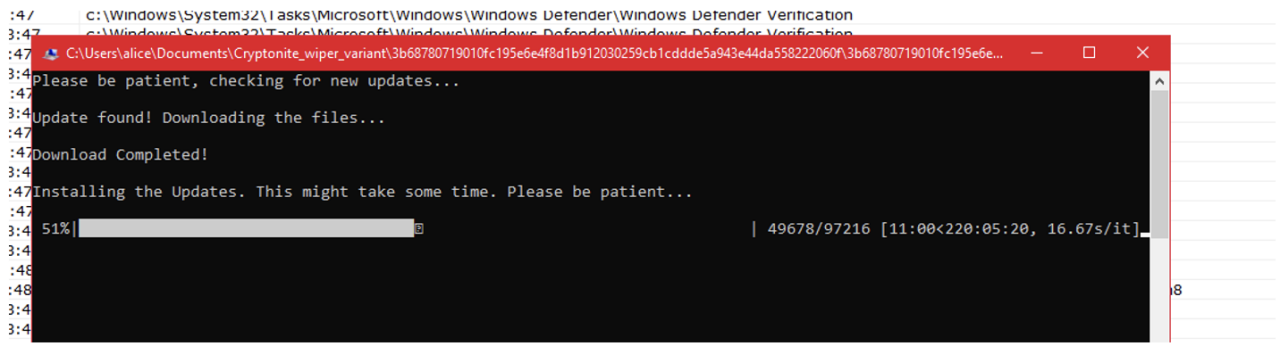

勒索軟體與資料破壞程式只有一線之隔,駭客基於公開的Cryptonite程式碼,而發展出加密而無法解密的惡意程式

有人透過開放原始碼的型式提供勒索軟體Cryptonite,並於GitHub上架相關的程式碼,但事隔兩個星期,駭客以此勒索軟體為基礎,打造了資料破壞軟體(Wiper)。

資安業者Fortinet於12月5日揭露勒索軟體Cryptonite的新變種,該變種程式具備原本Cryptonite的特性,例如,在運作的過程中,此軟體會在命令提示字元視窗上,假借安裝更新程式的名義,顯示加密檔案的進度,但與原版Cryptonite不同之處在於,變種程式並未提供解密的操作介面。經研究人員調查,原因是駭客編譯該勒索軟體的過程發生錯誤所致,使得變種Cryptonite無法直接執行解密檔案模式,加密電腦檔案後也不會向攻擊者回傳解密金鑰。

【漏洞與修補】

FreeBSD使用的Ping軟體元件出現嚴重漏洞,駭客恐能遠端挾持具有該弱點的FreeBSD系統

維護FreeBSD的開發團隊於11月29日發布更新,修補ping元件的記憶體緩衝區溢位漏洞CVE-2022-23093,CVSS風險層級達7.5分,影響所有版本的FreeBSD作業系統,一旦攻擊者利用這項漏洞,就能遠端導致ping當機,並有可能執行任意程式碼。對此,開發團隊表示,由於此應用程式的處理程序會在相容模式沙箱運作,對於該作業系統的整體影響算是有限。此外,基於FreeBSD開發的防火牆系統OPNsense也發布了22.7.9版,修補上述漏洞。

IBM Cloud的PostgreSQL資料庫服務出現漏洞,可被用於未經授權的存取

資安業者Wiz揭露IBM Cloud旗下一款資料庫雲端服務的高風險漏洞Hell's Keychain,此漏洞的組成,包含了3種不慎曝露的帳密資料──Kubernetes服務帳號的Token、私有容器的登錄檔案、CI/CD伺服器帳密,以及結合內部編譯伺服器極為寬鬆的網路存取規範。一旦遭到利用,攻擊者就有可能在租戶的環境遠端執行任意程式碼,甚至讀取與竄改儲存於PostgreSQL裡面的資料,CVSS風險評分為8.8分。IBM獲報後已完成修補,並表示目前尚未發現該漏洞遭到利用的跡象。

Netgear修補路由器組態配置不當的弱點

資安業者Tenable指出,他們發現TP-Link與Netgear於Pwn2Own Toronto 2022開賽的前夕,修補參賽者將要挖掘漏洞的設備。

其中,Netgear針對旗下的Wi-Fi路由器RAX30、AX2400,於12月2日發布的1.0.9.90版韌體,該公司雖沒有說明修補了那些漏洞,但研究人員指出,在此之前的路由器韌體,允許任何服務透過IPv6監聽WAN埠上的流量,而套用新版韌體的設備,已納入對應的ip6tables規則來防堵上述弱點。值得留意的是,上述兩款路由器尚無法透過自動更新套用前述韌體,使用者需手動安裝。

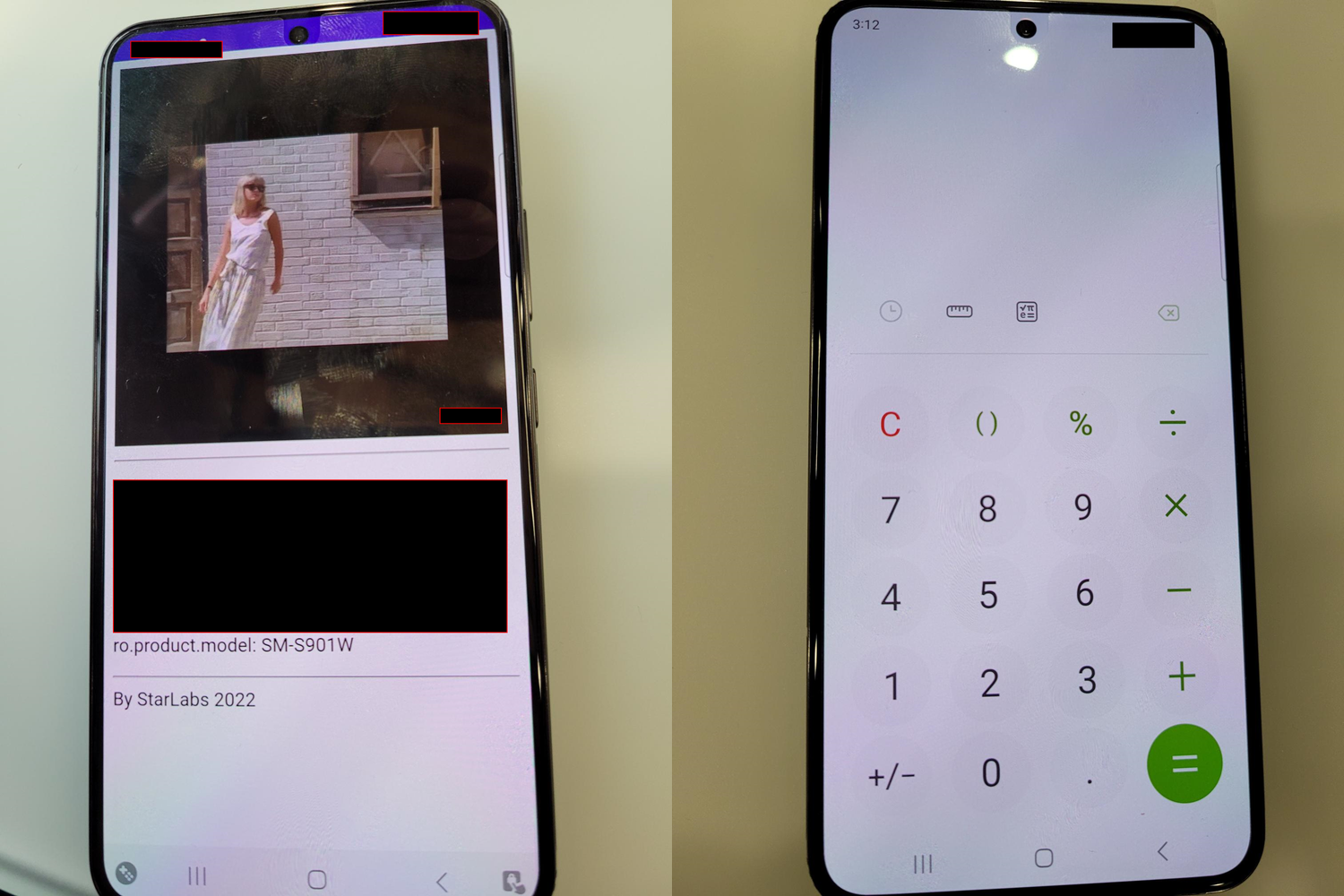

漏洞挖掘大賽Pwn2Own Toronto 2022開幕,研究人員一天內兩度成功攻陷三星手機

12月6日漏洞挖掘大賽Pwn2Own Toronto 2022於加拿大多倫多舉行,總計有26組隊伍參加,這次挖掘漏洞的設備總共有66款,涵蓋智慧型手機、印表機、路由器、NAS等。而在第一天的賽程裡,STAR Labs、Chim這兩個團隊先後找到三星Galaxy S22手機的零時差漏洞,並成功發動輸入驗證攻擊,分別取得5萬、2.5萬美元獎金,此外,兩個隊伍都得到Master of Pwn積分5分。而在當日賽程裡,參賽團隊也找到Canon、Mikrotik、Netgear、TP-Link、Lexmark、Synology、HP等廠牌的印表機或路由器漏洞。

12月6日漏洞挖掘大賽Pwn2Own Toronto 2022於加拿大多倫多舉行,總計有26組隊伍參加,這次挖掘漏洞的設備總共有66款,涵蓋智慧型手機、印表機、路由器、NAS等。而在第一天的賽程裡,STAR Labs、Chim這兩個團隊先後找到三星Galaxy S22手機的零時差漏洞,並成功發動輸入驗證攻擊,分別取得5萬、2.5萬美元獎金,此外,兩個隊伍都得到Master of Pwn積分5分。而在當日賽程裡,參賽團隊也找到Canon、Mikrotik、Netgear、TP-Link、Lexmark、Synology、HP等廠牌的印表機或路由器漏洞。

【其他資安新聞】

北韓駭客Lazarus假借提供加密貨幣應用程式,散布惡意軟體AppleJeus

近期資安日報

【2022年12月6日】 American Megatrends的BMC漏洞波及逾15個廠牌的伺服器、電信業者與業務流程外包公司遭鎖定

熱門新聞

2026-02-11

2026-02-12

2026-02-11

2026-02-10

2026-02-09

2026-02-13

2026-02-10