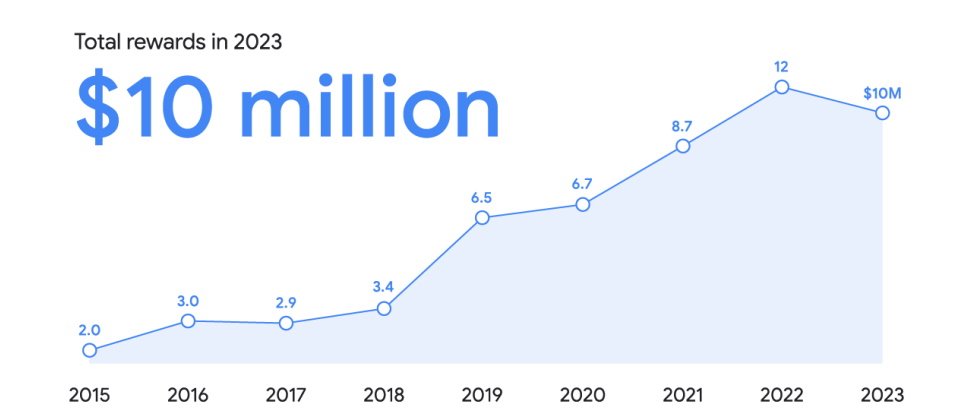

Google表示他們2023年總共發出1千萬美元的漏洞通報獎金給研究人員,其中針對Android的漏洞獎金便高達340萬美元。(圖片來源/Google)

Google本周揭露去年抓漏獎勵計畫的結果,指出去年總計發出1,000萬美元的獎金予68個國家的逾600名研究人員,當中有340萬美元頒給了發現Android安全漏洞的研究人員,另有210萬美元是獎勵發現Chrome漏洞的研究人員。

去年Google推出許多新的抓漏獎勵類型,包括v8CTF與Mobile VRP,也將Android與Google裝置的最高漏洞獎金提升至1.5萬美元。其中,v8CTF是針對Chrome採用的v8 JavaScript引擎所設立的奪旗(Capture The Flag,CTF)專案,只要成功利用v8上的安全漏洞就有機會獲得獎金。

CTF專案與傳統的漏洞獎勵專案(Vulnerability Rewards Program,VRP)不同,VRP著重於發現安全漏洞,CTF則鎖定如何利用這些漏洞,包括非零時差漏洞在內。至於Mobile VRP則是鎖定Android平臺上第一方應用程式的安全漏洞,亦即是由Google開發與維護的Android程式,如Chrome、Gmail、Google Maps、YouTube、Google Drive、Google Play Store或Google Calendar等。

整體而言,去年針對Android的漏洞獎金便高達340萬美元。

Chrome亦為Google抓漏獎勵計畫的重點之一,去年的Chrome VRP提高了舊版Chrome v8漏洞的獎金,並推出高達3倍的完整攻擊鏈獎金(Full Chain Exploit Bonus)。Google說明,因針對舊版Chrome的v8錯誤提供額外獎勵,而發現了長期存在的v8漏洞,其中一項漏洞直接替研究人員帶來3萬美元的獎金。

而Google對Chrome完整攻擊鏈的要求則包括必須可造成沙箱逃逸,示範如何於沙箱外執行程式碼;必須能夠自遠端展開攻擊,而有限或不依賴使用者互動;以及必須是鎖定最新的Chrome版本,涵蓋穩定版、延伸穩定版、開發版與測試版等,最高獎金將多達18萬美元。

Google是在去年6月推出Full Chain Exploit Bonus,期限原本訂為去年12月1日,之後再延長至今年2月14日,但依舊無人領走。Google表示,今年將會對任何想要挑戰相關獎項的研究人員敞開大門。

研究人員在去年成功提交了359份有關Chrome瀏覽器的安全報告,總計獲得210萬美元的獎金。

Google也在去年針對生成式AI舉辦了bugSWAT即時駭客活動,收到35份合格的安全報告,送出8.7萬美元的獎金。

熱門新聞

2026-02-09

2026-02-06

2026-02-06

2026-02-09

2026-02-09

2026-02-09

2026-02-09