昨日(5月14日)微軟發布本月的例行更新,總共修補60個漏洞,相較於上個月達到149個,這次的數量僅約上個月的4成。

僅管這次公布的漏洞數量大幅減少,但值得留意的是,這次有3個零時差漏洞,其中又以桌面視窗管理員(DWM)核心程式庫權限提升漏洞CVE-2024-30051最值得留意,因為有多組研究人員向微軟通報,並指出他們看到駭客將其用於攻擊行動。

【攻擊與威脅】

臺灣飽受中國駭客網路攻擊,Google在臺揭露最新一波輿論影響行動,目的是干擾臺灣總統大選

近年來,無所不在的駭客網路攻擊,已讓傳統網路安全攻防有了進一步的延伸,擴展至認知安全的混合戰,在2024 CYBERSEC臺灣資安大會上,長年追蹤國家級駭客攻擊的Google Cloud Mandiant,不僅向所有臺灣與會者介紹他們觀察到的攻擊活動,並說明了臺灣所遭遇的真實現況。

Google Cloud Mandiant Intelligence副總裁Sandra Joyce指出,他們從2019年開始密切追蹤的中國駭客組織Dragonbridge,當時該組織的鎖定目標是,污衊香港抗議者的名譽,但如今也針對臺灣而來。她首次揭露該組織的最新一波活動,是圍繞著2024年1月我國的總統大選而來。

她表示,Dragonbridge這次散布的內容有幾個主軸,包括:試圖汙名化一些公眾人物,指控美國與臺灣串通灌票等,還有一些活動是針對臺灣年輕人而來,鼓勵他們投票的同時也夾帶批評特定政黨,以及許許多多不同議題。該組織針對臺灣從事相關攻擊,已經至少5年。

殭屍網路Ebury從2009年出現,迄今已感染40萬臺Linux主機

資安業者ESET針對名為Ebury的殭屍網路病毒攻擊行動提出警告,指出該惡意程式從2009年開始活動,迄今已感染約40萬臺Linux主機,截至2023年底,仍有超過10萬臺主機遭到控制。

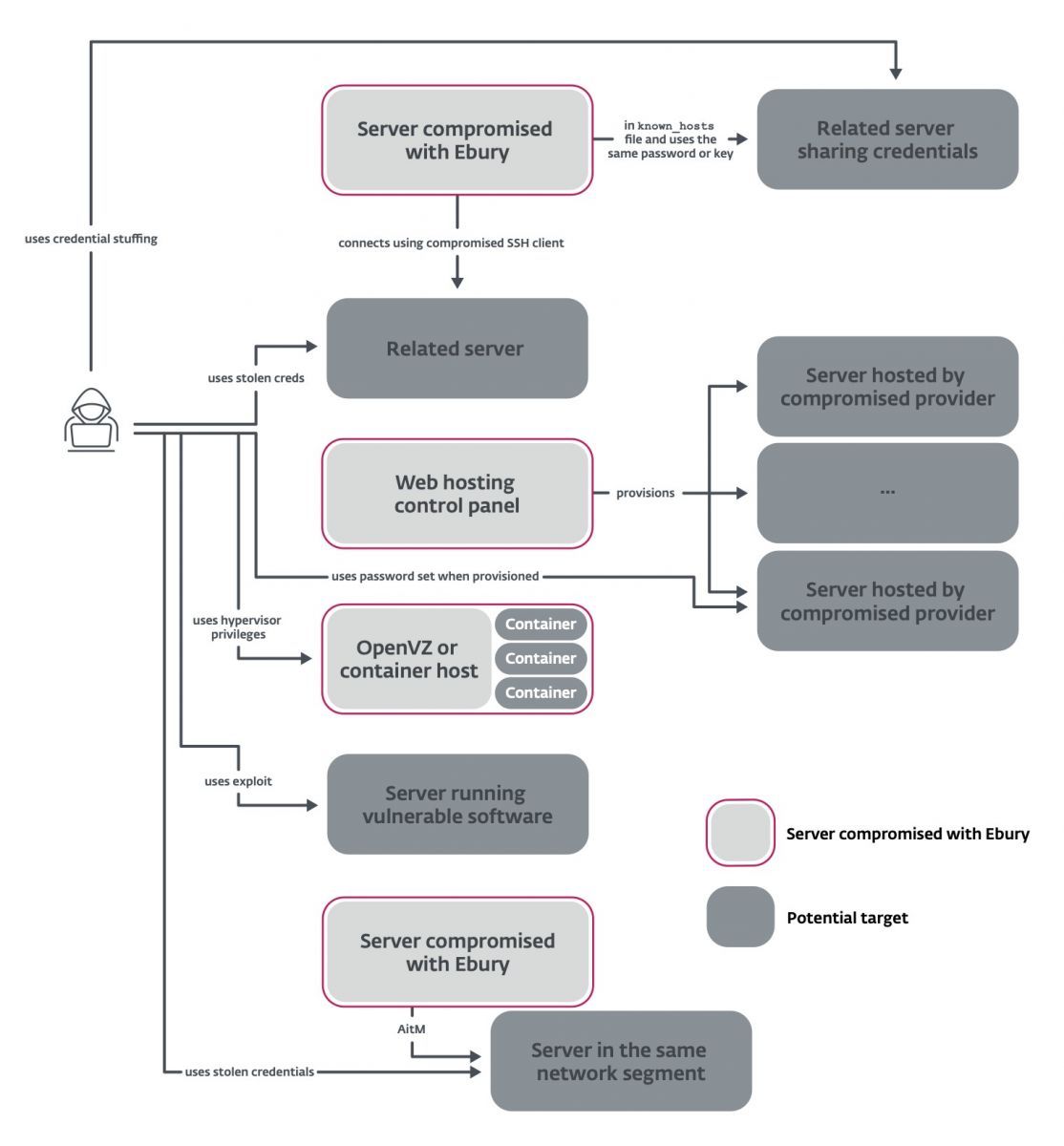

研究人員針對近期的攻擊行動進行分析,指出駭客偏好先針對伺服器代管服務業者下手,然後向這些廠商租用虛擬機器的用戶發動供應鏈攻擊。

攻擊者最初入侵伺服器的管道,是透過外流的帳密資料進行帳號填充攻擊得逞。一旦成功存取目標主機,他們的惡意程式就會從wtmp、known_hosts搜括SSH連線清單,並竊取其中的SSH金鑰,然後用於試圖入侵其他伺服器;此外,他們也發現駭客利用伺服器上軟體的已知漏洞,進一步提升權限的情況。

其他攻擊與威脅

【漏洞與修補】

5月14日微軟發布本月份例行更新(Patch Tuesday),總共修補60個漏洞,包含17個權限提升漏洞、2個安全功能繞過漏洞、27個遠端程式碼執行(RCE)漏洞、7個資訊洩露漏洞、3個阻斷服務(DoS)漏洞,以及4個可被用於欺騙的漏洞。

這些漏洞當中,最受到關注的是3個零時差漏洞,根據CVSS風險評分的高低,依序是:MSHTML平臺安全功能繞過漏洞CVE-2024-30040、桌面視窗管理員(DWM)核心程式庫權限提升漏洞CVE-2024-30051,以及Visual Studio阻斷服務漏洞CVE-2024-30046。

其中,CVE-2024-30040、CVE-2024-30051已被攻擊者積極用於攻擊行動,美國網路安全暨基礎設施安全局(CISA)同日將其列入已被利用的漏洞名冊(KEV),要求聯邦機構在6月4日前完成修補。而CVE-2024-30046的部分,則是在微軟發布資安公告之前,就被公開揭露。

Google修補Chrome漏洞CVE-2024-4761,與上一個零時差漏洞僅相隔不到一週

5月13日Google發布電腦版Chrome更新124.0.6367.207、208,該公司表示,這個版本主要修補高風險漏洞CVE-2024-4761,這項漏洞存在於JavaScript引擎V8,為記憶體越界寫入的問題,由不具名的研究人員在9日通報,而這是今年Google修補的第6個Chrome零時差漏洞。

該公司表示,他們已經得知漏洞被用於攻擊行動的情況。不過,他們這次依然沒有透露進一步的細節,也沒有透露頒發通報者的獎勵金額。值得留意的是,Google才在上週發布124.0.6367.201、202版Chrome,修補另一個也被用於攻擊行動的零時差漏洞CVE-2024-4671,兩次更新間隔僅有4天,皆由不具名的研究人員通報,這也突顯針對瀏覽器弱點而來的威脅加劇的現象。

開源網路效能及配置管理框架Cacti存在重大漏洞,若不修補有可能被攻擊者用於執行任意程式碼

5月12日開源網路效能及配置管理框架Cacti發布1.2.27版,當中總共修補9個漏洞,其中最值得留意的是被列為重大等級的CVE-2024-29895、CVE-2024-25641。

其中,CVE-2024-29895為命令注入漏洞,攻擊者可在Cacti伺服器的PHP元件啟用register_argc_argv功能的情況下,對伺服器下達任意命令,過程中無須通過身分驗證,CVSS風險評為10分。

另一個重大層級的漏洞CVE-2024-25641,此為任意檔案寫入漏洞,存在於套件匯入功能,一旦攻擊者通過身分驗證,且取得匯入範本的權限,就有機會在網頁伺服器執行任意PHP程式碼,從而發動遠端程式碼執行(RCE)攻擊,CVSS風險評分為9.1。

其他漏洞與修補

◆SAP修補CX Commerce、NetWeaver重大漏洞

◆Adobe發布5月例行更新,修補PDF編輯工具、檢視器重大漏洞

◆研究人員公布D-Link EXO AX4800路由器零時差漏洞的概念性驗證程式碼

◆Cinterion工控數據機存在漏洞,攻擊者有機會透過簡訊執行任意程式碼

【資安產業動態】

蔡英文總統連續6年親臨臺灣資安大會,臺灣資安產值去年突破740億元

CYBERSEC 2024臺灣資安大會於5月14日於南港展覽館舉行,總統蔡英文率領政府與資安相關各部會首長,親臨會場並進行開幕致詞,她已連續6年到場參與這場亞太地區規模最大的資安盛會。

蔡英文致詞時表示,過去幾年臺灣持續展現並發展資安量能,除了成立數位發展部、帶動國家數位轉型外,也集結各部會力量,共同推動六大核心戰略產業,全力支持臺灣的資安產業發展,要讓臺灣能夠跟上全球數位轉型浪潮,並在全球供應鏈中,持續保有關鍵地位。在相關政策帶動下,2023年臺灣的資安產值已經超過740億元,穩定朝向2025年800億元產值的目標前進。

近期資安日報

【5月14日】芬蘭首都證實資料外洩事故,起因是教育部門的遠端存取伺服器未修補已知漏洞

熱門新聞

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-09

2026-02-10

2026-02-09