昨(7月9日)有許多軟體業者發布每月例行更新及相關資安公告,其中微軟這次的公告內容相當值得留意,因為他們一口氣緩解143個漏洞,這樣的修補規模,已超過5月、6月兩個月的總和。

值得留意的是,本次有4個零時差漏洞,其中有2個已被用於攻擊而受到關注。但資安業者Rapid7、漏洞懸賞專案Zero Day Initiative認為,遠端桌面連線授權服務、圖像編碼器、SharePoint的重大漏洞也必須優先處理。

【攻擊與威脅】

多國網路安全機構聯手針對中國駭客組織APT40的攻擊行動提出警告,揭露鎖定澳洲發動攻擊的案例

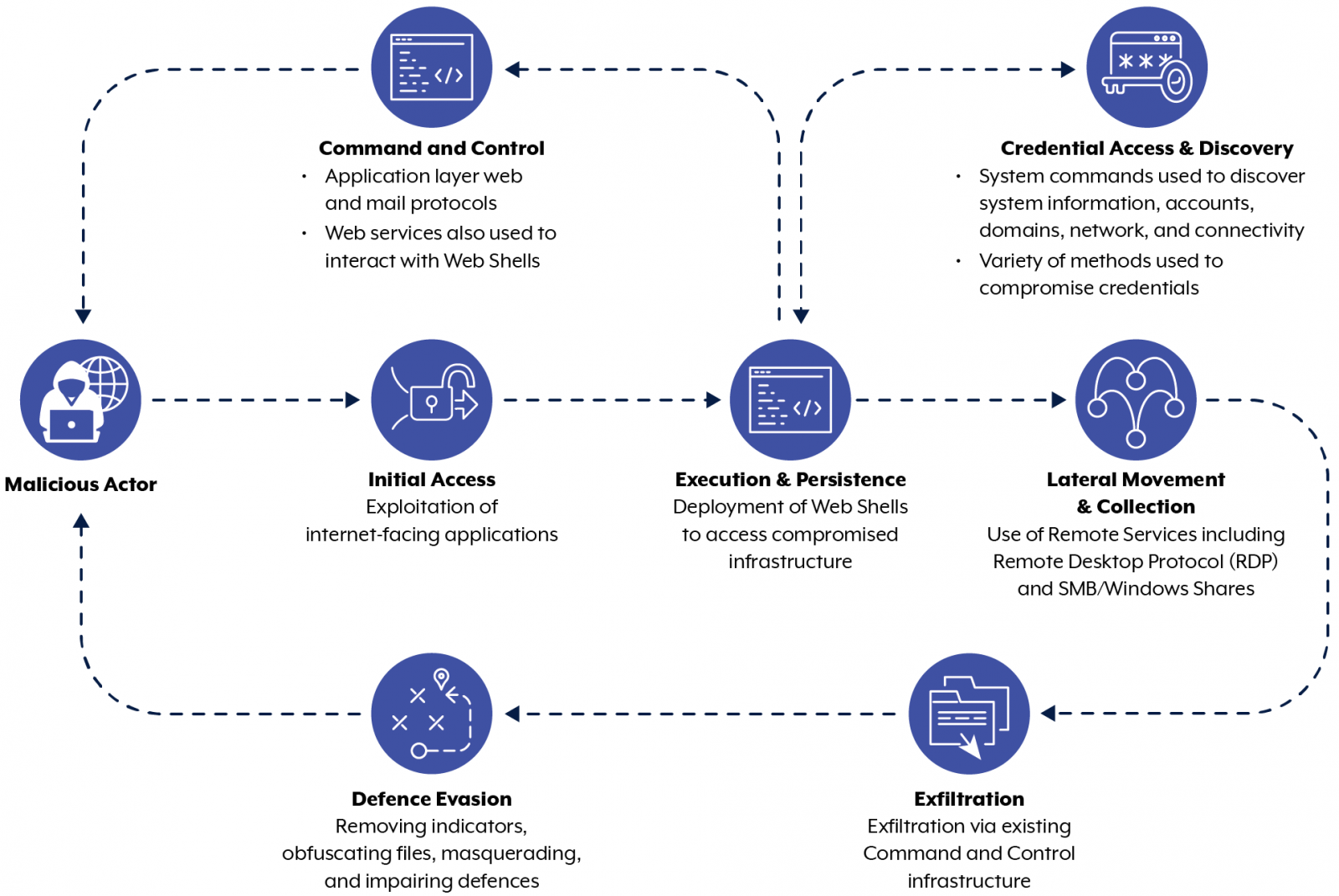

澳洲網路安全中心(ACSC)與美國、英國、加拿大、紐西蘭、德國、韓國、日本的執法機構聯手,針對中國資助的駭客組織APT40(別稱Kryptonite Panda、Gingham Typhoon、Bronze Mohawk)的攻擊行動提出警告,指出這些駭客為中國國家安全部(MSS)效力,多次針對澳洲政府機關及企業組織下手,呼籲盟國要提高警覺。

澳洲網路安全中心(ACSC)與美國、英國、加拿大、紐西蘭、德國、韓國、日本的執法機構聯手,針對中國資助的駭客組織APT40(別稱Kryptonite Panda、Gingham Typhoon、Bronze Mohawk)的攻擊行動提出警告,指出這些駭客為中國國家安全部(MSS)效力,多次針對澳洲政府機關及企業組織下手,呼籲盟國要提高警覺。

APT40具有快速解析研究人員公布的概念性驗證(PoC)程式碼的能力,從而將漏洞用於攻擊關鍵基礎設施的網路環境,也會定期對於偏好下手的目標進行偵察,尋找網路環境當中易受攻擊、不再維護,或是生命週期已經結束的設備,伺機滲透。

至於這些駭客隱匿攻擊行動的媒介,ACSC提及APT40過往較常入侵澳洲網站並將其充當C2伺服器,如今濫用小型辦公室及家用的網路裝置架設基礎設施,因為這類設備有不少並未定期修補,或是生命週期已經結束而不再受到維護,一旦拿下之後,就有可能將它們用來發動攻擊,將相關流量混入合法流量,而能對防守方隱匿攻擊行蹤。ACSC也公布兩起事故的發生過程,供外界了解該組織的作案手法。

駭客公布近百億組密碼外洩資料集RockYou2024,疑為3年前流出資料持續維護、更新而成

根據資安新聞網站Cybernews的報導,他們的資安研究員於駭客論壇發現有人於7月4日公布一批帳密資料「RockYou2024」,這個檔案的名稱是rockyou2024.txt,內含多達9,948,575,739筆明文密碼,公布上述純文字檔案的人士,ID名稱是ObamaCare。

值得留意的是,研究人員認為,這批資料並非突然出現,源自3年前他們發現的RockYou2021外洩資料庫延伸,當時約有84億明文密碼資料曝光。換言之,維護這批資料的駭客,3年後的現在,總共新增15億組資料,單是這些新內容,大約占RockYou2024的15%。

攻擊Ticketmaster的駭客繼外洩該平臺用戶資料、行動門票條碼後,又公布實體門票檔案

美國最大售票平臺Ticketmaster今年5月遭到駭客入侵,駭客Shiny Hunters先是在論壇上兜售該平臺5.6億名用戶的資料,索價50萬美元,繼之外洩約17萬張的Taylor Swift演唱會門票條碼,將價碼提高到200萬美元,在Ticketmaster宣稱該門票條碼是變動的,幾秒鐘就會替換之後,近日駭客再公布逾3.8萬張、由消費者在家自行列印的各種活動的門票條碼。

根據資安新聞網站BleepingComputer的報導,Shiny Hunters宣稱Ticketmaster有一個Ticketfast實體門票服務,允許使用者於家中印出活動門票,這些門票上的條碼無法輪替,同時公布了一個內含38,745張Ticketfast門票條碼的檔案連結。

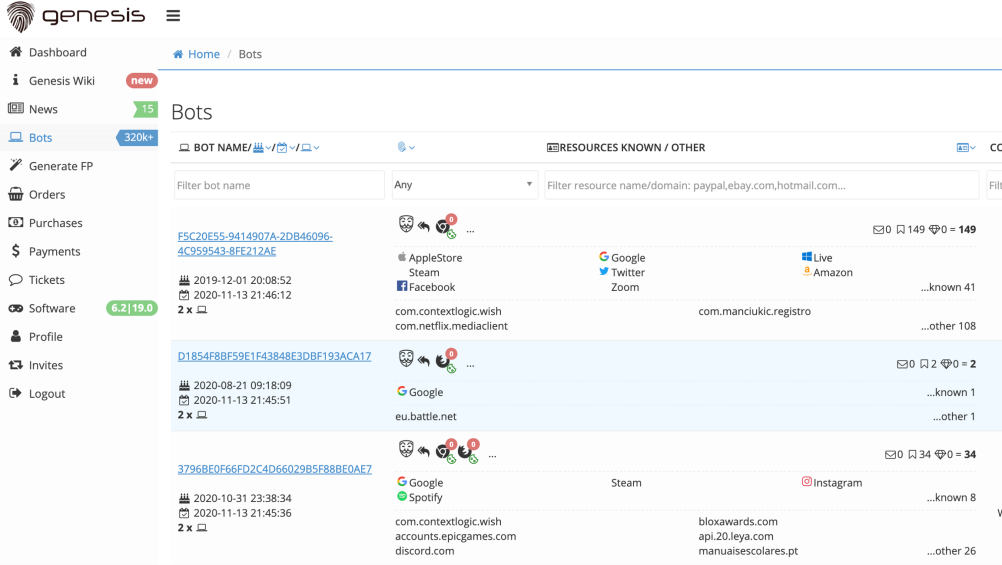

臺美聯手合作,查獲透過暗網市集Genesis Market購買臺灣民眾個資的嫌犯

7月8日法務部調查局宣布,他們破獲有人企圖透過創世紀市集(Genesis Market)取得國人個資的情況。調查局在去年6月接獲美國聯邦調查局(FBI)情資,有網路罪犯在該暗網市集販售臺灣民眾個資的情況,調查局資安工作站根據相關線索展開調查,掌握林姓、虞姓、陳姓3名男子涉及購買多種臺灣民眾個資,這些個資的範圍,涵蓋身分證字號、手機號碼、社群網站存取權限,以及電商網站蝦皮、露天的帳密資料。

7月8日法務部調查局宣布,他們破獲有人企圖透過創世紀市集(Genesis Market)取得國人個資的情況。調查局在去年6月接獲美國聯邦調查局(FBI)情資,有網路罪犯在該暗網市集販售臺灣民眾個資的情況,調查局資安工作站根據相關線索展開調查,掌握林姓、虞姓、陳姓3名男子涉及購買多種臺灣民眾個資,這些個資的範圍,涵蓋身分證字號、手機號碼、社群網站存取權限,以及電商網站蝦皮、露天的帳密資料。

資安工作站掌握主嫌身分後,隨即報請臺灣臺北地方檢察署指揮,分別於今年4月18日及7月2日,會同新北市調查處、臺北市調查處、花蓮縣調查站執行搜索約談,查扣案關主機及電磁紀錄等證物,並約談3人到案。

經送檢察官複訊後,認定林男所涉犯罪情節重大,有滅證及串證之虞,已向法院聲請羈押禁見獲准,另諭知陳男20萬元交保,虞男2萬元交保,全案朝向違反個人資料保護法及刑法妨害電腦使用等罪偵辦。

其他攻擊與威脅

◆文件轉換程式庫Ghostscript存在RCE漏洞,傳出已被用於攻擊行動

◆CI/CD平臺Jenkins的指令碼主控臺遭到鎖定,駭客將其用於挖礦

【漏洞與修補】

7月9日微軟發布本月例行更新(Patch Tuesday),總共公布了139個新的CVE編號,並揭露4個與第三方元件有關的弱點,使得本次修補的漏洞數量達到143個,這樣的規模僅次於4月的149個。

這些漏洞的類型,有26個是權限提升漏洞、24個安全功能繞過漏洞、59個遠端程式碼執行(RCE)漏洞、9個資訊洩露漏洞、17個阻斷服務(DoS)漏洞,以及7個可用於欺騙的漏洞。

值得留意的是,上述漏洞當中,有4個零時差漏洞,已有2個被用於攻擊行動,另外2個則是在微軟修補之前就被公開。

其他漏洞與修補

◆Adobe針對Premiere、InDesign、Bridge修補重大層級漏洞

◆SAP修補生命週期成本會計工具PDCE、Commerce高風險漏洞

【資安產業動態】

Google近日宣布,原本隸屬於Google One付費服務的暗網監控功能「Dark web report」,將在今年7月底開放所有用戶使用,它將被整合到允許使用者移除搜尋結果個資的Results about you中。

Dark web report主要是用來協助使用者監控於暗網中流傳的個資,諸如姓名、地址、電話號碼與電子郵件帳戶,只要啟用了該功能,每當Google於暗網中發現使用者個資時,便會通知用戶。該功能原本只提供給付費的Google One訂閱用戶,但Google現在決定讓所有具備Google帳戶的使用者都能取用,現階段Dark web report支援包括臺灣在內的46個國家。

近期資安日報

【7月9日】留意BEC詐騙攻擊,惡意軟體沙箱服務業者遭網釣攻擊後,查出郵件備份程式PerfectData恐洩漏電子郵件

熱門新聞

2026-02-06

2026-02-06

2026-02-06

2026-02-06

2026-02-09

2026-02-09