日前EMC旗下資安公司RSA發生資安產品SecurID技術資料遭竊,全球超過2億名用戶使用該項產品,臺灣也有包括銀行、高科技製造業、線上遊戲等業者採用。EMC RSA總裁Art Coviello在官網上坦言受害,但未公開更多遭竊細節。

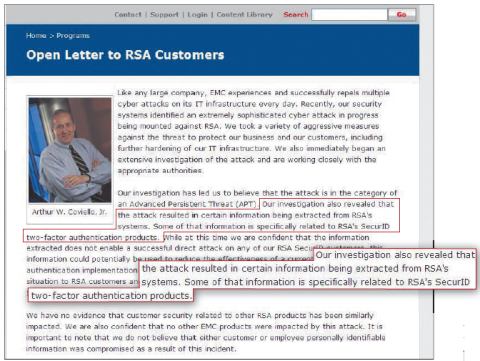

EMC執行總裁Art Coviello在官網上發出公開信表示,該公司SecurID技術資料遭竊。

Art Coviello在官網上發出一封「致RSA客戶的公開信」表示,該公司在3月17日遭受類似先前Google所受的APT(先進持續威脅)網路攻擊,其中,包括該公司OTP(一次性密碼)Token產品SecurID的雙因素認證技術資料遭到外洩。 RSA遭駭客入侵,資料外洩事件波及SecurID雙因素認證的Token產品。

RSA遭駭客入侵,資料外洩事件波及SecurID雙因素認證的Token產品。

Art Coviello則在公開信中強調,根據所清查的外洩資料,目前使用SecurID硬體Token產品的企業用戶不用擔心遭到任何攻擊,RSA除會立即提供客戶後續的因應對策外,RSA客戶和員工的個人資料也沒有遭到外洩。同樣的,EMC RSA臺灣分公司對此一遭受攻擊事件,目前皆不能對外發表任何意見。

RSA可能喪失客戶的信任

這種APT的攻擊手法,很難在第一時間被發現,但對於以資訊安全為業的資安公司RSA而言,這起外洩事件,也讓RSA面對有史以來最大的客戶信心崩盤危機。

相較於EMC RSA公司的信誓旦旦,許多國外媒體與資安研究員認為,該公司揭露的資訊不足,企業應該要事先對SecurID的安全性存疑。像是設計Blowfish加密演算法的資安專家Bruce Schneier便撰文表示,資安是一種信任的行業,在RSA沒有公開真正被偷的資料內容為何,以及了解SecurID的加密演算機制時,無從評估這起事件的受害範圍,RSA的作法也失掉原有客戶的信任。

RSA的SecurID是一種硬體的、一次性密碼的Token(權杖),其密碼產生方式則可以分成時間性(Time-Based)和事件性(Event-Based)兩種,所謂的時間性就是指在一定時間內,例如1分鐘內,就會亂數產生1組6位數的密碼,事件性則是指,在Token上每按1次按鈕後,就會產生1組密碼。

當企業員工要登入一些比較機敏性高的系統,例如企業VPN連線或者是機敏的IT系統,為了強化身分認證的安全性,除了要求員工輸入原本已知的帳號、密碼之外,還要求員工輸入另外手邊所擁有的認證密碼,目前最被普遍使用的就是OTP一次性密碼,而這種一次性的動態密碼除了類似RSA SecurID的硬體Token外,另外還有軟體OTP兩種形式。

並非所有RSA客戶都第一時間被通知到

EMC RSA在臺灣使用SecurID的企業用戶,據了解,包括中華電信、Yahoo奇摩、銀行業者、電子商務業者、航空運輸業者、線上遊戲業者、高科技製造業與化妝品業者等。

RSA在公開信中表示,將在第一時間主動與客戶聯繫相關事宜。中華電信表示,他們的確在第一時間就有收到系統廠商對此一事件的通知,也要求原廠進一步清查中華電信所產生的金鑰序號,是否也包含在此次外洩的資料範圍中,所幸並不在外洩的資料清單中。至於EMC RSA發生系統被駭、資料遭外洩的事件,對中華電信而言,他們更關心的是企業用戶認證金鑰的保管,會不會因為相關技術資料文件的外洩而出問題而已。

但也有企業未獲原廠或代理商相關通知。電源管理IC設計公司立錡科技資訊處處長王德劭表示,第一時間並沒有收到來自原廠或系統廠商,主動對於RSA SecurID技術資料外洩的任何說明,反而是從相關國外媒體報導上才知道這件事情。

另外,也有某全球性化妝保養品公司資訊部主管則表示,該公司依照全球一致的IT政策規範,在登入VPN時,都必須鍵入RSA SecurID上的一次性密碼以確保連線的安全性。但他指出,可能因為該公司只是全球的一間分公司而已,目前尚未接到來自總公司IT部門對使用RSA SecurID時的任何提醒。

EMC RSA美國總公司應美國證管會要求,提供企業用戶後續的因應建議,據了解,EMC RSA也有提供一條直通美國總部的熱線,供既有的客戶做相關的資料查詢,甚至還可以更細部的提供EMC RSA因為這次攻擊事件所做的各種資安補強措施,以協助企業做好後續的資安強化動作。

企業客製化參數強化金鑰安全性

立錡科技雖然沒有第一時間被通知到相關的事件始末,但王德劭表示,就該公司既有的安全機制而言,還不用太擔心,因為該公司在使用RSA的產品時,就深信沒有百分之百的安全,所以在金鑰產生時,有客製化加入屬於該公司獨有的數值以提高金鑰的安全性。

某銀行業資訊處的中階主管也有類似的觀點。他表示,企業建置這種雙因素認證系統時,金鑰會保管在企業內部。他說,除非駭客竊取EMC RSA的技術文件,還能夠同時知道企業本身的金鑰,否則,對企業安全性的影響有限。

第一銀行雖然不是採用RSA SecurID的產品,但該公司通路系統開發部經理王致平表示,企業建置這樣的雙因素認證系統,每個使用者拿到的每一支Token會有不同的產品序號,所以在Token使用前,都必須和後端認證系統作同步登錄。他說,企業的認證伺服器本身也會有一組獨特的機碼,藉此去產生不同的金鑰數值,對於必須使用Token登入的系統,也會針對不同的系統加入不同的時間值、交易值和參數等,以確保系統和使用者的安全性。

企業應立即強化金鑰保存

RSA和其他加密認證的公司一樣,所採用的加密演算法都是公開的演算法邏輯。臺灣科技大學資訊管理系教授吳宗成表示,就密碼學而言,只要有時間、成本和效能上的限制,這世上就沒有絕對安全的密碼。他認為,類似EMC RSA的事件發生,有兩種解決方式,第一種就是更換其他加密的演算法,另外就是加強金鑰的組成與保護。

吳宗成說,更換加密演算法不見得每個人都知道怎麼做,也不見得有其他更好的替代方案,但是,如果能夠做到強化金鑰的保管,可做到藉由強化管理補強技術的不足,包括強化認證系統所產生加密金鑰亂數必須具有不可預測性,以及這個亂數金鑰必須妥善的被保管在企業內,例如認證伺服器做加密等,才是目前企業對於類似EMC RSA資安事件最務實的應對方式。

歷經此一事件,企業用戶對於EMC RSA還有信心嗎?王德劭表示,之前該公司是百分百使用RSA SecurID,未來會在成本與安全分散的考量下,搭配其他廠牌的Token產品。但他強調,即便認為該公司對企業用戶第一時間的危機處理方式並不好,但後續還是要看外洩資料內容為何,以及後續的處理方式,才能夠確認對RSA是否還具有足夠的信心,才知道未來選商時,是否還會納入該公司。文⊙黃彥棻

|

RSA建議企業馬上要做的9件事 |

|

● 建議企業用戶要關心社交軟體應用程式與網站的安全性,避免讓任何人可以連接機敏的網路連線。 |

熱門新聞

2026-02-06

2026-02-06

2026-02-06

2026-02-06

2026-02-09

2026-02-09