Group IB

近年來歹徒濫用即時通訊軟體Telegram進行詐騙的現象,在國外可說是時有所聞,然而這樣的攻擊,如今已經朝向詐騙攻擊服務化(Scam-as-a-Service)發展。俄羅斯威脅情報公司Group IB在部落格發布一項研究報告,揭露一起使用俄文的駭客發起的網路犯罪行動Classiscam,這些駭客協助廣告詐騙的歹徒,從線上購物的買家總共騙到超過650萬美元。這些受害的購物者遍及美國、歐洲,以及前蘇聯。

Group IB指出,他們在2020年的夏天,發現了此攻擊行動出現的280個詐騙網站,並予以封鎖;但不到半年的時間,該行動的詐騙網站已爆增超過10倍,該公司於12月看到3千個詐騙網站。因此Group IB認為,這些駭客先是在俄羅斯進行實驗,確定攻擊的方法可行才擴大攻擊範圍到歐美地區。

該公司最早是在2019年初觀察到Classiscam攻擊行動,但當時這些駭客僅有在俄羅斯線上市集與廣告出沒。但到了2020年,這些駭客將他們的作案工具服務化,製作成Telegram聊天機器人,替更多歹徒製作行騙所需工具。Group IB說,截至2020年底,他們看到超過40個這種聊天機器人,每個機器人為不同的詐騙組織服務,而其中有超過20個組織鎖定的範圍在歐洲,包含保加利亞、捷克、法國、波蘭,以及羅馬尼亞等;而另外20個詐騙集團則是針對俄羅斯買家下手。而且,賣家還提供翻譯工具,讓詐騙集團能用受害者的語言,向他們行騙。截至2020年底,Group IB看到有超過5千個用戶,註冊其中最受歡迎的40個Telegram機器人。

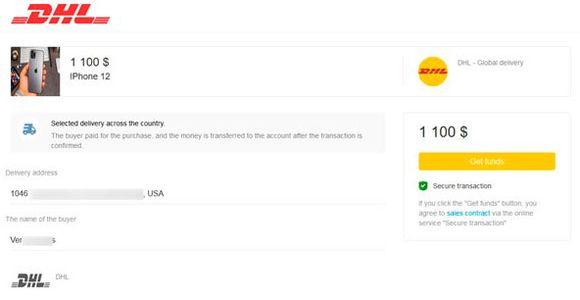

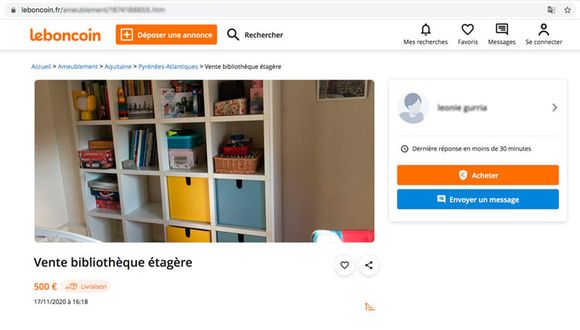

這些詐騙集團冒用歐洲知名電商和物流業者的名義行騙,包含了法國Leboncoin、波蘭Allegro、智利Sbazar,以及羅馬尼亞FAN Courier等購物網站,還有像是FedEx與DHL等物流業者。

根據估算,這些向歐洲國家行騙的詐騙集團,每個月平均約能得手6萬1千美元,Group IB粗估Classiscam行動的所有詐騙集團,在2020年總共騙到了650萬美元。

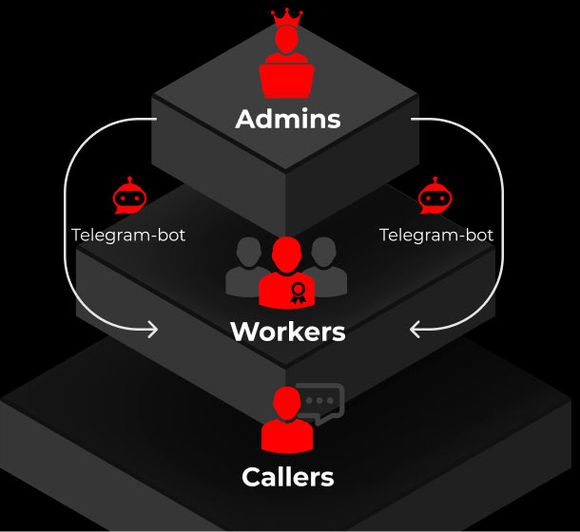

而這些詐騙集團又是如何運作的呢?它們的組織架構由上至下,總共可區分為3種階級的職位,包含了管理員(Admin)、作業員(Worker),以及最底層的電話人員(Caller)。其中,管理員的工作主要是負責招募成員,並製作詐騙網頁,再者,若是該組織在詐騙的過程遇到銀行封鎖金融卡交易,他們也會出手協助。管理員大約可抽成20%至30%的詐騙金額。

作業員則是扮演詐騙過程向受害人聯繫的角色,並且負責發送釣魚網站的網址。同時這些人員抽成詐騙所得的比例也最高,能拿到約70%至80%;而電話人員主要工作是假裝是技術支援專員,詐騙所得僅能得到約5%至10%。

這些詐騙組織的作業員執行工作的方式又是如何?首先,他們藉由管理員提供的Telegram機器人取得釣魚網站連結,便在歐美常見的電商平臺或是廣告平臺上,發出誘餌廣告,其內容通常是刻意以低價出售相機、電視遊樂器、筆記型電腦,以及行動電話等高單價物品。一旦有受害者上鉤,他們會使用像是WhatsApp這種即時通訊軟體,向以為撿到便宜的買家聯繫,而且,為了讓受害者更難察覺有異,這些作業員還會使用買家當地的電話號碼。

駭客利用上圖Leboncoin購物商城網站的拍賣資料,向線上購物的買家行騙,而詐騙集團製作此假網站的方式,其實是透過下圖的Telegram機器人產生,歹徒提供上述網站的圖片與假買家居住地區等資訊,該機器人便會產生假網頁供詐騙人員使用。在這裡我們看到機器人提供釣魚網站的網域名稱是leboncoin.cf,而正牌購物網站的網域名稱其實是leboncoin.fr。

而另一種型式的詐騙手法,則是作業員假冒是購物者,聯繫賣家並發送仿造電匯的假付款單,從而向賣家騙得商品來變現牟利。他們所使用的假付款單,同樣是出自於上述的Telegram機器人。

熱門新聞

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-09

2026-02-06

2026-02-09