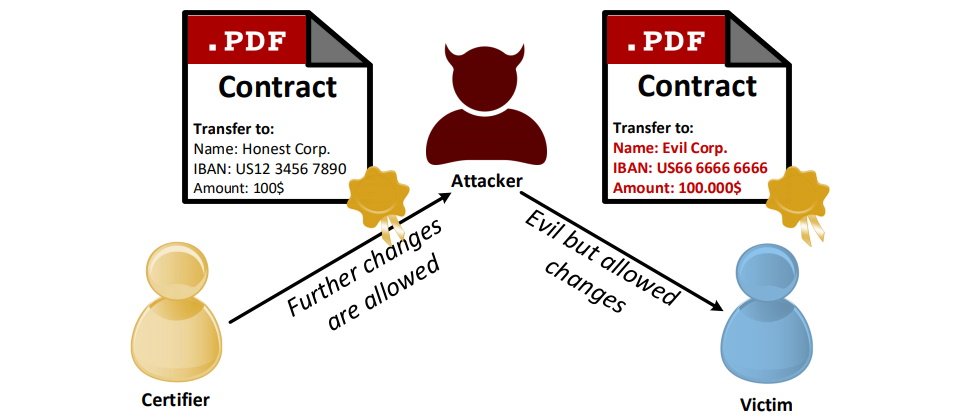

在PDF的規格中,定義了兩種型態的數位簽章,德國波鴻魯爾大學對其中的認證簽章安全性進行研究,並針對已認證文件的變更功能展開系統性分析,發現了該規格含有兩個安全漏洞,讓攻擊者能夠變更已認證文件中的內容呈現,同時保留認證簽章的有效性,還不招來任何的警告,在測試的26款PDF應用程式中,有24款至少含有其中一種漏洞。(圖片來源/https://pdf-insecurity.org/download/pdf-certification/paper.pdf)

來自德國波鴻魯爾大學(Ruhr-Universität Bochum)的研究人員於本周指出,PDF規格含有兩個重大的安全漏洞,將允許駭客偷偷竄改已有認證簽章(Certification Signatures)的文件內容,而且在所調查的26款PDF應用程式中,有24款至少含有其中一項漏洞。

研究人員說明,在PDF的規格中,定義了兩種型態的數位簽章,一是批准簽章(Approval Signatures),用來證明特定的文件狀態,一份文件可有不同的簽章,但文件上任何的變更都會造成簽章無效或出現警告;另一個是認證簽章(Certification Signatures),提供更彈性的數位簽章文件,它雖然只能有一個認證簽章,但允許文件所有人列出可變更的文件項目,例如填寫特定欄位、替文件下注解,或者是新增批准簽章。

這使得研究人員對認證簽章的安全性產生興趣,並針對已認證文件的變更功能展開系統性分析,發現了該規格含有兩個安全漏洞,包括邪惡注解攻擊( Evil Annotation Attack,EAA)漏洞與鬼祟簽章攻擊(Sneaky Signature Attack,SSA)。

不管是EAA漏洞或是SSA漏洞都能夠變更已認證文件中的內容呈現,同時保留認證簽章的有效性,還不招來任何的警告,且在所測試的26款PDF應用程式中,有24款至少含有其中一種漏洞。

此外,研究人員也分析這26款程式在允許注解與簽章的實現上,是否符合PDF規格,也發現有11款不符規定。

另一方面,Adobe還含有一個額外的漏洞,允許駭客於已認證的文件中執行JavaScript程式碼,帶來程式碼注入攻擊的風險。

目前已知Adobe、Foxit與LibreOffice皆已修補了相關漏洞,而研究人員也正與全球標準組織合作發展新一代的PDF規格,以解決現有規格的缺陷。

熱門新聞

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-06

2026-02-09

2026-02-09