烏克蘭警察局

6/17-6/23 一定要看的資安新聞

#勒索軟體駭客

烏克蘭警方逮捕6名涉及操作Clop勒索軟體的嫌犯

烏克蘭政府在6月16日宣布,與國際刑警組織(Interpol)、南韓及美國的執法機關合作,破獲了Clop勒索軟體集團,逮捕並起訴6名涉嫌參與Clop勒索軟體操作的嫌犯,關閉了Clop用來散布病毒及勒索的基礎設施,也扣押了這些嫌犯的資產。

根據金融時報的分析,這應該是史上首個針對勒索軟體集團大規模展開的逮捕行動,將對部分國家造成壓力,例如被視為勒索集團中心的俄羅斯。詳全文

圖片來源:烏克蘭警察局

#SSL VPN #漏洞攻擊

南韓核子研究室被北韓駭客從VPN漏洞駭入

南韓原子能源研究所(KAERI)於6月18日發出公告,駭客於5月14日透過VPN系統的漏洞入侵,該單位到了5月31日才發現,並切斷異常連線與進行調查。

結果發現,有不明人士從13個外部IP位址連線,並濫用VPN系統的漏洞存取其內部網路。KAERI指出,其中一個IP位址與北韓網路間諜組織KimsukyAPT有關,除此之外並未透露進一步的訊息,例如該單位使用的VPN廠牌、漏洞CVE編號,或者是否出現文件遭到存取的現象。詳全文

#資料外洩 #醫療產業

美國健康照護商外洩逾10億筆營運資料

網站架設資訊彙整平臺Website Planet與資安研究人員Jeremiah Fowler聯手,於6月16日指出,他們在3月21日,發現包含約11.5億筆資料的資料庫,且未設密碼保護。經過調查,證實此資料庫的所有者,是美國大型健康照護集團CVS Health。經研究人員通報後,該集團隨即關閉公開存取的管道。

研究人員指出,外洩的檔案共有204 GB,可讓人清楚了解該集團的組態設定、資料儲存地點,以及後端日誌服務運作狀態。不過,研究人員並未說明這些資料建立的時間點為何。詳全文

圖片來源:WebsitePlanet

#漏洞揭露 #醫療器材

Zoll心臟電擊器管理軟體存在重大漏洞,攻擊者可上傳Excel檔案執行惡意指令

美國政府於6月10日提出警告,醫療設備商Zoll的心臟急救設備存在6項安全漏洞,可能導致駭客能用來遠端執行指令。這些漏洞與該廠牌的體外除顫器(Defibrillator)有關,出現於其管理設備的儀表板軟體。

這些漏洞中,又以CVE-2021-27489最嚴重,可透過上傳特定Excel檔案觸發,CVSS風險層級高達9.9分。Zoll發布2.2版管理軟體修補上述漏洞。詳全文

#漏洞揭露 #行動裝置應用程式

Peloton健身App漏洞恐使駭客接管裝置

防毒廠商McAfee於6月15日揭露,健身器材商派樂騰(Peloton)的健身器應用程式存在漏洞,攻擊者一旦濫用,有可能得以注入惡意程式來接管整臺設備。

對此,Peloton公司表示,攻擊者必須要實際接觸到產品才能濫用上述漏洞。在接獲通知後,該公司已經於6月初修補漏洞。詳全文

#供應鏈攻擊

是誰發動夜神模擬器供應鏈攻擊?ESET揭露幕後的駭客組織身分

針對鎖定知名Android模擬器夜神模擬器(NoxPlayer)的供應鏈攻擊行動,ESET揭露他們最新的調查結果,並指出發動攻擊的駭客組織名為Gelsemium,該組織也可能曾使用OwlProxy和Chrommme等惡意軟體。詳全文

#BEC #釣魚郵件攻擊

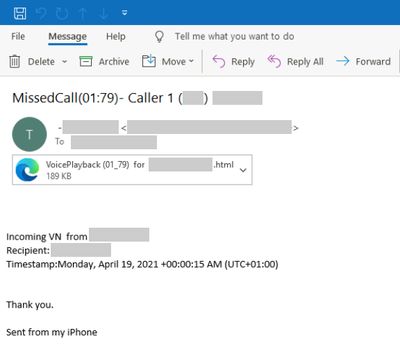

BEC詐騙信件攻擊鎖定Microsoft 365用戶而來

微軟於6月14日對Microsoft 365用戶提出警告,表明他們近期發現鎖定自家用戶的大規模電子郵件詐騙(BEC)攻擊行動,攻擊者為長期隱匿行動,運用外部多個IP位址和不同時間點發送信件,並設定多筆和公司網域名稱相仿的DNS記錄。此外,為了繞過多因素驗證機制,攻擊者亦採用舊式的郵件通訊協定,如IMAP和POP3。詳全文

圖片來源:微軟

#漏洞修補

VMware重大漏洞仍有數千臺系統尚未修補

重大漏洞CVE-2021-21985甫於5月底獲得修補,但事隔不到2周就被用於攻擊行動。而根據資安公司TrustWave的調查,仍有5,271臺尚未修補的vCenter伺服器曝露在網路上,且有5,076臺仍開放443埠,TrustWave呼籲用戶應儘速修補。詳全文

#物聯網裝置 #開發安全

物聯智慧SDK含嚴重漏洞,恐遭第三方竊聽

美國網路安全暨基礎架構安全署(CISA)於6月15日發出警告,臺灣物聯網雲端服務業者「物聯智慧(Throughtek,TUTK)」,所開發的SDK,含有CVE-2021-32934漏洞,若遭成功利用,將允許未經授權的第三方存取機密資料,例如監視器的聲音或影片,CVSS 風險評分高達9.1。

對此,物聯智慧指出,他們已在2018年自行發現相關漏洞,並推出3.1.10版SDK予以修補。但CISA在2021年4月通報物聯智慧,原因是有資安顧問公司發現,一些網路監控攝影機存在上述漏洞,且這些設備仍使用較舊版本的物聯智慧SDK,才使得CVE-2021-32934被公布。詳全文

#隱私保護

警方利用實聯制簡訊資料追蹤嫌犯行踨惹爭議

行政院推出簡訊實聯制時曾保證僅作為疫調使用,且保留28天即刪除資料,近日卻有法官當吹哨者,指出簡訊實聯制恐遭警方濫用,用於辦案以追蹤嫌犯的行蹤。

針對上述爆料,NCC表示,警方確實可依通訊保障及監察法規定,得以監聽特定對象的所有通訊內容,包括可取得發送到1922的簡訊資料。但為避免產生誤會,內政部已要求警政機關,基於通訊監察取得實聯制簡訊資料,應主動排除使用。詳全文

更多資安動態

●Google推動軟體供應鏈安全框架SLSA

●美國傳出擬對遭勒索軟體攻擊企業減免稅賦

●歐洲電信標準協會坦承GPRS加密機制存在缺陷

熱門新聞

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-10

2026-02-10

2026-02-10